Décidément l’agent OpenClaw (anciennement connu sous le Moltbot et ClawBot) continue à faire parler de lui sur le volet sécurité. Sarah Gooding, chercheuse pour la société Socket, spécialisée dans la sécurité des outils de développement, a trouvé un paquet npm compromis qui pousse une mise à jour de Cline, une interface en ligne de commande populaire auprès des programmeurs. Il comprend un script qui lance l’installation de l’agent OpenClaw sur l’ordinateur des utilisateurs. Or ce script est dangereux car l’agent dispose d'un accès étendu au système et il a des intégrations profondes avec des plateformes de messagerie comme WhatsApp, Telegram, Slack, Discord, iMessage, Teams et autres.

Selon l’experte, le script est resté actif pendant 8 heures présent sur GitHub, avec un nombre de téléchargement estimé à 4 000. Elle ajoute que dans ce cas l’agent n’a pas servi pour des activités malveillantes, mais cet évènement pointe une fois de plus la question de sa sécurité. Il pourrait lui valoir le statut d’application potentiellement indésirable. « En fait, OpenClaw a été transformé en logiciel malveillant qu’un EDR (Endpoint Detection and Response) ne peut pas arrêter », a déclaré David Shipley, co-fondateur de Beauceron Security. C'est « sournoisement et terriblement brillant », reconnait le consultant.

Facile de passer à côté

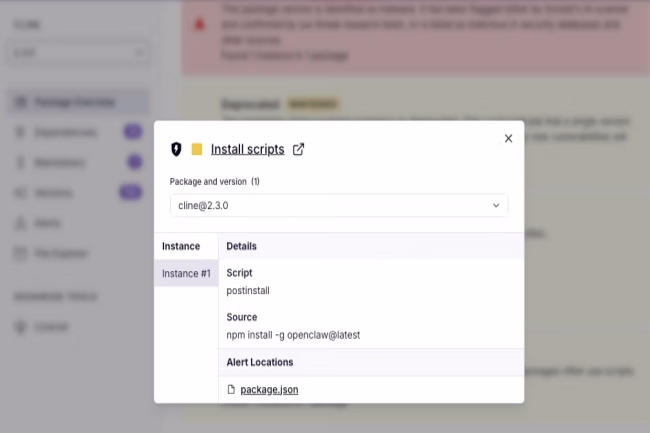

Si l’intention n’est pas malveillante, Sarah Gooding souligne qu’il était possible « d’installer n’importe quoi ». Elle joute, « cette fois-ci, c'était OpenClaw. La prochaine fois, ce pourrait être quelque chose de malveillant ». Avec environ 90 000 téléchargements hebdomadaires depuis npm, la CLI Cline est largement utilisée dans l'écosystème des développeurs. Via un token d’authentification volé (découvert quelques semaines plus tôt par le chercheur Adnan Kahn), le paquet cline@2.3.0 a été poussé dans Cline. Il contenait un fichier package.json comprenant un script pour installer l’agent IA. « L'ajout de ce script était la seule modification apportée au paquet, sinon, le binaire CLI et les autres contenus étaient identiques à la version précédente légitime », a précisé Mme Gooding, si bien qu’il était facile de passer à côté.

Dans son rapport sur l’incident, Socket donne plusieurs conseils aux développeurs qui ont installé ou mis à jour l'interface CLI Cline le 17 février, pendant ce laps de temps de huit heures. Tout d’abord passer à la dernière version 2.4.0 de Cline via npm install « -g cline@latest. Puis de vérifier la présence d’OpenClaw et de le supprimer immédiatement s'il n'a pas été installé intentionnellement. Mme Gooding insiste sur le fait qu’ « OpenClaw est un outil agentique puissant doté de larges autorisations système, et non un simple package qui peut être installé discrètement sur l'ordinateur d'un développeur ».

Un menace bien réelle

Les fournisseurs de solutions EDR, MDR (Managed detection and response) et d'autres solutions de sécurité vont être contraints de déclarer OpenClaw comme un logiciel potentiellement indésirable ou « carrément comme un logiciel malveillant, ce qu'il peut franchement être », a déclaré M. Shipley de Beauceron Security, sinon ce type d'attaque l'emportera. « Je déteste donner raison aux attaquants, mais dans ce cas précis, on n'a pas vraiment le choix », a-t-il ajouté. « C'est pour cette raison que l'IA agentique va causer autant de dégâts. »

En fin de compte, « c'est un scénario sans gagnant », a fait remarquer le dirigeant en particulier si une entreprise a été « assez stupide » pour autoriser OpenClaw dans son environnement et pour construire des processus dépendants de cette technologie. Comme il l'a dit : « Les attaquants ont combiné deux des plus grandes menaces de cybersécurité de 2026 pour créer un incendie à grande échelle : l’enchainement de la supply chain logicielle via npm pour la propagation et l'agent IA OpenClaw pour l’allumer. »

Commentaire