Microsoft alerte sur l’exploitation dans des campagnes de phishing d’un comportement intégré au protocole d'authentification OAuth redirigeant des victimes vers des malwares, en utilisant des liens pointant vers des domaines d'identifiants légitimes tels que Microsoft Entra ID et Google Workspace. Si les liens semblent sûrs, la page vers laquelle ils redirigent ne l'est pas. « OAuth comprend une fonction légitime qui permet aux fournisseurs d'identité de rediriger les utilisateurs vers une page d'accueil spécifique dans certaines conditions, généralement en cas d'erreur ou d'autres flux définis », a écrit l'équipe de recherche en sécurité Defender de Microsoft dans un billet de blog. « Les attaquants peuvent abuser de cette fonctionnalité native en créant des URL avec des fournisseurs d'identité populaires, comme Entra ID ou Google Workspace, qui utilisent des paramètres manipulés ou des applications malveillantes associées pour rediriger les utilisateurs vers des pages d'accueil contrôlées par les attaquants. » Microsoft dit avoir désactivé plusieurs applications OAuth malveillantes liées à cette activité, mais l’entreprise ajoute que les campagnes associées se poursuivent et qu’elles nécessitent une surveillance continue.

Fonctionnement de l'attaque

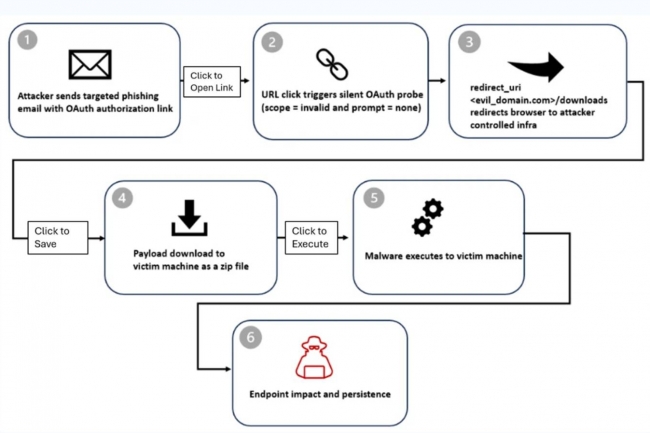

L'attaque commence par un courriel de phishing comportant différents leurres comme des demandes de signature électronique, des communications RH, des invitations à des réunions Microsoft Teams et des alertes de réinitialisation de mot de passe. « Les liens malveillants sont intégrés soit dans le corps du courriel, soit dans une pièce jointe PDF », ont précisé les chercheurs de Microsoft dans leur billet de blog. Le lien pointe vers un véritable point de terminaison d'autorisation OAuth, mais il est construit avec des paramètres délibérément erronés. Les attaquants utilisent une valeur « prompt=none », demandant une authentification silencieuse sans écran de connexion, et l'associent à une valeur de portée invalide. Cette combinaison est conçue pour échouer. Lorsque c'est le cas, le fournisseur d'identité redirige le navigateur de l'utilisateur vers une URI (Uniform Resource Identifier) enregistrée par l'attaquant. « Même si ce comportement est conforme aux normes, les adversaires peuvent en abuser pour rediriger les utilisateurs via des points de terminaison d'autorisation fiables vers des destinations contrôlées par les attaquants », ont mis en garde les chercheurs.

« Cette technique représente un changement structurel dans la manière dont les attaquants abordent l'identité », a fait remarquer Sanchit Vir Gogia, analyste en chef chez Greyhound Research. « Le premier saut est réel. Le navigateur se comporte correctement. Le fournisseur d'identité se comporte correctement. Le signal de confiance est authentique parce que la fraude ne se situe plus au niveau de la marque, mais au niveau du workload », a-t-il expliqué. D'après Microsoft, la redirection a livré une archive ZIP contenant un fichier de raccourci malveillant sur l'appareil de la victime. L'ouverture du fichier a déclenché un script PowerShell qui a exécuté des commandes de reconnaissance et s'est finalement connecté à un serveur contrôlé par l'attaquant. L'éditeur a décrit l'activité qui a suivi comme étant conforme au comportement pré-ransomware. D'autres campagnes détaillées par l'équipe de chercheurs redirigeaient les victimes vers des frameworks de type « adversary-in-the-middle » comme EvilProxy afin de récolter des identifiants et des cookies de session.

Le contexte, et non l'URL, nouveau signal d'alerte

Selon Sakshi Grover, responsable de la recherche senior chez IDC Asie-Pacifique, l’ancienne pratique consistant à passer la souris sur un lien et à vérifier son domaine était adaptée à une époque où les domaines similaires étaient monnaie courante, mais elle n’est plus valable dans les environnements où les flux d'authentification passent systématiquement par des fournisseurs d'identité de confiance. « Les entreprises devraient faire évoluer leurs messages de sensibilisation, et au lieu de recommander de « vérifier le lien », inviter à « valider le contexte », a-t-elle déclaré. « Les employés doivent désormais s’interroger sur la demande, savoir si une demande d'authentification était attendue, si elle correspond à une activité commerciale en cours et si l'application demande des autorisations qui ont du sens. » M. Gogia pense que les entreprises doivent aller plus loin et changer complètement leur comportement sous-jacent. Il recommande de ne jamais lancer de processus d'authentification à partir de liens entrants non sollicités. « L'authentification doit commencer à partir de points de départ contrôlés, et non à partir de déclencheurs par courriel. » Il ajoute que « le signalement des connexions inattendues doit se faire sans friction et que la rapidité du signalement est plus importante que la confiance dans le jugement personnel. »

La faille de gouvernance exploitée par les pirates

Les deux analystes ont souligné que la gouvernance des applications OAuth constituait la faille structurelle profonde exploitée par cette campagne. Selon Mme Grover, d'IDC, la maturité en matière de gouvernance reste inégale d'une entreprise à l'autre. « Les paramètres de consentement par défaut généraux et la surveillance limitée des URI de redirection restent courants, en particulier dans les environnements dans lesquels l'adoption du cloud et du SaaS a dépassé les contrôles de gouvernance des identités », a-t-elle souligné. Selon M. Gogia, de Greyhound Research, l'ampleur du problème est facile à sous-estimer. « Chaque intégration SaaS, chaque workflow d'automatisation et chaque outil de collaboration peut nécessiter l'enregistrement d'une application. Au fil du temps, les locataires accumulent des centaines, voire des milliers d'applications enregistrées. Les URI de redirection sont configurées lors de l'installation et rarement révisées », a-t-il ajouté. « La télémétrie existe. L'interprétation, non. » Dans son article de blog, Microsoft recommande aux entreprises de limiter le consentement des utilisateurs aux applications OAuth tierces, de vérifier régulièrement les autorisations des applications et de supprimer les applications inutilisées ou disposant de privilèges excessifs. L'article comporte également 16 identifiants client liés aux applications malveillantes des auteurs de la menace et une liste d'URL de redirection initiales comme indicateurs de compromission. Des requêtes de recherche KQL pour les clients Microsoft Defender XDR sont aussi incluses afin d'aider à identifier les activités connexes dans les signaux liés aux courriels, aux identités et aux terminaux. « Cette technique restera efficace tant que les entreprises ne combleront pas ces lacunes », a averti M. Gogia. « Elle ne nécessite pas de contourner le cryptage, mais d'exploiter simplement la complaisance administrative », a-t-il ajouté.

Commentaire