Flux RSS

Données personnelles

643 documents trouvés, affichage des résultats 231 à 240.

| < Les 10 documents précédents | Les 10 documents suivants > |

(14/02/2011 15:06:11)

RSA 2011 : des produits et services en avant-première

- Zscaler va ajouter le support pour iPhone et iPad à son système de filtrage d'email et d'antivirus via le Cloud. « Les entreprises doivent pouvoir choisir leur politique de sécurité indépendamment du lieu ou de l'appareil utilisé », explique Amit Sinha, directeur technique chez Zscaler. Les entreprises souhaitant adopter l'iPad et l'iPhone pourront appliquer les contrôles de filtrage de Zscaler Mobile en utilisant les technologies VPN des appareils d'Apple. « Ils sont tous livrés avec un VPN. Notre solution redirige le trafic vers le nuage de Zscaler où il est filtré, » explique-t-il. « Cela ne nécessite aucun logiciel particulier. Le service coûte 1 à 3 dollars par utilisateur et par mois. »

- Détecter et stopper le détournement de trafic IP, tel est l'objectif du nouveau service de l'Internet Identity (IID). Rod Rasmussen, son président et CTO, a déclaré que l'entreprise, qui se spécialise dans la recherche de moyens pour limiter les attaques contre les routeurs Border Gateway Protocol (BGP) et les systèmes de noms de domaine (DNS), avait ouvert un service de protection appelé ActiveTrust BGP. Destiné aux entreprises et aux prestataires de services, celui-ci propose de prévenir le type d'incident BGP survenu l'an dernier, où 15% du trafic Internet mondial avait été inondé par une communication envoyée, sans doute par erreur, par une entreprise de télécommunications sous contrôle d'un État. Cette surcharge avait causé la saturation du trafic pour les sites web, la messagerie et d'autres services, affectant même les agences du gouvernement américain. La solution ActiveTrust serait capable de repérer les signes d'un accident de routage de ce type, qu'il soit involontaire ou malveillant. L'IID maintient en alerte 24H/24 et 7j/7 une équipe d'analystes de la sécurité qui peut informer immédiatement ses abonnés. « Certains essaient de détourner l'usage de l'espace IP avec de mauvaises intentions,» a affirmé Rod Rasmussen. Le service ActiveTrust BGP surveille l'information technique, notamment la manière dont les fournisseurs de service internet gèrent le trafic IP, afin de limiter tout incident, grâce également à ses contacts avec les fournisseurs d'infrastructure Internet, des institutions chargées de l'application des lois, et d'autres partenaires de la sécurité avec lesquels elle communique en vue de trouver une solution à un tel problème.

- Fortinet doit présenter son appliance FortiGate-3140B Unified Threat Management (en illustration principale). Celui-ci permet non seulement de travailler à la manière dont le fait un appareil de la série FortiGate, mais apporte en plus un moyen de profilage actif afin de repérer des comportements inhabituels au sein du trafic. L'appareil peut envoyer des alertes, procéder à des mises en quarantaine ou effectuer des blocages. L'éditeur lance également un point d'accès sans fil pour l'extérieur FortiAP-222B. La mise à jour 4.0 MR3 du système d'exploitation FortiOS 4, désormais partie intégrante des appareils FortiGate, permet une gestion unifiée des réseaux câblés et sans fil à partir d'une seule plate-forme FortiGate, ainsi que le profilage actif, l'analyse du trafic en fonction du flux et la détection de points d'accès sans fil non autorisés.

- Huawei Symantec, joint-venture entre l'entreprise chinoise Huawei et Symantec, présentera sa gamme de passerelles Secospace USG5500 destinées à fournir aux moyennes et grandes entreprises des pare-feu consolidés, le VPN, le filtrage d'URL, un antivirus, un antispam et un système de détection et de protection contre les intrusions. Selon le constructeur, la ligne supporte un débit de 30 Gb/s au niveau d'un pare-feu offrant une interface de 14 ports en 10 Gigabits Ethernet.

- BeyondTrust fera la démonstration en direct d'un utilitaire qu'elle a développé, capable d'exploiter le curseur de contrôle du compte utilisateur de Microsoft Windows 7, et montrera comment un pirate peut acquérir et tirer profit d'un niveau d'autorisation élevé. L'exploit est basé sur une faille du système de Microsoft, connu depuis juin 2009 selon BeyondTrust, mais jamais corrigée. BeyondTrust montrera comment son logiciel permet d'éviter l'exploit - elle n'a pas l'intention de rendre son utilitaire publique - et de se prémunir contre cette faille de Windows 7, et comment certains concurrents, comme Avecto, n'y parviennent pas. « Il n'est pas possible de se protéger contre cette vulnérabilité si l'on ne se place pas au niveau du kernel», explique Jim Zierick, vice-président exécutif des opérations produit chez BeyondTrust.

(...)(14/02/2011 10:31:35)

Check Point dévoile sa passerelle R75

Disponible en France, la passerelle R75 de Check Point présente plusieurs nouveautés. Elle offre d'abord quatre lames logicielles : application control, identify awareness, data loss prevention (qui empêche la fuite de données avec le moteur MultiSpect), mobile access (cryptage sur iPhones et iPad). L'identify awareness assure l'identification des utilisateurs en tant que tel et non plus par les adresses IP avec une vision en 3D des évènements utilisateurs.

Dans le même temps l'éditeur a mis sur le marché une software blade DLP. Fait marquant, elle intègre un nouveau moteur de corrélation multi-données, MultiSpect. En cas de danger, les utilisateurs bénéficient d'un dispositif d'alerte. Check Point lance également une passerelle dédiée à la virtualisation : la Security gateway virtual edition.

Spamina, spécialiste de la sécurité de messagerie, arrive en France

Créée en 2005, la société est spécialisée sur le filtrage de mails en mode cloud (hybride ou privé) et le DLP quel que soit le support utilisé (PC fixes ou portables, smartphones). Les solutions sont vendues par abonnement, au nombre d'utilisateurs. 4 offres vont être proposées aux revendeurs et aux ISP, la première est l'email firewall, la fonctionnalité archivage de mail sera effectif avant la fin du mois de février. Le chiffrement des messages et l'outil de perte de données seront disponibles respectivement en avril et mai prochain. Pour la solution de filtrage l'objectif est selon Jim Tyer, responsable vente à l'international « de réduire fortement le spam, car près de 93% des messages reçus quotidiennement sont du spam ». Spamina propose ses services en mode logiciel, mais offre aussi des appliances physiques si les clients le souhaitent.

Le bureau français de Spamina est dirigé par Sébastien de la Tullaye, un ancien de iPass et Atheos. La société est entièrement en indirect et recrute des revendeurs en France. Un grossiste ITway s'en occupe, c'est déjà le grossiste de Spamina en Espagne. ITway a pour mission de recruter, former et certifier les partenaires avec un programme nommé SAPP (Spamina action partner program). Le partenaire réalise le support 1er niveau.

Spamina se développe à l'international : Italie, Grande-Bretagne, France, Amérique latine. Par ailleurs, deux nodes supplémentaires devraient être installés aux Etats-Unis au cours de l'année 2011. Ses produits sont disponibles en six langues : allemand, anglais, catalan, espagnol, français, portugais-brésilien. Les rapports d'activités et les listes d'e-mails bloqués sont disponibles dans ces six langues.

TechDays 2011 : l'évangélisation se poursuit autour du cloud

Bernard Ourghanlian, directeur technique et sécurité de Microsoft a inauguré les TechDays 2011 en citant Baudelaire « j'aime les nuages... les nuages qui passent... là-bas... les merveilleux nuages ! ». Et de cloud, il va en être question pendant les 3 jours que dure le salon. L'objectif étant selon le dirigeant d'accompagner les clients vers cette évolution du modèle économique. Il ne s'agit pas selon Bernard Ourghanlian d'une révolution technique, mais bien d'une évolution économique ou d'une autre manière de consommer de l'informatique. Windows Azure a ainsi fêté ses 31 000 ème clients. Cette transformation a été l'occasion d'entendre plusieurs témoignages clients, comme Ysance qui gère des projets informatiques. Pour son PDG, Laurent Letourmy, « le cloud est la libération des développeurs, plus de problème de logistique, de commandes, une forte réactivité lors des fortes montées en charge » et d'ajouter « quand nos clients comprennent l'intérêt du cloud, ils ne reviennent pas en arrière ». Pour mettre le pied à l'étrier et évangéliser sur le cloud, Microsoft va déployer une stratégie baptisée starter et la décliner sur plusieurs produits, Azure (pour le PaaS), BPOS/Office 365 et CRM Online (pour le SaaS), etc.

Un écosystème dynamique

Les TechDays, c'est aussi l'occasion de dialoguer avec les partenaires de Microsoft sur différents sujets. Ainsi, Sogeti, spécialiste des services informatiques et de l'ingénierie a, lors d'un atelier sur la migration vers Windows 7, annoncé la création d'une entité à Moumbaï en Inde qui va être en charge de l'automatisation de la compatibilité des packs applicatifs avec l'OS de Microsoft. La société a fait appel à un éditeur de solution de migration, App-DNA et de son logiciel App Titude. « Le concept est simple, au sein d'une entreprise, on prend l'ensemble des applications, le logiciel teste et évalue en affectant des codes couleurs sur la compatibilité, vert aucun problème, orange cela nécessite quelques modifications et rouge l'entreprise choisira si elle change ou fait évoluer cette application » explique un responsable de l'éditeur.

La sécurité en filigrane

Si l'évangélisation du cloud devient un leitmotiv pour Microsoft, la question de la sécurité est un obstacle à lever. Pour cela, la firme de Redmond a déployé plusieurs solutions comme nous l'indique Christophe Bonnot, Chef de produit Identité et Sécurité chez Microsoft « tous les services en mode hébergés nécessitent des protections, des garanties de sécurité ». La première des solutions à bénéficier de toutes les attentions est la messagerie, via la solution Forefront Online Protection Exchange. C'est au total « 6 milliards de messages filtrés chaque jour » assure Christophe Bonnot. Ce dernier constate que les prochains chantiers en matière de sécurité sont la convergence entre l'administration et les solutions de sécurité, depuis une même console. Par ailleurs, la protection des espaces collaboratifs et la gestion des contenus, via Sharepoint, sont des sujets en devenir.

Bruxelles veut stocker les données personnelles des passagers aériens

Ce projet de loi pour autoriser le Passenger Name Record (PNR) à l'échelle européenne vise à lutter contre la criminalité et le terrorisme. Selon cette directive présentée mercredi par la Commission, la police nationale du pays d'arrivée et de départ pourra vérifier et stocker les données personnelles des passagers volant à destination et en provenance d'aéroports situés dans l'UE, notamment l'adresse de leur lieu de résidence, leur numéro de téléphone portable, leurs informations de carte de crédit et leur adresse e-mail. Ces données PNR sont déjà collectées par les compagnies aériennes en arrière plan de leur activité. Et actuellement des accords existent pour partager ces données entre l'Union européenne et les États-Unis, le Canada et l'Australie. Cependant, la proposition de loi de la Commission va considérablement élargir son éventail d'applications et augmenter la quantité des données recueillies.

Selon Bruxelles, cette mesure est nécessaire, en particulier pour lutter contre le terrorisme. « Si, selon un rapport d'Europol, celui-ci a diminué dans l'Union européenne en 2009, la menace demeure réelle et sérieuse. La plupart des activités terroristes sont de nature transnationales et impliquent des déplacements internationaux », a fait valoir la Commission. L'élargissement de la nouvelle directive aux «crimes graves» pour soutenir l'éventuelle extension des motifs justifiant l'accès aux données personnelles collectées, suscite néanmoins quelques réticences. Et ce n'est que la première étape d'une longue bataille. En effet, en premier lieu, la proposition doit être approuvée par chaque État membre, puis par le Parlement européen, très chatouilleux en matière de respect des libertés individuelles. Certains parlementaires ont déjà fait part de leurs doutes vis à vis de ce nouveau système. « Nous sommes sceptiques quant à la nécessité de créer un système européen chargé de collecter les données des passagers du transport aérien », a déclaré Manfred Weber, un député allemand siégeant au Parlement européen. « Les États-Unis et d'autres pays utilisant le système PNR n'ont, jusqu'à ce jour, pas réussi à nous convaincre de la nécessité d'un tel dispositif », a t-il ajouté.

Un droit de recours administratif et judiciaire

La Commission promet que la protection de la vie privée sera sa priorité, et que les informations personnelles ne seront pas conservées au niveau national au-delà de 30 jours après le passage des voyageurs. Cependant, compte tenu des récentes violations constatées dans d'autres systèmes de données de l'Union européenne, comme des informations concernant certaines transactions commerciales, des réserves ont été émises à propos de la sécurité des données. D'autre part, la police nationale n'aura pas directement accès aux bases de données des compagnies aériennes, mais les transporteurs aériens concernés sont tenus de mettre ces données à leur disposition. Après 30 jours, les autorités de police devront rendre les données anonymes et ne pourront les conserver au-delà de cinq ans. Toutefois, les informations pourraient être « re-personnalisées » au cas par cas s'il y a soupçons de crime grave ou infraction liée à une entreprise terroriste.

Selon la proposition de loi déposée mercredi, les passagers disposeront d'un droit de recours « administratif et judiciaire dans le cas où les règles de protection des données auraient été violées, ainsi que le droit à indemnisation. » Mais on voit mal comment des particuliers pourraient savoir s'il y a eu ou non violation. Une autre question soulevée par des groupes qui travaillent à la protection des libertés individuelles, concerne le fait que, idéalement, la Commission aimerait voir sa directive étendue à l'ensemble des vols intérieurs de l'Union européenne. « Étant donné que les objectifs poursuivis par la collecte des données PNR sont les mêmes à l'intérieur et à l'extérieur de l'UE, il y aurait un vrai intérêt à inclure les vols intérieurs », a déclaré la Commission, ajoutant qu'actuellement, le coût d'une telle extension était prohibitif. La négociation autour de cette proposition devrait prendre au moins deux ans avant d'arriver devant le Conseil des Ministres et le Parlement européen, et plus, si, comme prévu, le Parlement refuse de servir de bureau d'enregistrement.

Illustration : Airbus A380 (crédit photo : Airbus)

Détecter les malwares et les botnets sans base de signatures

Avec son Razor, HBGary introduit un appliance à la périphérie du réseau de l'entreprise qui surveille les intrusions des logiciels malveillants et les tentatives des botnets pour communiquer avec l'extérieur. Cette solution utilise une machine virtuelle qui stocke et inspecte tous les fichiers, notamment PDF, dans une « sandbox » pour détecter des programmes ou des contenus malveillants selon Greg Hoglund, CEO de HBGary. Ce système surveille également les commandes malveillantes et contrôle l'activité du réseau pour automatiquement bloquer le trafic vers un site suspect. Greg Hoglund souligne que le Razor utilise les mêmes technologies, le Digital DNA et l'Active Defense, déjà utilisées dans les produits sécurité de la compagnie.

En déployant Razor à la périphérie du réseau, l'idée est que si des logiciels malveillants sont détectés en transit, une alerte est envoyée au responsable de la sécurité de l'entreprise pour lui signaler quelle machine est visée. La méthode de détection de HBGary ne repose pas sur « l'analyse statique des signatures », explique Hoglund, qui ajoute que les clients sentent bien que ce n'est plus suffisant. L'intérêt pour les méthodes de protection non-basées sur la recherche de signature, qui demandent de fréquentes mises à jour de leur base de données, est en hausse. La solution Razor vient en effet concurrencer celle de NetWitness, de FireEye et de Damballa qui analysent le comportement et les requêtes des applications et des fichiers au lieu de se contenter d'interroger une base de signatures.

Actuellement en bêta, l'appliance Razor est attendu en février dans sa version finale à un prix d'environ 23 500 $.

La cartographie des malwares sur Internet réalisée par HBGary, cliquez pour agrandir l'image

(...)(31/01/2011 12:30:02)Alerte sur un bug zero-day Windows

Dans un bulletin de sécurité publié ce vendredi, Microsoft a reconnu qu'un bug dans le gestionnaire de protocole MHTML (MIME HTML) de Windows pouvait être mis à profit par des utilisateurs malintentionnés pour exécuter des scripts dans le navigateur web Internet Explorer. Andrew Storms, directeur des opérations de sécurité chez nCircle Security, présente ce bug comme une variante des vulnérabilités de type cross-site scripting (XSS). Ces dernières peuvent être utilisées pour insérer du script malveillant dans une page web qui, dès lors, permet de prendre le contrôle de la session. Le pirate prétend être l'utilisateur et se comporte comme tel sur un site donné, explique Andrew Storms. S'il se trouve sur les messageries Gmail.com ou Hotmail.com, il peut envoyer des courriels au nom du possesseur de la boîte mail.

« Un tel script peut récupérer des informations sur l'utilisateur, par exemple des e-mails, ou du contenu affiché dans le navigateur, ou encore interférer dans la navigation, explique Angela Gunn, une porte-parole de Microsoft sur les questions de sécurité, dans un billet publié sur le blog MSRC (Microsoft Security Response Center).

Un bug signalé par le site chinois WooYun.org

La faille a été révélée la semaine dernière lorsque le site web chinois WooYun.org en a publié le mode opératoire. MHTML est un protocole de page web qui combine des ressources de différents formats (images, applets Java, animations Flash et autres) dans un seul fichier. Seuls les navigateurs de Microsoft et d'Opera supportent nativement MHTML. Chrome, de Google, et Safari, d'Apple, ne le font pas. Quant à Firefox, de Mozilla, s'il peut le supporter, cela nécessite de recourir à un add-on pour lire et écrire les fichiers MHTML.

Wolfgang Kandek, le directeur technique de Qualys, a indiqué que les utilisateurs les plus exposés étaient ceux qui se servaient du navigateur Internet Explorer de Microsoft. « La faille est située dans un composant Windows et Internet Explorer est le seul vecteur d'attaque connu », a-t-il précisé dans un e-mail. « Firefox et Chrome ne sont pas touchés dans leur configuration par défaut, dans la mesure où ils ne supportent pas MHTML sans l'installation de modules spécifiques ».

La rustine devrait prendre un peu de temps

Toutes les versions supportées de Windows, incluant XP, Vista et 7, comportent le gestionnaire de protocole défectueux. Ce qui laisse penser à Andrew Storms, de nCircle Security, que cela va prendre un peu de temps à Microsoft pour fournir un correctif. « Si Internet Explorer était seul touché, on pourrait envisager de les voir sortir une rustine d'ici le 8 février, a-t-il exposé en faisant référence au prochain patch de sécurité prévu. Mais cela prend racine dans Windows et Microsoft ne va pas prendre de risques ».

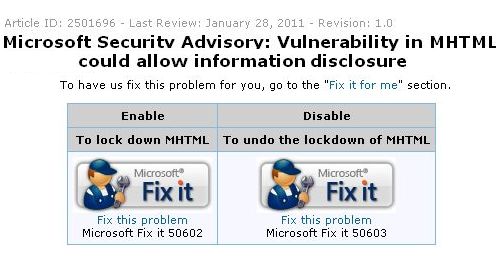

En guise de patch, Microsoft a recommandé aux utilisateurs de verrouiller le gestionnaire de protocole MHTML à l'aide d'un outil Fixit qu'il a fourni. Ce dernier automatise la modification du registre de Windows, une opération qui si elle est faite sans précaution, peut endommager le PC et laisser les utilisateurs d'IE continuer à exploiter des fichiers MHTML comportant du script en cliquant sur un avertissement. On peut récupérer l'outil Fixit sur le site de support de Microsoft.

La faille n'est pas encore exploitée

Ce n'est pas la première fois que l'éditeur a des problèmes avec ce gestionnaire de protocoles. Cela s'est déjà produit en 2007, lorsqu'il s'était rejeté avec Mozilla la responsabilité de devoir corriger des bugs similaires.

Cette nouvelle faille s'ajoute à la liste des vulnérabilités reconnues par Microsoft, mais pas encore corrigées. Selon le décompte de l'éditeur, il travaille encore sur cinq bugs dont un qui fut déjà révélé par le site chinois qui a également détecté celui de vendredi dernier. Il avait reconnu cette première faille signalée par WooYun.org le 22 décembre, plusieurs semaines après l'avertissement d'une société de sécurité française Vupen prévenant que toutes les versions d'IE étaient vulnérables.

Microsoft a admis que des criminels exploitaient déjà la faille touchant IE découverte en décembre et, en ce début d'année, a fourni une première parade pour contourner ce bug. En fin de semaine dernière, il a indiqué n'avoir pas vu d'activité similaire sur la faille MHTML. « Nous travaillons sur une mise à jour de sécurité pour réparer cette vulnérabilité, » a assuré Angela Gunn en assurant que l'éditeur surveillait de très près tout ce qui pourrait ressembler à une exploitation malveillante de la faille identifiée la semaine dernière.

Illustration : D.R.

Une app de la CNIL pour aider les jeunes à être vigilants sur Internet

Aider les jeunes à être plus vigilants quand il surfe sur le Web. Tel est l'objectif de l'application iPhone proposée par la Commission Nationale de l'Informatique et des Libertés (CNIL). Téléchargeable gratuitement sur l'App Store, CNIL Jeunes sensibilise les jeunes âgés de 6 à 14 ans aux risques de l'Internet comme la publication en ligne de leurs photos ou de leurs informations personnelles.

La CNIL a décidé de proposer son application iPhone à l'occasion de la cinquième édition de la Journée européenne de la protection des données et de la vie privée, qui se déroule chaque année le 28 janvier.

(...)(28/01/2011 16:23:38)Un projet européen de gestion et de protection d'identité

Le projet ABC4Trust s'échelonnera sur quatre ans et comprendra deux expérimentations en Grèce et en Suède d'un système qui combinent les technologies de protection et de gestion d'identité d'IBM, de Microsoft et de Nokia Siemens Networks. ABC, représente un système de données basé sur les attributs, c'est-à-dire autour des informations minimales que peut transmettre l'utilisateur. Par exemple, plutôt que de donner la date de son anniversaire lors des renseignements sur son identité, un utilisateur devra seulement indiquer qu'il a plus de 18 ans.

Le test suédois aura lieu dans une école secondaire à Norrtullskolan. Le système de gestion des identités permettra aux élèves et aux parents de s'authentifier auprès des services médicaux et des conseils proposés par l'école. L'autre essai se fera à l'Institut de technologie de Patras, en Grèce, est sera aussi centré sur l'éducation. Les élèves seront amenés à voter pour classer les cours et les professeurs sans révéler leur identité.

ABC4Trust utilisera IBM Identity Mixer et Microsoft U-Prove, qui seront « maillés » ensemble à l'aide des technologies issues de la R&D de Nokia Siemens Networks. Le projet, qui a débuté à l'automne dernier bénéficie d'un budget total de 13,5 millions d'euros, dont 8,85 millions fournis par l'Union européenne.

| < Les 10 documents précédents | Les 10 documents suivants > |