Flux RSS

108538 documents trouvés, affichage des résultats 4531 à 4540.

| < Les 10 documents précédents | Les 10 documents suivants > |

(22/03/2011 12:09:27)

Apple poursuit Amazon sur le nom « App Store »

La firme de Cupertino a déposé la plainte devant le tribunal du District Nord de Californie. Apple accuse Amazon, selon le Wall Street Journal, de porter atteinte à ses droits sur le nom App Store et a demandé au tribunal une injonction interdisant à l'éditeur d'utiliser ce nom ainsi que des dommages, dont le montant n'a pas été spécifié. Mary Osako, porte-parole d'Amazon, a déclaré que la société, depuis toujours, ne commente pas les litiges en cours. De son côté, Apple n'a pas donné suite aux demandes de commentaires.

Terme générique ?

Ce contentieux intervient alors qu'Amazon vient de lancer aux Etats-Unis sa boutique applicative à destination des smartphones Android. Au lieu d'utiliser le terme App Store, l'éditeur a choisi d'écrire Appstore, tout attaché. Technique un peu aventureuse, mais qui apporte une pierre supplémentaire à la bataille que se livre Apple avec d'autres acteurs. Microsoft a ainsi saisi la justice, car elle considère que le terme « App Store » est générique et ne peut donc pas être soumis au droit des marques. Apple a répondu que Windows était tout aussi généraliste.

(...)

SFR Business Team s'associe à Fortinet pour proposer un appliance

Les services sécurité de SFR ciblent les entreprises de plus de 500 salariés. L'offre associe des boitiers de sécurité réseau FortiGateR et le logiciel endpoint FortiClient pour les postes de travail et une sécurité de bout en bout. Ce logiciel client autorise la création de VPN IPsec et SSL.

Pierre Pfister, Directeur Marketing chez SFR. Business Team estime que les entreprises sont très en retard en termes de sécurité, malgré leur raccordement systématique à internet. « Bien que la majorité des entreprises dépendent d'Internet pour mener leurs activités, beaucoup d'entre elles n'ont toujours pas mis en place les bonnes ressources informatiques et politiques internes pour assurer la sécurité de leurs principaux actifs informatiques » dit-il.

Une solution bien pensée avec quelques options

Pour les raccordement à haut débit ou pour l'offre de VPN MPLS, la sécurité proposée inclut le pare-feu, les VPN IPSec et SSL, l'antivirus, la prévention d'intrusions (IPS), le filtrage Web et l'anti-spam. Des fonctions supplémentaires sont proposées telles que la connectivité DMZ ou la redondance de pare-feu. Dans le cadre de son offre, SFR Business Team a déployé deux chassis de sécurité de classe ≪ opérateurs ≫ FortiGate-5140 en mode virtualisé sur douze serveurs en lames FortiGate-5001, de quoi gérer des milliers de clients à partir d'une seule plateforme matérielle et d'isoler les services de sécurité de chacun d'eux.

Pour les grandes entreprises, SFR Business Team fournit des boitiers de sécurité multi-menaces FortiGate dédiés, qui sont hébergés par SFR Business Team ou deployés en mode CPE (sur site). La sécurite du poste de travail est basée sur le logiciel FortiClient de Fortinet, qui présente une protection contre les menaces pour les PC et les ordinateurs portables, même utilisés sur des réseaux publics non sécurisés.

L'intégration avec les boîtiers FortiGate permet aux entreprises clientes de SFR Business Team de mettre en place une connexion VPN (IPSec et SSL) pour les utilisateurs a distance, d'accélérer les accès WAN, et d'étendre les politiques de sécurite réseau jusqu'aux postes de travail. Une appliance FortiAnalyzer sert à alimenter un portail web, à partir duquel les clients peuvent accéder aux rapports de statistiques sur l'utilisation du réseau et des tentatives d'attaques.

Une volonté d'aller vers les points d'accès WiFi

Yann Pradelle, vice-président régional Europe de Fortinet, nous a indiqué travailler sur un autre axe de développement, le WiFi. En déployant des solutions pour le réseau WAN, le dirigeant estime que la société a suffisamment d'expertise pour apporter des réponses aux problématiques du WLAN. "Notre implémentation dans les entreprises nous permet de les amener à nous considérer dans le domaine du wireless".

Photo : le Fortigate 5140 de Fortinet (D.R.)

IBM multiplie les initiatives dans le domaine de l'eau

Au coeur des débats, des conflits et plus récemment des catastrophes naturelles, l'eau est aussi bien source de vie, que vecteur de désastre important. Pour prévenir, anticiper et améliorer, IBM a choisi cette ressource pour apporter son expertise informatique autour de 3 thèmes, les mers, les fleuves, les rivières (avec la surveillance de la qualité des eaux et autres indicateurs) ; les infrastructures (barrage, digues, tuyaux) et enfin les usages dans la ville via les compteurs intelligents, mais aussi des capteurs pour les fuites. Sur ces axes de travail, IBM a conçu des centres d'excellence, dont 3 sont en Europe, Olivier Hess est responsable de celui de Montpellier. « Le premier à avoir été créé est celui d'Amsterdam à la fin 2006 où IBM et d'autres partenaires ont travaillé sur la gestion intelligente des digues, comment éviter ou prévenir les risques de fissures ou plus graves de digues qui cèdent » explique-t-il. Un autre centre à Dublin s'intéresse quant à lui à la problématique de l'eau dans son environnement. Ainsi la baie de Galway en Irlande s'appuie sur un système de capteurs, qui récupèrent un grand nombre d'informations en temps réel sur l'état de l'eau, et sur des portails qui en publient l'analyse.

Une utilisation prédictive du HPC

Et Montpellier ? Le petit nouveau, comme le surnomme Olivier Hess, « est en charge de la modélisation des fluides. Nous utilisons le HPC (le calcul haute performance) pour anticiper un phénomène comme les inondations ». Concrètement, l'objectif est qu'en cas d'alerte météo, les autorités publiques (préfets, mairies, etc) disposent d'une évaluation des risques encourus et puissent ensuite prendre certaines décisions (évacuations, informations aux citoyens, organisation des secours). « Nous travaillons pour que cette évaluation soit la plus rapide possible, la décision doit se prendre en général entre 6 et 12h après les alertes » rapporte Olivier Hess en avouant « que les premiers tests ne donnaient que des résultats en quelques...jours ». Interrogé sur une éventuelle utilisation du cloud comme support pour améliorer et accélérer ses prévisions, le responsable reste pragmatique « c'est un axe de travail possible, mais en ce qui concerne nos recherches, nous préférons utiliser un cluster dédié à 100% ». Par contre, les 3 centres d'excellence ne vivent pas en circuit fermé et les découvertes des uns profitent aux autres. « Quand des digues se rompent, nos recherches sur la modélisation des fluides pourront apporter des réponses » rappelle Olivier Hess. Idem pour l'expérience menée à Dublin dans la baie de Galway, où prévisions et mesures pourront anticiper les risques de pollution du milieu marin en cas de forte pluie. Le champ d'investigation est donc important pour les ingénieurs d'IBM.

L'authentification forte des tokens SecurID est-elle compromise ?

« N'importe qui utilisant des tokens SecurID de RSA pour sécuriser des accès distants devrait se poser la question de leur usage jusqu'à ce que RSA - qui a admis une brèche majeure dans son réseau le 17 mars - ait clarifié les informations qui ont été compromises», déclare les NSS Labs.

Ce laboratoire de test de produits de sécurité est situé à Carlsbad en Californie. Il estime même que les clients de RSA devraient s'intéresser à des solutions d'authentification alternatives. Dans son analyse, intitulée « RSA breach » [NDLR : RSA violation], NSS Labs indique qu'« il attend une chaîne de violations découlant de cet événement » et dit qu'il croit que la violation RSA divulguée par le président exécutif de RSA, Art Coviello, le 17 mars, a été pour les hackers « une décision stratégique visant à récupérer les clés virtuelles des clients de RSA, qui sont les plus soucieux de la sécurité dans le monde. »

Des risques pour un grands nombre d'organisations

NSS Labs va plus loin : « Les organisations militaires, financières, gouvernementales, qui doivent gérer des informations confidentielles courent des risques. » Les commentaires publics de Art Coviello ainsi que les déclarations réalisées auprès de la SEC (Securities and Exchange Commission) (au format 8K) au sujet de cette effraction et publiées par RSA ont été insuffisants et ont laissé des questions sans réponse selon NSS Labs.

Art Coviello a appelé cette attaque une « menace avancée persistante » (ou APT pour Advanced Persistent Threat), qui a abouti au fait que « des renseignements » relatifs à SecurID aient été pris. Une APT est une violation furtive par des pirates, souvent de long terme et parfois par des gouvernements étrangers ou des entreprises concurrentes, qui tentent de voler des informations de valeur.

Les bases de SecurID seraient compromises

NSS Labs déclare qu'il croit que « les secrets du serrurier ont pu être volés, et que l'intégrité de l'authentification à 2 facteurs de RSA ait été compromise. Cette connaissance rompt le modèle de l'authentification à deux facteurs, étant donné que l'attaquant peut désormais créer la chaîne nécessaire pour une authentification réussie, ce qui élimine la nécessité de connaître le mot de passe et le code PIN. Il permettra à un attaquant de seconnecter en tant qu'utilisateur de confiance avec un accès correspondant à ses privilèges.»

Certains analystes s'attendent à voir un correctif pour le système SecurID de RSA. Et le cabinet Gartner a suggéré que les clients potentiels de SecurID puissent avoir envie de suspendre leurs achats jusqu'à ce que RSA ait rendu publics de plus amples renseignements. Le 21 mars, IronKey, dont le produit IronKey Trusted Access pour la banque peut être utilisé en combinaison avec RSA SecurID, a déclaré : « Le scénario le plus probable proposé par les experts de l'industrie est que les codes secrets, également connus sous le nom de 'seeds' , utilisés pour créer des mots de passe utilisables une seule fois, ont été compromis ou volés, ce qui pourrait permettre de réaliser une authentification SecurID sans disposer d'un token véritable. »

Illustration : le token SecurID est disponible sous de multiples formes. Il délivre un mot de passe valable durant 30 secondes et utilisable une seule fois pour accéder à un serveur distant. (D.R.)

Annuels Open : Objectif 300 millions de CA en 2013

Le CA 2010 de la SSII Open était connu : 260,4 millions d'euros (ME) en décroissance organique de 10% par rapport au CA 2009 (288 ME). Comment expliquer cette baisse ? L'un des deux co-présidents, Frédéric Sebag, la localise aux Pays-Bas et en Belgique, avec un recul de 25% (le CA sur ces deux pays est maintenant de 10ME et sera le même en 2011). En France, la baisse est de 4%. La baisse des prix de vente aurait affecté la SSII qui n'a pas souhaité répondre à n'importe quel prix à toutes les demandes clients.

La situation semble également délicate à Madrid, où la cession des activités est en cours. En 2010, Open avait cédé ses activités au Canada. A l'international, l'accent est mis désormais sur du nearshore (avec 50 personnes à Barcelone et une quarantaine en Ukraine) et sur le développement de l'activité en Chine pour accompagner les clients et répondre le marché.

Côté rentabilité, Open termine son exercice 2010 avec un résultat opérationnel courant de 8,5 ME, représentant 3,3% du CA. En 2009 c'était 5,2 ME pour 1,8% du CA. Le résultat net des activités poursuivies se monte à +0,2 ME contre - 22,2 ME sur 2009. La partie « autres produits et charges opérationnels » indique -3ME sur 2010, contre -26,5 ME en 2009, signe que la restructuration due aux rapprochements des différentes entités et à la création de process communs, engagée en 2009, a également pesé sur les comptes 2010.

[[page]]

« Trois indicateurs, importants pour notre profession, sont à relever chez Open » note pourtant Guy Mamou-Mani, co-président. Et de citer : le Taux d'occupation (revenu à 87,1%, contre 84,9% en 2009), le Taux journalier moyen (passé à 393 ME contre 386), un solde net des recrutements redevenu en positif au Q4 2010. Open souligne également sa situation bilancielle, avec un gearing de 1, la dette nette se montant 50 ME et les fonds propres atteignant la même somme (*).

Une fois cette étape franchie, celle de la crise économique et de sa propre restructuration, Groupe Open développe son plan stratégique. Il tient en un chiffre : 5% de croissance du CA, en moyenne, sur les trois prochaines années. Avec 30 ME de croissance externe (sur plusieurs cibles), le CA 2013 devrait se situer à 330 ME. Le résultat opérationnel courant atteignant 8% (contre 3,3% sur l'exercice 2010).

Objectif à 3 ans : un CA de 300 millions d'euros

Open veut appliquer d'ici 2013 plusieurs grands principes : augmentation de la valeur produite, innovation technologique (MtoM, portail open source, mobilité), sectorielle (santé et bientôt énergie), industrielle (testing, agilité, cloud), innovation contractuelle (de nouvelles formes de contrats basés sur les résultats obtenus). Elle va recruter 800 ingénieurs en 2011 et table toujours sur un engagement environnemental et social (handicapés, mécénat) fort.

Mais la compétition est toujours aussi vive. Open estime s'être hissé dans la compétition avec les grandes SSII. Toutefois, elle sera aussi bien en consortium avec d'autres SSII sur de très grands contrats internationaux qu'en concurrence frontale avec elles sur d'autres contrats intermédiaires...ou sur les recrutements d'ingénieurs (31 000 annoncés dans la profession).

(*) Le capital est détenu par Guy Mamou-Mani, Frédéric Sebag et Laurent Sadoun (l'ancien patron de Logix), à 47%, mais avec 62% des droits de vote. La financière de l'Echiquier compte pour 7,5% et le CM-CIC Asset Management pour 5%.

L'e-commerce progresse toujours en Europe selon comScore

Les sites d'achats en ligne ont reçu la visite de 270,6 millions d'internautes uniques au cours du premier mois de l'année, soit une hausse de 8,5 points en un an. En janvier 2010, les sites marchands ne concernaient qu'une connexion sur dix.

Les Britanniques se sont avérés les plus friands des sites d'achats en ligne qui ont attiré 89,4% des utilisateurs. Avec 87% d'internautes qui ont rendu visite à un site de ce genre, la France se place deuxième devant l'Allemagne (82,1%), l'Irlande (80,7%) et les Pays-Bas (80,2%).

Amazon reste le plus visité en Europe

Les Anglais et les Français sont également ceux qui ont navigué le plus longtemps sur les sites marchands. Les premiers ont passé en moyenne 84,1 minutes en janvier dernier tandis que les Français ont consacré 83,2 minutes. Les Turcs montent sur le podium avec 73 minutes tandis que la moyenne européenne s'établit à 52,4 minutes.

Amazon a été de loin le site marchand le plus attractif grâce à 18,9 millions de visiteurs uniques. Suivent dans l'ordre Home Retail Group (9,98 millions) et Apple avec 8,9 millions de visiteurs uniques.

Crédit photo : Peter Kirillov

Perceptive Software part à la conquête de l'Europe

Un mélange de vente directe et indirecte

«Nous sommes clairement dans une logique de conquête du marché», précise Florent Bavoux. En effet, l'éditeur ne revendique que quelques entreprises clientes (Manutan, Office Dépôt...) en France et ne dispose d'aucun accord de distribution avec des intégrateurs locaux. Pour développer les ventes de son offre, dont la solution ImageNow est la figure de proue, il cherche logiquement à s'entourer de partenaires en comptant sur sur les connexions de Florent Bavoux et de son équipe chez les intégrateurs. En 2011, l'objectif est de recruter une dizaine d'intégrateur dans l'Hexagone. «Notre approche des clients du mid-market va principalement reposer sur l'action de nos partenaires. En revanche, notre stratégie va mêler vente directe et indirecte en ce qui concerne les grands comptes»,détaille Florent Bavoux.

Pour mettre ses logiciels à disposition des entreprises, l'éditeur dispose d'un modèle de diffusion multifacette. Les clients peuvent opter pour l'hébergement de ses solutions sur leur propres serveurs en acquérant des licences d'utilisation ou en s'acquittant d'un loyer. Ils peuvent également choisir d'héberger l'application sur les serveurs de Perceptive Software tout en disposant d'une licence classique ou en l'utilisant en mode SaaS moyennant un loyer.

Crédit photo D.R.

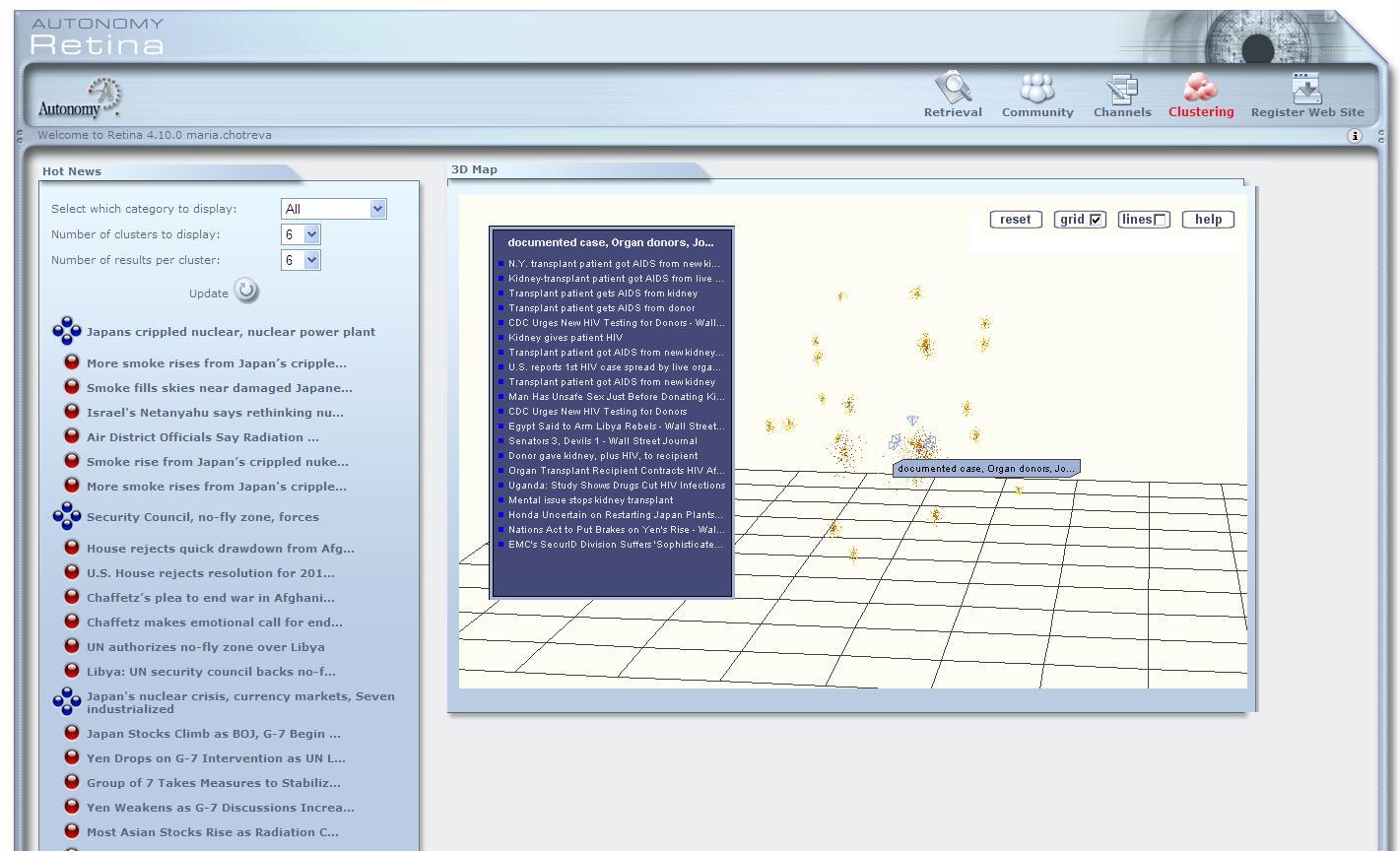

Autonomy affiche une capitalisation boursière de 6 milliards de dollars

« La capitalisation boursière d'Autonomy dépasse les 6 milliards de dollars », pointait tout récemment Emmanuel Mériot, directeur général pour l'Europe du Sud chez Autonomy. Le chiffre d'affaires de la société britannique, co-fondée par son PDG Michael Lynch et spécialisée sur les technologies de recherche pour l'entreprise, n'a pourtant pas encore atteint le milliard de dollars (870 millions de dollars en 2010). Mais sa valorisation le place dans le peloton de tête des éditeurs européens, derrière SAP et Dassault Systèmes. A noter que sa marge opérationnelle s'est établie à 43% l'an dernier et son bénéfice avant impôts à 379 M$. L'ensemble des produits d'Autonomy s'appuie sur sa technologie de recherche IDOL (Intelligent Data Operating Layer) qui se trouve aussi embarquée par de nombreux éditeurs parmi lesquels figurent des Xerox, Oracle, EMC, Symantec ou même Dassault Systèmes qui, dans ce domaine, a racheté l'an dernier Exalead. Au total, 400 partenaires OEM et tout autant de partenaires à valeur ajoutée. « Nous investissons 150 millions de dollars en R&D, soit plus de 17% du chiffre d'affaires, ce qui est énorme, fait remarquer Emmanuel Mériot. Nous avons déposé 170 brevets et nous n'embarquons nous-mêmes que nos technologies ».

Compréhension du texte, gouvernance et marketing

Au fil des années, la société créée en 1996 à Cambridge et engagée sur les fonctions de catégorisation et de compréhension contextuelle des données non structurées, a étendu son champ d'intervention, notamment par croissance externe (Zantaz, Interwoven...). Son activité se répartit aujourd'hui entre trois grandes divisions. La première englobe les solutions de recherche que l'éditeur qualifie de « meaning-based computing », c'est-à-dire s'appuyant sur la compréhension des textes, issus de documents, mais aussi d'e-mails, de PDF, d'échanges vocaux par voix sur IP ou d'autres types de contenus. « C'est le métier historique d'Autonomy, souligne Emmanuel Mériot. Nous proposons 400 connecteurs pour accéder aux fonds documentaires des entreprises et un moteur, IDOL, qui permet de faire de la taxonomie automatisée et offre de nombreuses autres possibilités. Toute notre offre fonctionnelle repose sur cette technologie. » Le directeur général rappelle au passage qu'Autonomy disposait de solutions pour comprendre la voix dès 2001. « Dans les centres d'appels, par exemple, nous utilisons des outils d'enregistrement, l'info retranscrite en texte est comprise par IDOL et utilisée pour améliorer les réponses des agents ».

La deuxième division de l'éditeur regroupe toutes ses solutions liées à la démarche de gouvernance et à la protection des données en entreprise : gestion du cycle de vie des documents (records management), archivage légal conforme aux normes FRCP, conservation d'e-mails, logiciels de e-discovery qui permettent de retrouver des informations dans des délais très courts en cas de litiges, etc. La troisième division d'Autonomy commercialise les solutions de gestion de contenus et d'optimisation du marketing utilisées dans le e-commerce (issues notamment du catalogue d'Interwoven). Elle intègre aussi les offres de Digital Asset Management. « Nous avons 20 000 clients dans le monde, dans tous les secteurs », insiste Emmanuel Mériot. Les marchés verticaux couverts vont du pharmaceutique au juridique, en passant par le financier, le secteur public, les télécommunications, l'énergie, l'industrie, la distribution, les médias, l'éducation, etc. Le constructeur automobile Nissan, l'industriel Schneider Electric ou encore Coca-cola utilisent l'offre à l'échelle de l'entreprise.

Un cloud privé de 17 pétaoctets de données

« Nos produits d'archivage légal ont fait fureur aux Etats-Unis lors de la crise, indique Emmanuel Mériot. Maintenant que les entreprises voient le bout du tunnel, elles réinvestissent dans les solutions de marketing. Les revenus de nos divisions sont équilibrés. Nous avons réalisé une croissance de 12% sur ces trois catégories de produits au quatrième trimestre 2010 par rapport à l'année précédente ». L'activité OEM a de son côté progressé de 32%.

« Nos produits sont mis à disposition sous trois formes : licences à installer dans l'entreprise, solutions hébergées ou appliances associant logiciel et matériel, détaille encore le directeur général Europe du Sud. Nous sommes notre propre hébergeur, avec des datacenters aux Etats-Unis et en Angleterre, notamment. Nous gérons 17 pétaoctets d'informations dans le monde : texte, image, voix... ». Documents, courriels et données multimédia sont gérés sur 6 500 serveurs répartis sur huit datacenters. Lors de l'annonce des résultats annuels, le PDG Michael Lynch a constaté que ses clients étaient passés plus rapidement que prévu au cloud privé. Au quatrième trimestre 2010, les revenus d'IDOL Cloud ont progressé de 12%. Sur les entreprises françaises (150 clients dont 22 du CAC 40), Autonomy réalise 80 millions de dollars de revenus au niveau mondial. Il compte parmi elles des groupes comme Peugeot, Renault, la BNP, Société Générale, M6, France 2, ou encore Lyreco.

Illustration : Le logiciel Autonomy Retina fournit différents modes de recherche, du simple mot-clé jusqu'à des méthodes avancées de rapprochement de concepts. Les résultats sont présentés avec des résumés, des hyperliens vers des informations similaires et des suggestions de requêtes (cliquer ici pour agrandir l'image). (...)

| < Les 10 documents précédents | Les 10 documents suivants > |