Flux RSS

Sécurité

2589 documents trouvés, affichage des résultats 651 à 660.

| < Les 10 documents précédents | Les 10 documents suivants > |

(14/01/2011 11:35:30)

Google paie une prime record pour un bug dans Chrome

Cette semaine, Google a proposé pas moins de 16 patchs pour remédier à certains problèmes de sécurité découverts dans Chrome 8.0.552.334. Ces failles concernent plusieurs composants avec notamment le gestionnaire d'extensions, le lecteur PDF intégré et le traitement des CSS (feuille de style en cascade). Treize de ces bugs ont été étiquetés comme menaces « élevées » par Google, le deuxième niveau de gravité, deux ont été notés « moyennes ». Un seul a été étiqueté comme « critique ».

Comme il le fait toujours, Google a verrouillé sa base de données de suivi des bogues avant la mise à disposition des patchs. L'éditeur rouvre généralement l'accès un peu plus tard -

parfois quelques semaines, souvent seulement des mois après - pour donner aux utilisateurs le temps de mettre à jour leur navigateur avant que l'information ne devienne publique.

Le chercheur Sergey Glazounov a été récompensé d'une somme de 3 133 dollars après la découverte d'une vulnérabilité critique, décrite par Google comme « un pointeur vicié dans

le contrôle vocal. « Un pointeur vicié » est un bogue qui touche le code d'allocation mémoire d'une application ». Sergey Glazounov a été le premier chercheur à toucher la big prime de Google. « Nous sommes ravis d'offrir notre récompense de sécurité Chrome « élite » de 3 133,7 $ à Sergey Glazounov », a déclaré Jason Kersey, un responsable du navigateur chez Google sur un des blogs de l'éditeur.

Une prime spéciale pour les bugs critiques

Ce mercredi, pour la première fois, Google a donc classé un bug comme critique. Seule la découverte de failles de cette nature peut prétendre à cette prime spéciale de 3 133 $. En juillet dernier, Google avait augmenté le montant de cette prime de 1 337 à 3 133 $, moins d'une semaine après que son rival Mozilla ait porté à 3 000 $ sa prime pour la découverte de bugs critiques.

Au total, l'éditeur a versé 14 000 $ à différents chercheurs, dont 7 470 $ au seul Sergey Glazounov pour la découverte de cinq des seize failles de sécurité dans Chrome. La collection de patchs proposés mercredi est la troisième depuis l'arrivée de la version stable de Chrome 8 début décembre. Selon les statistiques récentes de la société Net Applications, Chrome est désormais utilisé par près de 10% des Internautes dans le monde contre 57,1% pour IE et 22,8% pour Firefox.

La mise à jour de Chrome 8 est automatique si l'agent système de Google n'a pas été désactivé.

(...)(14/01/2011 09:45:15)Le Clusif dresse son panorama 2010 de la cybercriminalité

Dans une salle pleine, Pascal Lointier, président du Clusif a animé les interventions de plusieurs spécialistes sur les grandes tendances de la cybercriminalité en 2010. Le point de départ a été Stuxnet, ce vers qui a été localisé à l'été dernier se focalise sur les systèmes Siemens Scada. L'origine de ce ver est pour le moins nébuleux, souligne Jean Michel Doan, analyste cybercriminalité chez Lexsi, est-ce un Etat ? Un groupe de hacker ? Il n'en demeure pas moins que cette attaque pointe du doigt les systèmes informatiques qui sont passés d'un mode isolé à un environnement connecté vers l'extérieur (via une clé USB ou un périphérique). L'analyste estime que des évolutions de Stuxnet sont à prévoir dans l'avenir y compris sur des systèmes comme les OS embarqués. L'automobile pourrait être particulièrement visé avec des prises de contrôle à distance, blocage de frein, mauvaise information GPS, etc.

De son côté, François Paget chercheur de menaces pour le laboratoire de McAfee s'est attardé sur la montée en puissance de l'hacktivisme qui a une tendance à se rapprocher des cybercriminels. Un focus particulier a été dressé sur Anonymous, dont les internautes ont entendu parler dans l'affaire Wikileaks. Ces défenseurs de la liberté d'expression avaient créé un logiciel LOIC pour attaquer en déni de services des sites qui avaient censuré le site d'informations diplomatiques. Or pour le chercheur, plusieurs éléments dans les récentes interventions des Anonymous montrent des accointances avec des hébergeurs, réputés pour leur complaisance avec les cybercriminels.

La mobilité source de menaces

En matière de botnets, Pierre Caron, expert sécurité chez Orange Labs estime que l'année 2010 est en demi-teinte. D'un côté, plusieurs botnets ont fait l'objet d'intervention policière ou de demandes de la part de certains éditeurs pour les bloquer. Le spécialiste est revenu sur la véracité des chiffres concernant les ordinateurs infectés par les malwares. Il s'inquiète par contre de formes plus évoluées de botnet comme Zeus qui cible aussi les téléphones mobiles. Ce dernier point a été l'occasion pour le Lieutenant-colonel Eric Freyssinet de la Gendarmerie Nationale de constater que les smartphones et le développement de l'Internet mobile rend ces équipements très peu discrets, par rapport aux données personnelles. Il a souligné aussi l'augmentation des risques de virus sur les smartphones en pointant du doigt les OS ouverts de type Android plus accessibles par les pirates.

Au final, les différents intervenants ont beaucoup puisé leurs informations et leur présentation dans les différents articles de presse de plusieurs sites ou journaux, qui contrairement à leur propos ne font pas que mal ou désinformer...

SAP enrichit sa gestion des identités en puisant chez Secude

Pour renforcer ses solutions de contrôle d'accès aux applications, SAP rachète les logiciels Secure Login and Enterprise Single Sign-On de son partenaire suisse Secude, ainsi que les actifs qui leur sont associés. Cette opération lui permet de récupérer des fonctionnalités de connexion sécurisée et de single sign-on (SSO), ainsi que des ressources dans les domaines du conseil et du développement, explique dans un communiqué l'éditeur allemand de solutions intégrées de gestion. De son côté, Secude restera une société indépendante et se recentrera sur ses logiciels de protection des données FinallySecure.

SAP indique vouloir fournir à ses clients, à partir du deuxième trimestre, une version de base du produit de connexion sécurisée, sans coût supplémentaire, afin de les aider à protéger leurs données des attaques de hackers. Le logiciel Secure Login, par exemple, authentifie l'utilisateur à l'aide d'un mot de passe unique basé sur RSA SecurID. Les environnements informatiques disposeront d'un mode de communication chiffré pré-configuré après l'installation sur le site client, ce qui permettra aussi de réduire le coût total de possession et les tâches d'administration, note l'éditeur.

Ce ne sont pas les premières solutions de gestion des identités acquises par SAP ces dernières années. Dans ce domaine, il avait déjà récupéré des outils avec l'absorption de MaXware et Virsa Systems. Mais ce nouveau rachat intervient peu de temps après la livraison, en décembre, d'une mise à jour comportant un « nombre significatif » de correctifs de sécurité pour la suite de gestion intégrée du groupe allemand, la Business Suite, ainsi que pour sa plateforme middleware NetWeaver. Sans que les deux événements puissent toutefois être directement reliés. En revanche, cette transaction apporte à SAP un bon argument face à son concurrent Oracle qui propose des solutions de gestion des identités pour les systèmes SAP.

Illustration : Démonstration du logiciel Secure Login for RSA SecureID (crédit : Secude)

Un site pour lutter contre le phishing en France

L'éditeur de logiciels Microsoft, le site de paiement en ligne Paypal, et la société informatique française Cert-Lexsi ont lancé en France, une plateforme Internet permettant de lutter contre les sites frauduleux. Les internautes pourront ainsi signaler en quelques clics les sites francophones de phishing.

Baptisée « Phishing Initiative », cette opération consiste à inciter les internautes à signaler un site francophone suspecté d'« hameçonnage », une escroquerie visant à soutirer des informations personnelles (coordonnées bancaires, numéro de téléphone, etc.). Les sites signalés comme suspects pourront, après vérification, être bloqués des navigateurs web. Sur Internet Explorer, Microsoft assure que le blocage s'effectuera « en moins d'une heure », au lieu de 48 heures précédemment.

Les internautes détectant un site suspect peuvent dès à présent soumettre son adresse au site http://phishing-initiative.com.

(...)(12/01/2011 12:48:27)Facebook, vecteur puissant de malware sur smartphone

« L'iPhone fonctionne dans un environnement plus contrôlé et le modèle de sécurité de BlackBerry est assez fort. Android fonctionne lui dans un environnement plus ouvert et donc plus exposé aux attaques, » explique Graham Cluley lors d'un entretien à nos confrères d'IDG NS. Étant donné la popularité croissante des téléphones Android dans l'entreprise, le consultant alerte les responsables IT sur les potentiels risques. Les logiciels malveillants sont transmis sur les téléphones via des messages Facebook qui sont en fait du spam très élaboré. Un rapport de Sophos sur les menaces qui doit sortir la semaine prochaine met en avant ce type de risques provenant du site de réseau social. « Le spam est un élément incontournable, mais les motivations et les méthodes changent et se perfectionnent pour tirer plus de bénéfices pour les spammeurs, » indique Graham Cluley.

Un diffuseur puissant sur mobile

Récemment, BitDefender a publié un rapport avertissant que Facebook est devenu la plus grande menace pour les malware mobile. L'éditeur s'appuie sur des statistiques de Google révélant que près d'un quart des utilisateurs de Facebook ont eu une tentative de scam sur le réseau social depuis leur téléphone portable. Pour des besoins de tests, le spécialiste de la sécurité a étudié une URL portant sur le statut sur Facebook d'une jeune fille qui s'est fait exclure de son école. Elle a généré 28 672 clics, dont 24% provenait de mobiles. Les internautes qui ont cliqué sur le lien - que ce soit depuis leur PC ou leur appareil mobile - ont téléchargé un ver. George Petre, responsable Threat Intelligence chez BitDefender explique « lorsque les chercheurs en matière de sécurité se concentrent sur la recherche de logiciels malveillants spécialement conçus pour les plateformes mobiles, ils perdent de vue une source importante de la diffusion les réseaux sociaux ».

Craquer les mots de passe WiFi avec le cloud d'Amazon

Il y a quelques mois, certains experts en sécurité prédisaient l'utilisation des ressources du cloud pour craquer certains mots de passe. C'est chose faite. Thomas Roth, chercheur en sécurité à l'université de Cologne, a indiqué dans un entretien à nos confrères de Reuters, qu'il a élaboré un logiciel pour casser les protections par mot de passe des réseaux WiFi. L'originalité de la méthode est de se reposer sur les fonctionnalités du cloud d'Amazon qui fournit de la puissance de calcul en location. Grâce à cette prestation sur le mode « force brute », le logiciel est capable d'analyser jusqu'à 400 000 mots de passe par seconde. Le scientifique alerte les utilisateurs donc contre le choix de mots de passe trop simples pour protéger les réseaux sans fils. Pour Amazon, un porte-parole a estimé que cette utilisation des services AWS ou EC2 était contraire au règlement d'usage. Il a cependant indiqué que beaucoup de personnes utilisent le cloud d'Amazon dans un environnement de test, y compris pour des questions sécuritaires. Mais accéder à un réseau tiers avec l'appui du cloud d'Amazon demeure interdit.

Démonstration à la conférence Black Hat

Le logiciel proposé par Thomas Roth doit être présenté à la conférence Black Hat qui se déroule du 16 au 19 janvier prochain à Washington. Celui-ci indique qu'il a réussi à améliorer son programme et 6 minutes sont maintenant nécessaires pour casser le protocole de sécurité WiFI WPA-PSK au lieu de 20 minutes habituellement. En utilisant les ressources d'Amazon, cet exploit ne lui coûte que 4,32 euros. Derrière les effets d'annonce, le chercheur souhaite que les responsables informatiques notamment en entreprise prennent conscience des faiblesses des réseaux sans fils et milite pour une meilleure protection.

Crédit Photo: DR

(...)(10/01/2011 10:59:48)Dassault Systèmes pointe à la 22e place des acteurs mondiaux du logiciel

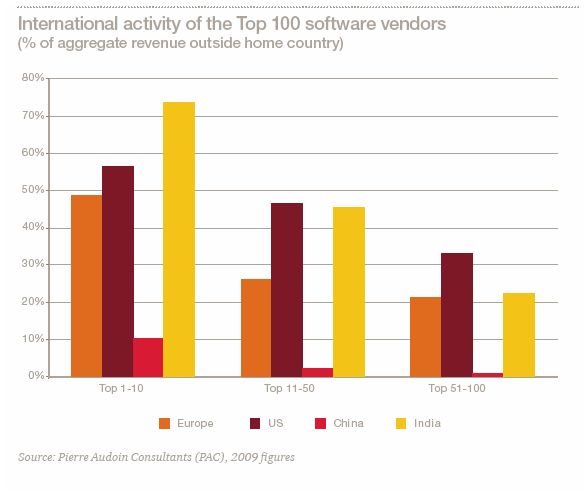

L'industrie du logiciel représente un marché mondial de 250 milliards de dollars, dans lequel le continent américain représente 44%, l'Europe 36% et l'Asie, 20%. Sur l'échiquier des acteurs qui l'alimentent, la prépondérance des Etats-Unis est toujours écrasante. C'est ce que montre le Global Software Leaders, établi par PricewaterhouseCoopers, avec PAC et le soutien d'associations d'éditeurs comme l'Afdel et l'ESA. Outre un classement global, PwC liste les cent premiers éditeurs mondiaux aux Etats-Unis, en Allemagne, au Royaume-Uni et en France, mais aussi en Chine et en Inde, soulignant ainsi l'ascension des fournisseurs asiatiques sur ce secteur.

Il apparaît vite que les cent premiers éditeurs originaires des Etats-Unis pèsent près de 60% des éditeurs mondiaux, bien loin devant tous les autres. Pour calculer ces estimations, PAC a pris en compte les revenus 2009 issus des ventes de licences logicielles et de contrats de maintenance et de support associés (exprimés en euros). Derrière les Américains, seul le Top100 allemand parvient à réunir 6% du total grâce au poids de SAP et de Software AG. Le Top100 anglais atteint 3%, avec Sage en tête, et le Top100 français arrache 2%, tiré par Dassault Systèmes. Quant aux Top100 chinois et indien, ils représentent chacun 1%.

Un logiciel chinois local, contrairement à l'Inde

Sur le podium des éditeurs chinois figurent les sociétés Neusoft Corporation, Ufida Software et Shanghai Baosight, avec des chiffres d'affaires sur le logiciel allant de 222 millions d'euros à 102 millions d'euros (M€), mais pour des ventes essentiellement locales. En Inde, à l'inverse, l'activité internationale des acteurs est importante. Sans surprise, on retrouve des noms déjà bien connus au niveau global : Tata Consultancy Services, Infosys et 3i Infotech, avec des revenus logiciels respectifs autour de 140, 137 et 117 millions d'euros. Les revenus logiciels des autres pays rassemblés représentent 28% du tout, parmi lesquels figurent des acteurs japonais comme les géants Fujitsu, Nec et Hitachi (12e, 17e et 18e du classement mondial des fournisseurs de logiciels).

agrandir l'image

Au classement général, les Etats-Unis, champions toutes catégories, réunissent dix sociétés parmi les onze premiers générateurs de chiffre d'affaires sur le marché du logiciel. En 2009, Microsoft, IBM et Oracle ont réuni à eux seuls 61 milliards d'euros (Md€) sur leurs revenus de licences, de maintenance et de support, à comparer aux 89 milliards d'euros réalisés par le Top11 mondial. Selon les critères retenus par PAC, les revenus logiciels de Microsoft se sont élevés à 32,7 Md€, soit 77% de son chiffre d'affaires (CA), ceux d'IBM à 14,4 Md€ (21% de son CA) et ceux d'Oracle à 13,8 Md€ (83% de son CA).

Le revenu logiciel d'Apple le hisse à la 11e place

Après l'éditeur allemand de solutions de gestion SAP, à la quatrième place, EMC est le cinquième générateur de revenus logiciels au niveau mondial, avec 4,24 Md€ en 2009, soit 42% de son chiffre d'affaires total, selon les estimations de PAC. N'oublions pas que le spécialiste du stockage a successivement absorbé les éditeurs Documentum (solutions de gestion de contenus et de documents), VMware (virtualisation), Data Domain (déduplication de données) et RSA (sécurité). Il a récidivé cette année avec Greenplum (datawarehouse). L'éditeur d'antivirus Symantec arrive juste derrière lui, avec près de 4 Md€ de revenus logiciels (94% de son CA total). On trouve ensuite le numéro 1 mondial de l'informatique, le constructeur et fournisseur de services HP. Situé en septième position, il ne génère que 4% de son chiffre d'affaires avec le logiciel, soit 3 Md€, mais il compte bien augmenter cette proportion, ainsi que l'a annoncé son nouveau PDG, Léo Apotheker, l'ancien dirigeant de SAP.

Dassault Systèmes : 90% du revenu à l'international [[page]]

En huitième position figure Computer Associates (2,8 Md€, 92% de son revenu total), puis Intuit (logiciels de gestion pour TPE et particuliers) et Adobe (logiciels multimédias et de création numérique). A la 11e place, on trouve encore un constructeur, Apple. Le fabricant du Mac, de l'iPhone et de l'iPad n'a pourtant généré que 6% de son chiffre d'affaires en logiciels, mais cette part atteint 1,5 Md€. Le Japonais Fujitsu est 12e. Son revenu logiciel ne représente, là aussi, que 4% des 35,6 Md€ qu'il a engrangé en 2009.

Viennent ensuite le Britannique Sage (logiciels de gestion, 13e), puis les Américains SAS (décisionnel), BMC Software (administration de systèmes) et Cisco Systems (réseaux et visioconférence). Suivent deux autres Japonais, les constructeurs NEC et Hitachi, tandis que la 19e et la 20e place sont occupées par Autodesk et McAfee. Ce dernier fait actuellement l'objet d'une procédure de rachat de la part du fabricant de processeurs Intel, ce qui prouve, s'il en était encore besoin, l'importance prise par le logiciel dans l'industrie IT.

Dassault Systèmes : 90% du revenu à l'international

Dans ce classement mondial, le premier éditeur français, Dassault Systèmes, arrive à la 22e place, derrière l'éditeur d'ERP Infor Global Solutions présidé depuis novembre par Charles Phillips, ex-président d'Oracle. Dassault Systèmes, spécialisé sur les solutions de conception et de gestion du cycle de vie des produits (CAO, PLM, usine numérique) présente une particularité, saluée de longue date : il réalise près de 90% de son chiffre d'affaires logiciel 1,1 Md€ (sur 1,25 Md€) à l'international. Ses ventes de logiciels en France ont avoisiné les 110 M€ en 2009. La semaine dernière, à Paris, Bernard Charlès, PDG du groupe français et membre de l'Afdel, réaffirmait avec force, lors d'une conférence de l'association française des éditeurs de logiciels, que « le logiciel est un élément majeur de transformation de l'économie et des processus d'innovation ».

Entre la 23e et la 25e place, signalons encore des éditeurs comme Citrix (virtualisation), Salesforce.com (plateforme cloud de CRM), mais aussi Synopsys qui développe des logiciels pour l'industrie des semiconducteurs et qui génère 780 M€ de revenus logiciels (78% de son CA). Sur la base des chiffres 2009, Sun Microsystems (acquis depuis par Oracle) figure encore à la 26e position dans le classement. Les places suivantes sont occupées par des acteurs des solutions de sécurité : TrendMicro (dont le siège social est installé au Japon depuis 1992), SunGuard et Check Point Software (31e). NetApp est 32e et le quatrième éditeur européen de ce classement mondial n'arrive qu'à la 33e place. Il s'agit de l'Allemand Software AG qui a racheté l'Américain webMethods en 2007.

PwC souligne trois tendances sur ce marché, qui vont amener les éditeurs à repenser leur modèle économique et à collaborer plus étroitement encore qu'ils ne le faisaient, entre eux et avec les fournisseurs de matériel, de services et de télécommunications. Ces trois tendances sont déjà bien identifiées puisqu'il s'agit du cloud computing, des terminaux mobiles et de la généralisation des technologies IT dans le grand public. Les utilisateurs réclament une synergie entre les outils qu'ils exploitent chez eux et ceux dont ils disposent au bureau. Cette évolution contraint les éditeurs à en tenir compte dans leurs produits, rappelle PwC en soulignant combien la R&D, l'innovation, le développement durable et la protection de la propriété intellectuelle vont devenir plus que jamais des domaines cruciaux.

Un classement séparé pour les acteurs des jeux

Dans son classement, PricewaterhouseCoopers réserve une place à part aux jeux vidéos, une industrie qui repose aussi sur le logiciel. « En fait, si le Global Software 100 incluait les fournisseurs de jeux, trois d'entre eux figureraient dans le Top10 mondial et 21 entreraient dans le Top100 », fait remarquer PwC. Ainsi le Japonais Nintendo a réalisé en 2009 un chiffre d'affaires de 4,35 Md€, le Français Activision Blizzard a engrangé 3,06 Md€ et l'Américain Electronics Arts, 3,02 Md€. A noter qu'un deuxième français, Ubisoft, se trouve parmi les dix premiers acteurs du jeu dans le monde.

Une faille de sécurité dans la sandbox du Flash d'Adobe

Billy Rios, ingénieur de sécurité chez Google, a publié sur son blog personnel un moyen de contourner le « bac à sable » proposé récemment par Adobe. Cette méthode permet aux fichiers Shockwave Flash (SWF) d'être lus comme en local, mais de ne pas envoyer des données sur le réseau. Il empêche également les fichiers SWF de faire appel à des JavaScript ou des requêtes HTTP ou HTTPS, souligne le chercheur. Un fichier local correspond à celui qui utilise "file : protocole" ou un chemin référencé par la Convention Universel de nommage (Universal Naming Convention), poursuit Billy Rios.

Mais il a constaté que toutes les restrictions du « bac à sable » ne sont pas aussi rigides. Il a découvert un moyen de contourner la sandbox, en reformulant une requête du type file://request to a remote server. Adobe a toutefois limité ces requêtes à des adresses IP en local et en fonction du nom des machines, relativise Billy Rios. Adobe a intégré une liste noire sur certains gestionnaires de protocole, mais pas tous, une méthode que le chercheur considère comme dangereuse et d'ajouter « si on peut trouver un gestionnaire de protocole qui n'a pas été référencée par Adobe et qui se connecte au réseau, c'est gagné ».

Il prend comme exemple le protocole « mhtml », qu'exploite Outlook Express installé sur les systèmes Windows et qui n'est pas recensé par Adobe dans sa liste noire. Ainsi, un fichier SWF peut exporter des données en utilisant une requête par ce protocole, a détaillée Billy Rios dans son blog. Il souligne que cette procédure est particulièrement efficace car, si la requête échoue, les données seront toujours transmises au serveur de l'attaquant sans que la victime le sache. Il tire donc deux leçons de cette expérience: « l'exécution de code SWF non fiable est dangereux et que les listes noires de gestionnaire de protocole sont mauvaises si incomplets ».

Une faille peu critique selon Adobe

Une porte-parole d'Adobe a indiqué l'éditeur a analysé les travaux de Billy Rios et a confirmé un bug, en le classant comme un risque «modéré» dans son échelle de gravité. « Un hacker doit d'abord accéder au système de l'utilisateur et placer un fichier SWF malicieux dans un répertoire sur la machine locale avant de pouvoir tromper l'utilisateur en lançant une application qui exécutera le fichier SWF en mode natif » écrit-elle dans un e-mail. Elle ajoute « dans la majorité des scénarios d'utilisation, le fichier SWF malveillant ne pouvait pas simplement être lancé en double-cliquant dessus. L'utilisateur devra ouvrir manuellement le fichier depuis l'application elle-même ».

Adobe et Google ont travaillé ensemble sur l'amélioration de la sécurité dans Flash. Le mois dernier, les deux sociétés ont dévoilé aux développeurs la première version de Flash qui utilise ce système de bac à sable. Il fonctionne sur le navigateur Chrome de Google sur les OS Windows XP, Vista et 7. Adobe utilise également une sandbox dans son Reader PDF X, produit, qui a été publié en novembre.

| < Les 10 documents précédents | Les 10 documents suivants > |