Flux RSS

Sécurité

2589 documents trouvés, affichage des résultats 671 à 680.

| < Les 10 documents précédents | Les 10 documents suivants > |

(31/12/2010 13:37:54)

Microsoft met en garde contre des attaques visant Word

Des hackers exploitent une faille du traitement de texte Word pour implanter un malware sur les PC sous Windows, a mis en garde Microsoft. Le problème concernant les versions 2002, 2003, 2007 et 2010 du logiciel a été corrigé par la mise à jour de sécurité mensuelle du 9 novembre 2010. Les versions pour Mac, Word 2008 et 2011 ont également été amendées. L'éditeur n'a pas encore fourni de rustine aux utilisateurs de l'ancien Word 2004 pour Mac, mais les attaques du moment affectent seulement les versions Windows de la suite.

Si l'on se réfère aux informations communiquées par le centre de protection contre les malwares de Microsoft (MMPC, Malware protection center), chargé de suivre ces problèmes et de livrer les mises à jour de signatures pour le logiciel antivirus de l'éditeur, la première attaque du genre a été détectée la semaine dernière.

Lorsque Microsoft a mis à disposition le patch pour Word le mois dernier, celui-ci était assorti de l'indice 1, ce qui signifie qu'une attaque pouvait survenir dans les trente jours. Celle-ci utilise un fichier malveillant de type RTF (rich text format) pour générer un débordement dans Word sous Windows, explique Rodel Rinones, chercheur au MMPC. A la suite d'une tentative réussie, le code de l'attaque télécharge et exécute un cheval de Troie sur l'ordinateur. Et c'est bien la faille identifiée qui est ainsi exploitée.

Un correctif à appliquer aussitôt que possible

Le mois dernier, Microsoft a qualifié de « critique » cette vunérabilité dans Word 2007 et 2010. Il s'est contenté de la déclarer « importante » dans toutes les autres versions affectées du traitement de texte. A l'époque, les chercheurs extérieurs pariaient que les hackers seraient intéressés par le bug parce que les utilisateurs d'Office 2007 ou 2010 pouvaient être attaqués s'ils se contentaient de prévisualiser un document RTF spécialement préparé dans leur client de messagerie Outlook. « Dès qu'un message altéré atteint la fenêtre de prévisualisation d'Outlook, le code distant peut être exécuté, a ainsi averti Jason Miller, responsable de l'équipe sécurité de Shavlik Technologies, le jour où Microsoft a livré le patch. Il faut corriger cela tout de suite ».

Rodel Finones, du MMPC, conseille vivement aux utilisateurs qui n'ont pas encore installé le correctif de novembre de l'appliquer aussi vite que possible. Des informations supplémentaires peuvent être consultées sur le bulletin de sécurité pc émis par Microsoft. La mise à jour correspondante peut être téléchargée et installée en passant par Microsoft Update et Windows Server Update (WSUS).

Geinimi : un Trojan inquiétant ciblant Android

Baptisé « Geinimi », ce malware semble être le premier à disposer de fonctionnalités de type botnet ciblant la plate-forme Android, a déclaré Kevin Mahaffey, directeur technique chez Lookout Mobile Security, un éditeur qui développe des logiciels de sécurité mobile. Geinimi semble particulièrement cibler les utilisateurs Android de langue chinoise, et l'éditeur Lookout a été informé de cette petite nouveauté suite au message envoyé par un utilisateur sur un forum ; précise Kevin Mahaffey. Loin de nous l'idée de paniquer les possesseurs de smartphones Android, ni de devenir le porte-parole patenté des éditeurs d'antivirus, mais la rédaction du Monde Informatique fait simplement son travail de veille technologique et l'arrivée de ce type de Trojan, généralement dissimulé dans certains jeux gratuits, n'est pas vraiment une surprise.

Ainsi les chercheurs de Lookout, qui ont publié une note sur Geinimi, ont constaté que le malware était dissimulé dans des jeux gratuits et payants pour Android, peut-être même à l'insu des développeurs. « Nous avons été en contact avec les développeurs pour les informer du problème», a déclaré Kevin Mahaffey. Ces jeux altérés apparaissant généralement sur les sites web de tiers proposant des applications Android qui n'ont pas été contrôlées comme c'est le cas pour l'Android Market de Google. Certains de ces programmes ont déjà été téléchargés des milliers de fois.

Des objectifs encore mystérieux

L'éditeur d'antivirus analyse toujours les caractéristiques de Geinimi, et le but final des créateurs du malware n'est pas très clair. Mais plusieurs aspects de ce logiciel malveillant suffisent déjà à susciter des inquiétudes. Le malware en question communique avec un serveur central de commandement et de contrôle. Ce dernier peut envoyer à distance des commandes à un smartphone Android, comme télécharger ou désinstaller un logiciel. L'utilisateur du terminal mobile est toutefois invité à approuver cette action, mais cette petite sécurité suscite encore des préoccupations, explique Kevin Mahaffey. « Il pourrait s'agir d'un vecteur susceptible d'installer d'autres logiciels potentiellement malveillants ».

Toutes les 5 minutes, Geinimi envoie également des informations sur la géolocalisation de l'appareil Android et d'autres éléments identificateurs, tels que le numéro IMEI ( International Mobile Equipment Identity) et les références de la carte SIM. Il peut également envoyer la liste de toutes les applications installées sur le terminal. Pour envoyer ces données, le malware peut contacter jusqu'à 10 noms de domaine pour brouiller les pistes et se connecter au serveur distant. Si Geinimi a la capacité de contacter plusieurs domaines différents pour récupérer des instructions sur un serveur de commandement et de contrôle, le spécialiste en sécurité de Lookout estime qu'il a bien les capacités d'un botnet. Pourtant, Geinimi n'a pas encore clairement révélé ses objectifs qui pourraient être autres que le simple vol de données. L'éditeur poursuit son travail d'analyse. Il pourrait par exemple s'agir d'une campagne de publicité de type spam très intrusive reposant sur une technologie botnet.

Hadopi validera bientôt une liste de logiciels espions

Le décret relatif à la labellisation des moyens de sécurisation que pourront utiliser les internautes pour protéger leur accès à Internet a été publié au Journal officiel, dimanche 26 décembre. Ce texte va permettre à la Haute autorité pour la diffusion des oeuvres et la protection des droits sur Internet (Hadopi) de labelliser les outils de sécurité, une fois les spécifications que ces derniers devront remplir seront publiées.

Ces logiciels espions d'un genre particulier - validés et labellisés par l'Hadopi - sont censés indiquer que l'accès à Internet d'un abonné n'a pas été utilisé par un tiers non autorisé pour télécharger et partager de manière illégale des oeuvres protégées (musique, films, etc.).

(...)(27/12/2010 15:05:05)Cloud : La suite BPOS de Microsoft laisse filer des données

Mercredi dernier, Microsoft a fait savoir que des données contenues dans sa suite Business Productivity Online Suite (BPOS) avaient été téléchargées par des utilisateurs non autorisés. Cette affaire pourrait faire date, et marquer le premier grand événement relatif à la violation de données dans un cloud. Selon certains, à l'avenir, ces fuites accidentelles risquent fort de se multiplier. Jusqu'à devenir banales. Et d'espérer pour chacun de ne pas en être une victime.

On pourrait, par réflexe, blâmer d'office les pirates. Mais ce n'est pas ce qui s'est passé cette fois-ci. La fuite a résulté d'un « problème de configuration » non détaillé survenu dans les datacenters de Microsoft aux États-Unis, en Europe et en Asie. Le carnet d'adresses Offline de la suite BPOS, qui contient les informations de contact professionnel, a été rendu accessible à des utilisateurs non autorisés dans des «circonstances très particulières, » selon Clint Patterson, chargé par Microsoft de présenter des excuses au nom de l'entreprise. Le problème a été résolu deux heures après avoir été découvert, ce qui ne permet pas de dire pendant combien de temps l'accès à ces données était ouvert. Par chance pour Microsoft, l'entreprise, qui réalise le traçage des données, a pu contacter ceux qui avaient téléchargé ces éléments par erreur pour faire un peu de nettoyage.

Trois risques de fuite

À n'en pas douter, l'affaire aura un impact certain chez ceux qui envisageaient d'adopter le Cloud dans l'année à venir, en particulier ceux qui regardaient du côté d'Office 365, l'offre cloud majeure de Microsoft en liaison avec sa suite bureautique Office.

Globalement, trois évènements peuvent menacer les données de n'importe quel fournisseur Cloud : une mauvaise configuration ou des bugs dans le logiciel de service cloud ; le vol de données par des pirates, pour le plaisir ou pour le profit ; des employés négligents avec les données confidentielles. Ce troisième point n'est pas nouveau : les employés ayant accès aux données sensibles risquent toujours d'orienter accidentellement les datas vers des personnes non autorisées. C'est ce qui se passe dans les nombreux accidents de messagerie où une mauvaise pièce jointe est envoyée, ou quand des emails sont accidentellement transmis à d'autres destinataires.

Le cloud, une source de très grosses erreurs ?

La collaboration entre l'homme et l'ordinateur posera toujours quelques problèmes. À une différence près : le cloud computing offre la possibilité unique de faire de très grosses erreurs. Les nombreux services en ligne permettent de partager des données entre individus aussi facilement qu'avec la totalité de l'Internet. Le travail collaboratif est même une des raisons d'être des services cloud. On imagine donc facilement ce qui pourrait arriver : il est tard, un employé fatigué voudrait partager le document « Invitation à la fête de Noël » avec le monde entier, mais sélectionne accidentellement le document « Comptes trimestriels 2010 » de l'entreprise. Y a t-il des procédures pour éviter ce genre d'erreurs ? Est-ce vraiment la première fois que cela arrive ? Un client vous a déjà informé poliment d'une telle erreur ?

Les erreurs de configuration et les bugs ne sont pas des problèmes mineurs. En premier lieu, on peut espérer que les fournisseurs de services cloud effectuent des tests massifs avant de proposer leur produit. Ensuite, il est bien connu que les logiciels vendus par les éditeurs ne comportent jamais de bugs... Enfin, la menace liée au piratage représente sans doute la plus grande préoccupation. Les pirates sont parmi les individus les plus intelligents et les plus sournois de la planète. Rien ne les arrête. Même ceux qui n'ont pas ces qualités peuvent créer beaucoup de problèmes. Le fait d'avoir ses données sur ses propres serveurs, dans ses propres locaux, représentait une barrière physique contre le piratage. Un obstacle que certains hackers ont aussi surmonté. N'empêche que la conception de ces serveurs était en soi un élément de sécurité. Le cryptage n'est pas non plus la solution parfaite. Des données cryptées peuvent aussi être cassées. C'est le cas si le logiciel de cryptage présente lui-même des bogues.

Une éventualité très réaliste

Cela signifie que, si une entreprise met ses données dans un cloud, elle doit prendre en compte l'éventualité, très réaliste, que ces données puissent devenir publiques à un moment ou à un autre. La nature et l'importance de la fuite pourront varier. Mais, cela pourra arriver. C'est juste une question de date. Il serait aussi intéressant d'aller rendre visite à Microsoft, à Google, et à d'autres pour voir s'ils consomment ce qu'ils vendent : est-ce que Google fait confiance à sa plate-forme Docs pour ses données d'entreprise hypersensibles ? On se pose la question et on se dit probablement que non. Il faudrait vérifier, mais la firme de Mountain View ne joue pas vraiment la carte de la transparence.

Des lois existent contre le vol de données, obligeant les entreprises à mettre en place des systèmes de sécurité appropriés. Mais quelle valeur accorder à ces protections une fois que les données sont sorties du cloud ? Et si ces données volées sont transformées en fichier Torrent, comme cela semble être la mode en ce moment, il n'y a absolument aucune chance de faire un nettoyage discret en demandant à ceux qui ont reçu ces données par erreur de les détruire ou de les restituer...

(...)(24/12/2010 10:47:19)Des chercheurs révèlent une attaque zero-day sur IE

« Microsoft enquête sur une nouvelle menace rendue publique d'une éventuelle vulnérabilité dans Internet Explorer,» a déclaré Dave Forstrom, directeur du groupe Trustworthy Computing Group de l'éditeur dans un communiqué. « Actuellement, aucun élément ne nous permet de penser que des attaques en cours tentent d'utiliser cette vulnérabilité ni qu'elle peut avoir une conséquence sur les produits Microsoft utilisés par nos clients. »

La faille, mise à jour pour la première fois début décembre par l'entreprise de sécurité informatique française Vupen, a été découverte dans le moteur HTML de IE. Elle pourrait être exploitée pendant l'exécution, par le navigateur, d'un fichier CSS (Cascading Style Sheets) comprenant des commandes « @import.» Celles-ci permettent aux concepteurs de sites web d'importer des feuilles de style externes dans un document HTML existant. Le 9 décembre, Vupen avait émis un avis, confirmant la vulnérabilité dans IE8 sous Windows XP, Vista et 7, et dans IE version 6 et 7 sous XP. Les pirates pourraient activer le bug depuis une page web falsifiée, puis détourner le PC pour y déposer des logiciels malveillants ou y voler des informations confidentielles. Vupen, qui a mis au point et exécuté son exploit, a utilisé le code d'attaque uniquement pour réaliser des tests de pénétration auprès de ses propres clients. Mais mardi d'autres chercheurs ont rendu le bug IE public. Abysssec Security Research a ainsi publié une courte vidéo de démonstration détaillant l'attaque, et le chercheur en sécurité Joshua Drake a ajouté un exploit fonctionnel au kit de tests de pénétration du projet Metasploit. Il crédite aussi un blog de sécurité chinois pour avoir révélé la vulnérabilité le mois dernier.

Contourner les barrières existantes

Contrairement à d'autres bugs récents affectant Internet Explorer, celui-ci peut être exploité sur la dernière version 8 du navigateur tournant sur l'OS le plus récent de Microsoft, Windows 7. Surtout il parvient à détourner les dernières barrières de défenses anti-exploit DEP (Data Execution Prevention) et ASLR (randomisation des zones d'adressage). Selon HD Moore, chef de la sécurité chez Rapid7 et créateur de Metasploit, le code de Joshua Drake fonctionne de manière fiable avec IE8 sous Windows 7, mais est légèrement moins fiable sur le navigateur sous Windows XP.« La façon dont le programme contourne DEP et ASLR est remarquable » a ajouté HD Moore. En effet, celui-ci s'appuie sur une faille dans Windows qui permet aux pirates de forcer le système d'exploitation à charger des bibliothèques de liens dynamiques (DLL) en .Net obsolètes qui n'ont pas d'ASLR. « C'est le .Net qui est utilisé par le programme pour contourner l'ASLR et le DEP, » a précisé HD Moore. « C'est une technique solide qui s'appliquera à des exploits à venir, sauf si Microsoft bloque le chargement des anciennes bibliothèques .Net. »

La stratégie d'attaque .Net a été présentée en août dernier par deux chercheurs de McAfee, Xiao Chen et Jun Xie, lors de la conférence sur la sécurité XCON qui s'est tenue Beijing. HD Moore crédite Xiao Chen pour la découverte de la technique .Net. Même si Microsoft a beaucoup travaillé les défenses ASLR et DEP, l'éditeur a reconnu que les chercheurs avaient trouvé des moyens de les contourner en exploitant des faiblesses de l'ASLR. Dave Forstrom de Microsoft n'a pas donné de date de sortie pour le patch qui corrigera cette vulnérabilité. Il indique simplement que Microsoft prendra « les mesures appropriées » une fois qu'elle aura bouclé son enquête. Le prochain Patch Tuesday régulier est prévu pour le 11 janvier 2011. Mais étant donné que la firme de Redmond sort traditionnellement une mise à jour de son navigateur tous les deux mois, et que la dernière mise à jour est intervenue la semaine dernière, il n'est pas impossible qu'il faudra patienter jusqu'au mois de février pour disposer du patch corrigeant cette faille.

Des applications mobiles très peu discrètes

Le Wall Street Journal a passé au crible 101 applications, parmi les plus téléchargées sur les plateformes App Store d'Apple et l'Android Market (la moitié sur iPhone, l'autre sur les smartphones sous Android). Résultat, 56 de ces applications transmettent l'identifiant unique du téléphone à des tiers, 47 livrent la localisation de l'utilisateur, et 5 donnent même l'âge et le sexe du mobinaute sans que ce dernier en soit au courant. Ainsi, TextPlus 4 sur iPhone, qui permet d'envoyer gratuitement SMS et MMS, serait l'une des moins discrètes du lot. Celle-ci transmettrait l'identifiant du smartphone d'Apple à huit régies publicitaires différentes, tandis que les données sur la localisation, l'âge et le sexe de l'utilisateur seraient envoyées à deux autres régies.

La boîte de Pandore à la publicité comportementale

Les applications pour iPhone et Android de Pandora (service de musique en streaming), Paper Toss (jeu de tir de boulettes en papier), ou encore Grindr (service de rencontres pour homosexuels), sont également dénoncées par le quotidien américain comme étant très généreuses sur la transmission des informations personnelles. Sur les 51 applications pour iPhone testées, 18 transmettent des informations directement à Apple, qui dispose de sa propre régie publicitaire iAd. Ces données permettent aux éditeurs d'applications d'informer les régies publicitaires sur le profil de leurs utilisateurs afin de mieux cibler les messages publicitaires sur mobiles.

Lors du téléchargement de ces applications, les éditeurs informent l'utilisateur sur le type de données auxquelles ils pourront accéder, mais sans toutefois préciser l'usage qu'il en sera fait. Selon le quotidien économique, 45 des 101 applications analysées n'ont pas de règle de confidentialité consultable à l'intérieur de l'application ou sur le site de l'éditeur.

Des chercheurs montent un botnet pour comprendre son fonctionnement (MAJ)

Les botnets sont complexes et les grands systèmes distribués consistant en plusieurs milliers, voire parfois en plusieurs millions d'ordinateurs, sont souvent exploités par les cybercriminels pour mener des actions nuisibles : cela va de l'envoi massif de spam, au lancement d'attaques par déni de service DDoS, en passant par l'installation de logiciels espions. « Pratiquement tous les utilisateurs d'Internet ont subi les effets néfastes des botnets. Par exemple quand ils reçoivent des quantités massives de spams, quand leurs informations confidentielles sont volées, ou quand ils perdent l'accès à des services Internet critiques, » écrivent les chercheurs pour résumer leurs résultats.

Afin de mieux comprendre ce que les chercheurs qualifient comme « l'une des menaces les plus inquiétantes de la sécurité informatique,» l'expérience a recréé, en l'isolant, une version du botnet Waledac. Ce dernier, démantelé par Microsoft cette année, comportait à un moment donné entre 70.000 à 90.000 ordinateurs infectés et était responsable de l'envoi de 1,5 milliards de spams par jour. Pour les besoins de la recherche, environ 3 000 copies de Windows XP ont été chargées sur un cluster de 98 serveurs hébergé dans les locaux de l'Ecole Polytechnique de Montréal. Les noeuds ont été infectés par le ver Waledac, introduit depuis un DVD, et non par connexion avec d'autres machines.

Trouver un remède

Les chercheurs ont pris soin de toujours maintenir le réseau infecté hors connexion de tout autre réseau. Les machines du réseau créé pour l'expérience pouvaient communiquer les unes avec les autres de la même façon que les ordinateurs le font dans un système informatique distribué, avec un serveur de commande et de contrôle pour envoyer des instructions à certaines machines chargées elles-mêmes de les relayer à d'autres machines. La méthode qu'utilise un botnet pour ajouter toujours plus d'ordinateurs zombies à son réseau.

L'objectif était de recueillir des informations sur le réseau de zombies pour comprendre aussi bien que possible son architecture et ses modes de fonctionnement. L'équipe de chercheurs s'est particulièrement intéressée aux protocoles de communication et aux formats des messages, au processus d'authentification pour accéder au botnet, mais aussi à son architecture de commande et de contrôle. Les chercheurs ont également lancé ce qu'ils appellent une attaque « sybil » contre le botnet, en ajoutant des bots pour voir quel impact cela pouvait avoir sur le réseau de zombies. Ils ont constaté que leur attaque avait réussi grâce aux caractéristiques particulières du protocole P2P maison que le réseau a utilisé pour envoyer ses ordres et effectuer son contrôle. « Parce que l'adresse IP d'un bot ne doit pas être unique (les robots sont principalement identifiés par leur ID 16-bits), il est possible de générer un grand nombre de « sibyls » - avec des identifiants uniques, mais avec la même adresse IP, tout en utilisant peu de machines, ce qui rend cette attaque relativement facile à monter, » indiquent les chercheurs dans leurs résultats. Selon les chercheurs, « en une heure, l'attaque a réussi à stopper le botnet, l'empêchant de continuer à envoyer des emails. »

Bilan Sécurité 2010 : entre perfectionnement et consolidation

Un avant et un après Stuxnet

Dans le développement des différentes attaques, l'année 2010 a été marquée par l'avènement d'un ver, baptisé Stuxnet, qui s'attaque à des processus industriels tournant sur des systèmes de type Scada, développés par Siemens. Ce programme avait probablement comme cible, une centrale de retraitement d'uranium en Iran. A la différence d'autres attaques similaires, Stuxnet est très élaboré et plusieurs observateurs estiment qu'un Etat pourrait en être à l'origine. Utilisant des failles de Windows de type « zero day », les analystes estiment que ce ver devrait dans les prochains mois provoquer encore des dégâts, car plusieurs industries reposent sur des systèmes obsolescents et non sécurisés.

Le perfectionnement se retrouve aussi dans les tentatives de phishing avec l'apparition du Trojan Zeus. Ce dernier réunit beaucoup de qualité. Il est disponible, abordable, fonctionne et son développement le rend modifiable facilement. Le cheval de Troie Zeus vole les noms d'utilisateurs et mots de passe des PC fonctionnant sous Windows. Les criminels peuvent ainsi s'en servir pour transférer illégalement de l'argent depuis les comptes des victimes. Les autorités policières et judiciaires ont mené quelques coups de filet en Angleterre, aux Etats-Unis et en Ukraine, mais cela n'a rien empêché.

Des failles et des patchs

Système d'exploitation, navigateur, solutions de bureautique, langage de développement, aucun service informatique n'échappe aux problèmes de sécurité. 2010 aura montré une recrudescence des publications de correctifs des failles de sécurité. On peut citer les patchs Tuesday de Microsoft qui voit leur volume prendre de l'embonpoint. Adobe a aussi au mois d'octobre dernier proposé 23 correctifs. Même Oracle a diligenté le téléchargement de 81 correctifs. Cette recherche de failles est par ailleurs devenue une activité lucrative, car la plupart des éditeurs ont mis en place des programmes rémunérant les chercheurs. Ainsi, Google a payé 7 500 dollars en prime pour la découverte de 11 bugs. En juillet dernier, la fondation Mozilla a augmenté ses primes pour la recherche des failles de sécurité dans ses produits.

Une consolidation des acteurs

Avec le développement du cloud computing, la consumérisation de l'IT, la profusion de terminaux connectés, les acteurs de l'informatique ont cherché à acquérir de plus en plus de compétences en matière de sécurité. De grands groupes ont ainsi acquis des sociétés spécialisées dans le domaine, comme HP avec Arcsight et Fortify. Les éditeurs de logiciels devant cette concurrence ont eux aussi participé à cette danse capitalistique, comme le montre les acquisitions de Symantec, PGP et GuardianEdge et surtout l'activité authentification de Verisign. Le rachat le plus symbolique de l'année 2010 reste néanmoins celle de McAfee par Intel pour la somme de 7,7 milliards de dollars. Cette opération suscite d'ailleurs quelques inquiétudes ou laissent perplexes les autorités de la concurrence européenne.

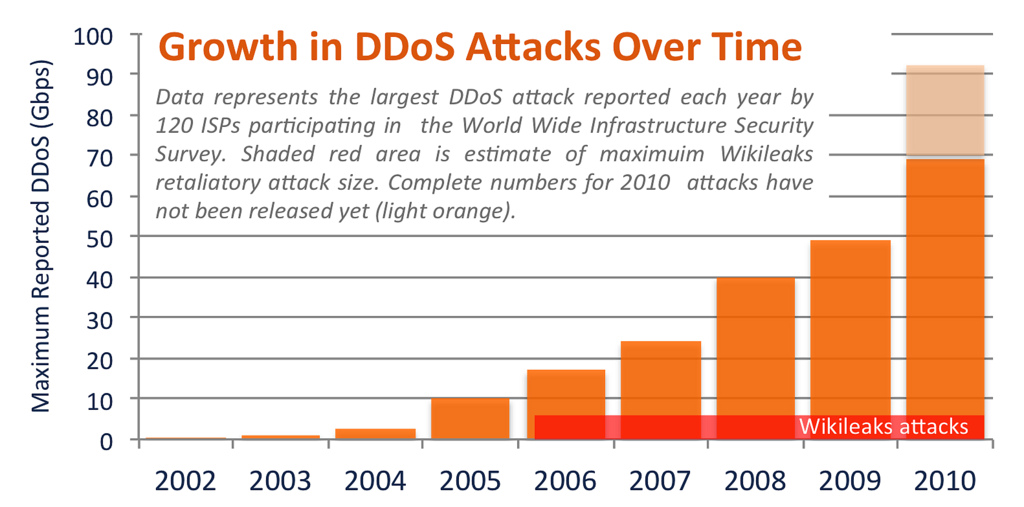

Les représailles DDoS Pro-WikiLeaks surévaluées

C'est l'expert en sécurité Craig Labovitz, spécialiste reconnu en matière de sécurité de l'infrastructure Internet et par ailleurs chercheur chez Arbor Networks (Chelmsford, Massachusetts) qui l'affirme. « Malgré les titres de la presse, les attaques de représailles étaient faibles, de la grenaille, pas plus, » écrit-il dans un long post publié sur le blog d'Arbor Networks. Celui-ci, qui a comparé les attaques par déni de service distribué (DDoS) pro-WikiLeaks avec 5 000 attaques DDoS identifiées pendant l'année 2010, conclut que les attaques du premier étaient « ordinaires ». « Je pourrais comparer cette cyber attaque à une grève des camionneurs en France, » a t-il déclaré dans une interview. « Ce n'était certainement pas une guerre, comme certains journaux l'ont prétendu. C'était une forme de protestation, avec des dommages collatéraux. » Les attaques DDoS visaient des sites appartenant à Amazon.com, MasterCard, PayPal et à l'organisme financier de la poste suisse PostFinance, chaque fois que l'un de ces organismes a bloqué les comptes de WikiLeaks ou suspendu ses services. Ces attaques sont comparables à celles qui ont visé les sites du sénateur américain Joseph Lieberman et de l'ancien gouverneur de l'Alaska Sarah Palin qui ont vivement condamné WikiLeaks pour diffuser les câbles diplomatiques du secrétariat d'Etat américain.

Les chiffres parlent d'eux-mêmes

Quand Craig Labovitz a comparé ces attaques avec des statistiques compilées par Arbor Networks - la société fournit des technologies anti-DDoS à environ 75% des fournisseurs mondiaux de services Internet - il a trouvé les campagnes WikiLeaks très surévaluées. Selon lui, ni la série d'attaques ciblées initiale contre WikiLeaks lui-même, ni les attaques DDoS de représailles menées ensuite peuvent être qualifiées de massives ou d'ultra sophistiquée en termes de niveau d'organisation. « Le niveau des requêtes envoyées par LOIC n'étaient pas très sophistiquées, » a déclaré le chercheur, se référant à l'outil gratuit, Low Orbite Ion Cannon (LOIC), qu'ont utilisé bon nombre de participants à l'attaque. « Une attaque dite sophistiquée utilise des requêtes bien ordonnées, un bon registre d'API pour paralyser le système. » Selon lui, les attaques des « hacktivistes » ne comportent ni l'un ni l'autre. Elles n'étaient pas non plus massives. Craig Labovitz estime que les attaques des pro-WikiLeaks ont généré un maximum de 5Gbits/sec du trafic dirigé vers les sites ciblés. C'est très en deçà des 50Gbits/sec, qu'Arbor a observé dans plusieurs autres attaques du même type. Et presque rien, comparé aux 70Gbit/sec de la plus grande attaque menée en 2010. Bien que LOIC a été téléchargé plus de 100 000 fois, le spécialiste en sécurité a établi que les données d'Arbor montrent que le nombre simultané d'attaquant pro-Wikileaks n'a été que de quelques centaines, et pas de plusieurs milliers. « Le nombre d'adresses IP source observé dans les attaques de représailles se situe à un niveau médian, voire en deçà, de celui observé sur les 5 000 attaques DDoS validées l'an dernier, » dit-il sur le blog.

Vers une militarisation de l'Internet

Selon lui, cela laisse penser que, si les « hacktivistes » ont essayé de recruter de grands botnets, ces armées d'ordinateurs sous-contrôle, pour mener leur action, ceux-ci n'ont pas été utilisés. Mais, alors que les attaques WikiLeaksont ont été facilement bloquées par la plupart des sites visés, cela ne veut pas dire pour autant que ce type d'attaque DDoS ne représente pas une menace sérieuse pour l'Internet. « Il est possible de parer à la majorité des attaques, » a t-il déclaré, « mais certains professionnels peuvent, pour des mobiles financiers, investir beaucoup de temps et d'argent pour monter des attaques DDoS très sophistiquées. » Celui-ci, qui hésite à qualifier les raisons spécifiques de ce type d'attaques, indique cependant que certaines « étaient clairement des tentatives d'extorsion » contre les FAI et les entreprises. « Si WikiLeaks et les attaques de représailles ne peuvent représenter le début de la « cyberguerre », ... la tendance à la militarisation de l'Internet et l'utilisation du DDoS comme moyen de protestation, de censure, et d'attaque politique est préoccupant, » écrit-il sur le blog d'Arbor Networks. « Le DDoS, compte tenu du nombre croissant d'adversaires professionnels potentiels, des réseaux de zombies et des outils de plus en plus sophistiqués pour mener des attaques massives, constitue un réel danger pour le réseau et une menace, vu notre dépendance croissante vis à vis de l'Internet. »

| < Les 10 documents précédents | Les 10 documents suivants > |