L'équipe Angular de Google a annoncé la publication de deux mises à jour de sécurité pour le framework web Angular, toutes deux liées à des vulnérabilités de rendu côté serveur (Server-Side Rendering, SSR). Il est conseillé aux développeurs de mettre à jour leurs applications SSR dès que possible. L'application de correctifs peut aider les utilisateurs à éviter le vol d'en-têtes d'autorisation ainsi que les escroqueries par hameçonnage. Un bulletin sur ces problèmes a été publié le 28 février. L'une des vulnérabilités, qualifiée de critique, concerne la falsification de requêtes côté serveur (Server-Side Request Forgery, SSRF) et l'injection d'en-têtes. La version corrigée est proposée à cette adresse. La deuxième vulnérabilité, qualifiée de modérée, concerne une redirection ouverte via l'en-tête X-Forwarded-Prefix. Ce correctif est disponible ici. Les versions déjà patchées du framework web Angular sont les suivantes : 21.2.0-rc.1, 21.1.5, 20.3.17, et 19.2.21.

La vulnérabilité SSRF (critique, score CVSS 9,2) découverte dans le pipeline de traitement des requêtes Angular SSR existe parce que la logique interne de reconstruction d'URL d'Angular fait directement confiance et utilise les en-têtes HTTP contrôlés par l'utilisateur, en particulier ceux de la famille host et X-Forwarded-*, pour déterminer l'origine de base de l'application sans validation du domaine de destination. Selon l'équipe Angular, cette vulnérabilité se manifeste par une résolution implicite d'URL relatives, une construction manuelle explicite et une violation de la confidentialité. Lorsqu'elle est exploitée avec succès, cette vulnérabilité SSRF permet de diriger arbitrairement les requêtes internes. Cela peut conduire au vol d'en-têtes Authorization ou de cookies de session sensibles en les redirigeant vers le serveur d'un attaquant. Les attaquants peuvent également accéder et transmettre des données provenant de services internes, de bases de données ou de points de terminaison de métadonnées cloud non exposés à l'internet public. De plus, les attaquants pourraient accéder à des informations sensibles traitées dans le contexte côté serveur de l'application.

Un risque de détournement de référencement à grande échelle

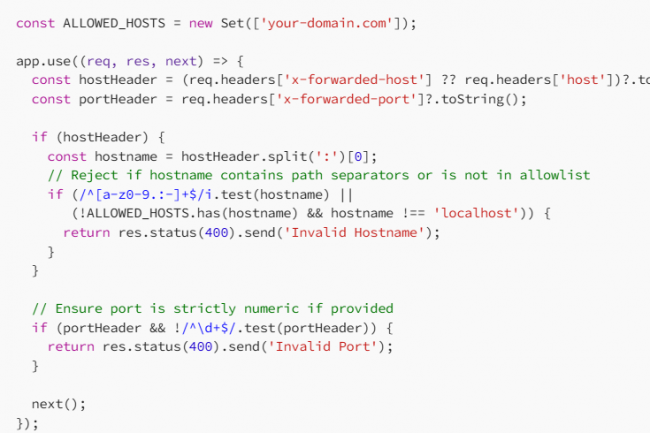

Quant à la faille de redirection ouverte (modérée, score CVSS 6,9), elle existe dans la logique de traitement des URL internes dans Angular SSR. « Cette vulnérabilité permet aux attaquants de mener des opérations de phishing et de détournement de référencement à grande échelle », a expliqué l'équipe Angular. L'équipe recommande de mettre à jour les applications SSR vers la dernière version du correctif dès que possible. « Si une application ne déploie pas SSR en production, il n'y a pas de nécessité immédiate de la mettre à jour », ont-ils ajouté. Il est conseillé aux développeurs utilisant une version non prise en charge d'Angular, ou dans l’incapacité de mettre à jour rapidement, d'éviter d'utiliser req.headers pour la construction d'URL. Ils devraient plutôt utiliser des variables fiables pour les chemins d'accès API de base. Une autre solution consiste à implémenter un middleware dans le fichier server.ts pour imposer des ports numériques et des noms d'hôte validés.

Commentaire