Selon la définition de Cato Networks, Cato Dynamic Prevention est un moteur de prévention des menaces auto-adaptatif. Intégré à sa plateforme SASE (Secure Access Service Edge) fu fournisseur, il est capable de bloquer les attaques en plusieurs étapes avant qu'elles ne causent des dommages ou des perturbations. Il traite les attaques qui se déroulent progressivement et semblent inoffensives lorsqu'elles sont considérées comme des événements isolés. « Plutôt que de se fier uniquement à une inspection ponctuelle ou à des règles statiques, le moteur analyse les modèles de comportement à long terme et corrèle les signaux provenant de plusieurs contrôles de sécurité afin de détecter les activités suspectes plus tôt dans la chaîne d'attaque », a expliqué Cato Networks. « Les auteurs de menaces abusent des outils de confiance et des identifiants valides, sachant que la plupart des défenses analysent encore des événements isolés et comptent sur les humains pour détecter les chaînes d'attaques plus complexes », a déclaré Lior Cohen, vice-président de la gestion des produits, de la sécurité et de la gestion chez Cato Networks, dans un communiqué. « Cato Dynamic Prevention change la donne en comprenant en permanence le comportement dans son contexte, en prédisant la prochaine action de l'acteur malveillant et en appliquant automatiquement une protection qui n'aurait d'impact que sur les menaces réellement positives, ce qui permet de stopper les menaces potentielles avant même qu'une violation ne se concrétise », a-t-il ajouté.

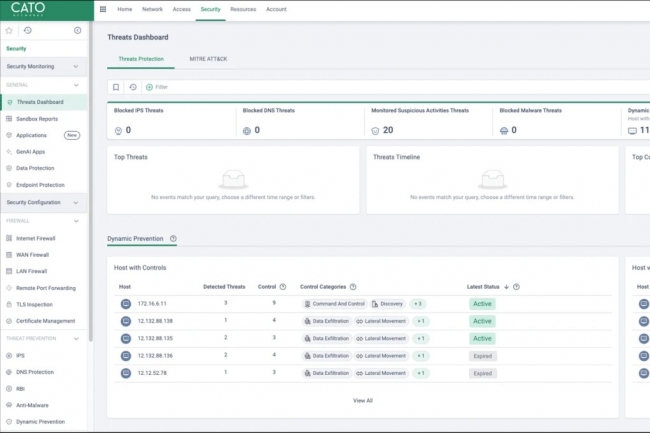

Cato Dynamic Prevention surveille l'activité réseau et la sécurité des utilisateurs, des appareils et des sites sur de longues périodes. Lorsque le moteur identifie des schémas correspondant à un comportement malveillant, il applique automatiquement des contrôles adaptatifs pour bloquer ou restreindre les actions à haut risque, sans nécessiter d'intervention manuelle de la part des équipes IT ou de sécurité. Selon l'entreprise, cette approche cible les acteurs malveillants qui utilisent des identifiants légitimes et des outils fiables et étalent leurs activités sur plusieurs jours ou semaines. Prises individuellement, ces actions peuvent ne pas déclencher d'alertes. Dans les environnements basés sur des produits ponctuels déconnectés, la corrélation de ces signaux peut être lente et gourmande en ressources, ce qui retarde souvent la réponse jusqu'aux dernières étapes d'une attaque, selon Cato Networks. « Les outils de sécurité traditionnels savent détecter des indicateurs évidents et ponctuels, des signatures, des adresses IP connues pour être malveillantes ou des anomalies isolées. Mais les attaques modernes sont conçues pour avoir l’air routinières : elles utilisent des outils d'administration légitimes, elles étalent leurs activités de manière « discrète et lente » et décomposent l'intrusion en petites étapes qui semblent inoffensives individuellement », a écrit Makiko Yamada, responsable marketing produit chez Cato Networks, dans un blog de l'entreprise. « Il en résulte un flot d'alertes peu fiables et des actions retardées, obligeant les équipes à relier manuellement les évènements après que l'attaquant a déjà agi. »

Étant donné que cette fonctionnalité opère au sein de l'architecture SASE native du cloud de Cato, elle peut également s'appuyer sur les données télémétriques générées par des services intégrés que sont la prévention des intrusions, la protection contre les logiciels malveillants, la passerelle web sécurisée et la prévention des pertes de données. Selon l'entreprise, cette visibilité unifiée permet d'obtenir un contexte plus approfondi et une corrélation plus précise. Selon M. Yamada, « la clé réside dans la corrélation : un scan interne peut correspondre à une tâche IT, une commande d'exécution à distance peut être une opération standard, une authentification inhabituelle peut être le fait d'un utilisateur en déplacement. Cependant, lorsque ces événements se produisent dans une séquence suspecte sur plusieurs hôtes et réseaux, le schéma combiné devient plus difficile à ignorer. » Dynamic Prevention est désormais disponible dans le cadre de la plateforme cloud Cato SASE, qui fonctionne sur une dorsale mondiale privée de plus de 90 points de présence (PoP) connectés via plusieurs fournisseurs de réseau soutenus par des accords de niveau de service (SLA).

Commentaire