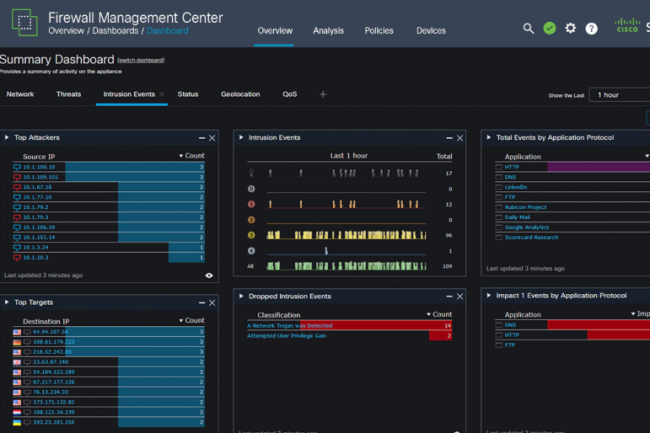

Bulletin de sécurité chargé en ce mois de mars pour Cisco. Le fournisseur a en effet corrigé 48 failles affectant de nombreuses solutions, en particulier deux critiques au score CVSS de 10 dans son logiciel Secure Firewall Management Center (FMC), l'interface de gestion web de ses pare-feux. A savoir les CVE-2026-20079 et CVE-2026-20131 : la première est relative à du contournement d'authentification, la seconde implique une désérialisation non sécurisée. Ces deux failles permettent un accès root non authentifié. Elles constituent donc des cibles de choix pour les pirates qui utilisent des outils de rétro-ingénierie pour révéler le fonctionnement des failles sous-jacentes. Cela ne s'est pas encore produit - aucune exploitation n'a été signalée - mais il ne fait aucun doute que les pirates s'en empareront rapidement s'ils en ont l'occasion.

La société a déclaré à propos de la CVE-2026-20079 : « Un pirate pourrait exploiter cette vulnérabilité en envoyant des requêtes HTTP spécialement conçues à un appareil affecté. Une exploitation réussie pourrait permettre au pirate d'exécuter divers scripts et commandes lui donnant un accès root à l'appareil. » La CVE-2026-20131 est quant à elle décrit ainsi : « Un pirate pourrait exploiter cette vulnérabilité en envoyant un objet Java sérialisé spécialement conçu à l'interface de gestion Web d'un appareil affecté. Une exploitation réussie pourrait permettre au pirate d'exécuter du code arbitraire sur l'appareil et d'élever ses privilèges au niveau root. » Il n'existe aucune solution de contournement pour ces vulnérabilités, a indiqué Cisco. Cependant, pour la CVE-2026-20131, il a noté que « si l'interface de gestion FMC n'a pas d'accès public à Internet, la surface d'attaque associée à cette vulnérabilité est réduite ». En bref, s'ils ne peuvent pas appliquer de correctif immédiatement, les administrateurs doivent s'assurer que le FMC n'est pas exposé jusqu'à ce que cela soit fait.

Une autre faille critique ASA comblée

Parmi les autres failles, six sont considérées comme « élevées », avec des scores CVSS compris entre 7,2 et 8,6. Il s'agit notamment des vulnérabilités d'injection SQL du Firewall Management Center CVE-2026-20001, CVE-2026-20002 et CVE-2026-20003, toutes exploitables à distance par un attaquant authentifié. Là encore, aucune solution de contournement n'est possible. La CVE-2026-20039, classée 8,6 (critique), affecte le serveur web VPN dans le logiciel Secure Firewall Adaptive Security Appliance (ASA) et Secure Firewall Threat Defense (FTD), qui pourrait permettre à un attaquant non authentifié de provoquer un déni de service. De plus, la CVE-2026-20082 (également noté 8,6), pourrait permettre à un attaquant non authentifié de provoquer le rejet incorrect des paquets TCP SYN entrants dans le logiciel Secure Firewall Adaptive Security Appliance (ASA). La procédure de correction des failles abordées dans la mise à jour de mars varie en fonction de la version du logiciel installée. L'équipementier recommande d'utiliser son outil de vérification des logiciels pour déterminer la mise à jour appropriée. Les administrateurs peuvent également consulter ses tableaux du guide de compatibilité CSecure Firewall Threat Defense.

Les failles critiques et les zero day sont devenus monnaie courante dans les cycles de correctifs Cisco ces deux dernières années, au point d'être désormais considérés comme des « événements zero day » à part entière. Les équipes de sécurité se souviendront des correctifs d'urgence publiés en septembre dernier pour corriger des failles similaires affectant les services web du pare-feu Secure Firewall Adaptive Security Appliance (ASA) VPN et de Secure Firewall Threat Defense (FTD). Parmi celles-ci, CVE-2025-20333 et CVE-2025-20362 faisaient l'objet d'une exploitation zero-day, tandis que la troisième, CVE-2025-20363, était considérée comme une menace imminente. Les attaques étaient suffisamment graves pour que l'entreprise publie un bulletin « d'intervention en cas d'incident » fournissant plus de détails sur les exploits signalés et les indicateurs de compromission.

Commentaire