Patiemment, après des analyses approfondies, les équipes de Microsoft tentent de dessiner la façon dont la Russie et les groupes de cybercriminels soutenus par l’Etat ont mené des attaques informatiques dans le cadre de la guerre en Ukraine. La firme de Redmond vient de rendre un rapport qui montre une approche hybride de la guerre combinant offensives cyber et opérations militaires traditionnelles.

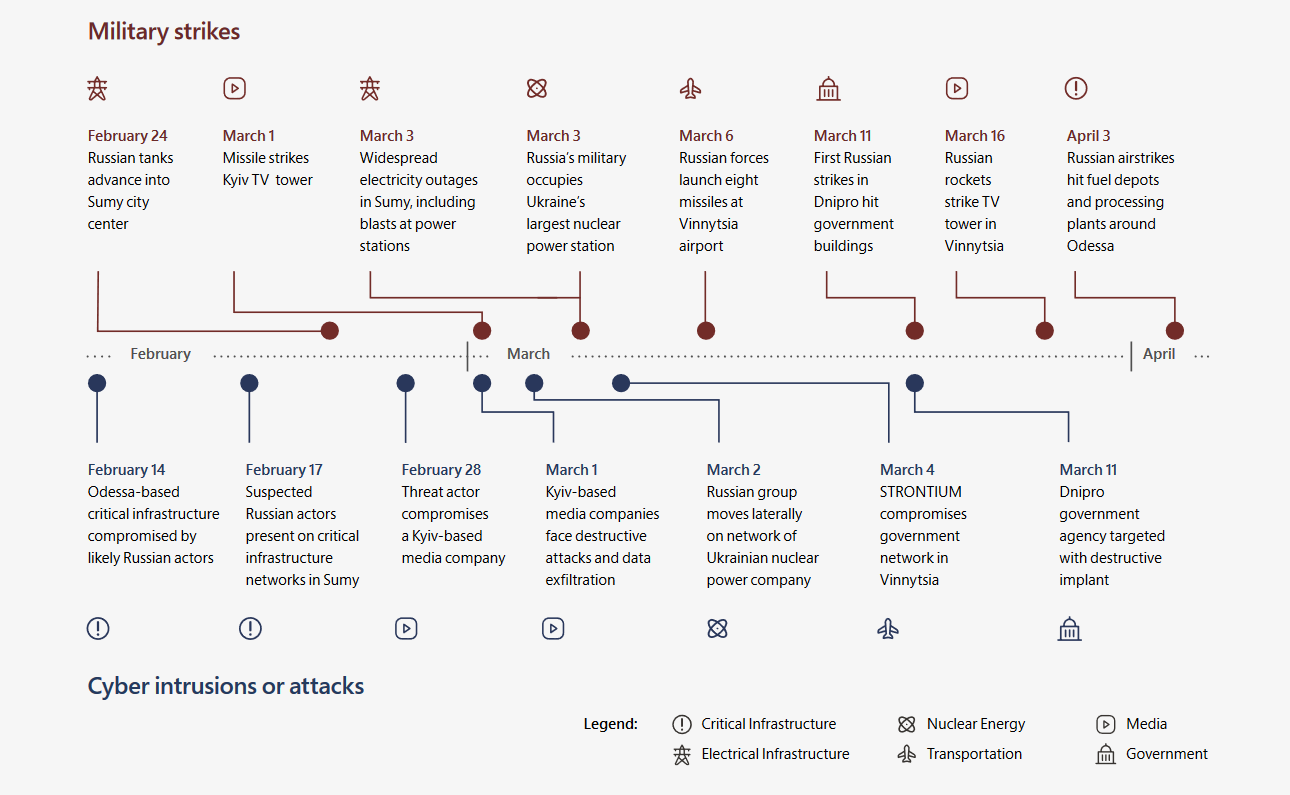

Une chose est actée, la Russie a préparé le terrain avant le 24 février 2022. Selon Microsoft, pas moins de 6 groupes de pirates soutenus par l’Etat russe ont lancé plus de 237 attaques contre l’Ukraine juste avant les premières manœuvres militaires. Mais l’éditeur constate que pendant le conflit, des mouvements impliquant des actions cyber et terrestres ont eu lieu. C’est le cas du 1er mars où plusieurs entreprises de médias basées à Kiev ont été frappées par des malwares de sabotage et d’espionnage, ce qui a coïncidé avec un tir de missile sur une tour de télévision de la capitale le même jour. Autre exemple, le 13 mars, un groupe de pirates a volé des données d'un organisme de sécurité nucléaire, ce qui coïncide avec l’entrée des troupes russes dans la centrale nucléaire de Tchernobyl et celle de Zaporizhzhia.

Une timeline des opérations militaires tactiques et des cyberattaques en Ukraine. (Crédit Photo: Microsoft)

37 attaques avec 8 familles de malwares de sabotage

« L'utilisation par la Russie de cyberattaques semble être fortement corrélée et parfois directement synchronisée avec ses opérations militaires visant des services et des institutions essentiels pour les civils », explique Brad Smith, président de Microsoft, dans un blog. La firme rappelle ses travaux précédents notamment sur Foxblade, un malware précurseur à l’invasion russe particulièrement destructeur. Dans son dernier rapport, il a compté entre le 24 février et le 8 avril pas moins de 37 attaques avec 8 familles de malwares de sabotage : FoxBlade, FiberLake, IsaacWiper/HermeticWiper/SonicVote et CaddyWiper. Il parle aussi d’Industroyer2, qui a ciblé les systèmes industriels et a failli mettre à mal le réseau électrique ukrainien. Le rapport note que la plupart des malwares se servent de l’outil SecureDelete pour supprimer leurs traces.

Autre point soulevé par Microsoft, dans la période précédent l’invasion, les cyberattaques russes devenaient de plus en plus bruyantes et perturbatrices et elles se sont intensifiées suite aux échecs diplomatiques liés au conflit avec l'Ukraine et les membres de l'Otan. Brad Smith estime que « les cyberattaques vont continuer à s'intensifier à mesure que le conflit fait rage » et d’ajouter, « que les groupes de pirates pourraient étendre leurs actions destructrices en dehors de l'Ukraine pour riposter contre les pays qui décident de fournir davantage d'aide militaire à l'Ukraine et ont adopté des sanctions contre la Russie ».

Commentaire