« Si les outils IA permettent aux pirates d'identifier et d'exploiter les failles de sécurité des entreprises plus rapidement que jamais, la plupart des intrusions réseau reposent toujours sur des vulnérabilités non corrigées, le vol d'identifiants et des erreurs de configuration pour causer des dommages sur les ressources des entreprises », indique IBM dans son rapport 2026 X-Force Threat Intelligence Index publié en fin de semaine dernière, dans lequel le fournisseur met en évidence les tendances et les schémas des attaques à partir de l’analyse des données issues des interventions en cas d'incident, du dark web et d'autres sources de renseignements sur les menaces.

Selon ce groupe de chercheurs, grâce aux outils IA qui aident les attaquants à identifier les faiblesses plus rapidement que jamais, les cybercriminels exploitent les failles de sécurité de base à un rythme beaucoup plus élevé. « IBM X-Force a observé une augmentation de 44 % des attaques démarrant par l'exploitation d'applications accessibles au public, essentiellement en raison de l'absence de contrôles d'authentification et de la découverte de vulnérabilités grâce à l'IA », a déclaré le fournisseur. Le rapport X-Force reconnaît cependant que l'IA n'a pas modifié les fondamentaux des campagnes de cyberattaques. « Les attaquants s'appuient toujours sur des failles non corrigées, des identifiants valides et des configurations incorrectes pour atteindre leurs objectifs. Ce que l'IA a changé, c'est la vitesse, l'ampleur et l'efficacité de ces attaques, qui rendent plus importantes que jamais une détection rapide et une réponse décisive », explique le groupe de recherche.

Les défaillances des contrôles d'accès en première ligne

IBM X-Force a identifié des faiblesses systémiques dans le contrôle d'accès, la gestion des identifiants et la configuration des logiciels. Le rapport note en particulier que :

- La fréquence élevée de l’exploitation des niveaux de sécurité de contrôle d'accès mal configurés suggère que les erreurs de configuration restent un point d'entrée privilégié pour les attaquants, pointant des lacunes persistantes dans la gouvernance et l'application des politiques de sécurité ;

- L'importance des attaques par force brute sur les mots de passe et de l'analyse des logiciels vulnérables reflète une exposition généralisée due à des pratiques d'authentification faibles et à une gestion insuffisante des vulnérabilités ;

- Des schémas d’attaques comme l'escalade des privilèges et le détournement de session montrent qu'une fois que les pirates ont pris pied, ils sont capables de se déplacer latéralement et de maintenir leur persistance, amplifiant ainsi l'impact des violations initiales.

Selon le rapport, ces tendances indiquent que les entreprises sont confrontées à des risques combinés liés à la fois à des failles techniques évitables et à des négligences opérationnelles. Il souligne la nécessité de renforcer les contrôles de configuration, la gestion proactive des vulnérabilités et les pratiques de développement sécurisées afin d'atténuer les voies d'exploitation récurrentes.

En ce qui concerne l'impact de l'IA, le groupe de chercheurs indique que cette technologie n'est plus un concept émergent dans le domaine de la cybersécurité : « L’IA est un multiplicateur de force activement utilisé tant par les défenseurs que par les adversaires. Les acteurs malveillants utilisent déjà l'IA générative pour intensifier leurs opérations de phishing, accélérer le développement de codes malveillants et améliorer l'ingénierie sociale grâce à une qualité linguistique et un réalisme accru. Parallèlement, les défenseurs utilisent des analyses basées sur l'IA pour traiter de vastes volumes de données télémétriques, identifier les comportements anormaux et raccourcir les délais de détection et de réponse », explique le groupe de recherche. « Les adversaires utilisent de plus en plus l'IA pour accélérer la recherche, analyser de grands ensembles de données et itérer sur les chemins d'attaque en temps réel, ce qui leur permet d'ajuster leurs tactiques en fonction de l'évolution des conditions plutôt que de s'appuyer sur des actions statiques et préplanifiées », souligne encore le rapport X-Force. « Cette flexibilité opérationnelle augmente le risque de temps de séjour et exerce une pression supplémentaire sur les équipes de sécurité qui dépendent de règles fixes, de signatures ou d'analyses différées pour détecter les activités malveillantes. »

À mesure que les modèles IA multimodaux gagnent en maturité, X-Force prévoit que les adversaires automatiseront des tâches complexes, comme la reconnaissance et les attaques avancées par ransomware, ce qui entraînera des menaces plus rapides et plus adaptatives.

Les cybergangs par ransomware en plein essor

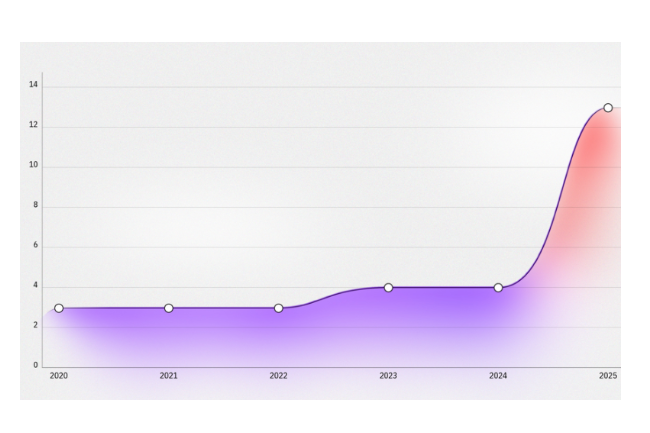

Dans son analyse, IBM a identifié une augmentation de près de 400 % des compromissions de grandes chaînes d'approvisionnement ou de tiers depuis 2020. Cette augmentation résulte principalement de l’exploitation par des attaquants des relations de confiance et de l'automatisation CI/CD dans les workflows de développement et les intégrations SaaS. Avec les outils de codage alimentés par l'IA qui accélèrent la création de logiciels et introduisent parfois du code non vérifié, la pression sur les pipelines et les écosystèmes open source devrait s'intensifier en 2026. Par ailleurs le groupe a aussi identifié les points suivants :

- Les groupes actifs de ransomware et d'extorsion ont connu une forte augmentation (49 %) d'une année sur l'autre, marquant une fragmentation de l'écosystème, tandis que le nombre de victimes rendues publiques a augmenté d'environ 12 % ;

- L'exploitation des vulnérabilités est devenue la principale cause d'attaques : c’est le cas de 40 % des incidents observés par X-Force en 2025 ;

- Les identifiants compromis des chatbots créent des risques spécifiques à l'IA qui vont au-delà du simple accès aux comptes. Les attaquants peuvent manipuler les résultats, exfiltrer des données sensibles ou injecter des invites malveillantes ;

- Les attaquants utilisent l'IA pour accélérer la recherche, analyser de grands ensembles de données et itérer sur les chemins d'attaque en temps réel.

- L'IA agentique a introduit de nouveaux risques et en a amplifié d'autres. Les responsables de la sécurité ont besoin d'une solution complète de gouvernance de l'IA pour faire évoluer l'IA avec confiance et transparence.

« La protection des identités a toujours été un défi. Et ce défi va encore s’accroître. Alors que les pirates affinent leurs opérations basées sur les identifiants, les responsables IT et de la sécurité doivent se tourner vers l'IA pour les aider à mieux comprendre les risques et les menaces liés aux identités dans leur environnement IT », fait remarquer le rapport d’IBM. « En combinant des services et des solutions d'identification et de réponse aux menaces liées à l'identité (identity threat detection and response, ITDR) et de gestion de la sécurité des identités (identity security posture management, ISPM) basés sur l'IA, les entreprises peuvent agir plus rapidement et plus efficacement pour identifier les vulnérabilités et prévenir les attaques. »

OUF !

Signaler un abusJe ne suis pas administrateur réseau,je suis sauf .