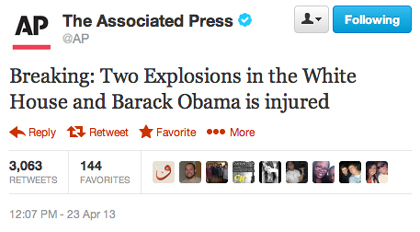

Mardi après-midi, les médias américains ont été pris une nouvelle fois de cours quand les marchés boursiers américains ont brièvement plongé après que le compte Twitter de l'Associated Press (AP) a diffusé ce faux message : « Urgent : deux explosions à la Maison Blanche, Barack Obama blessé ».

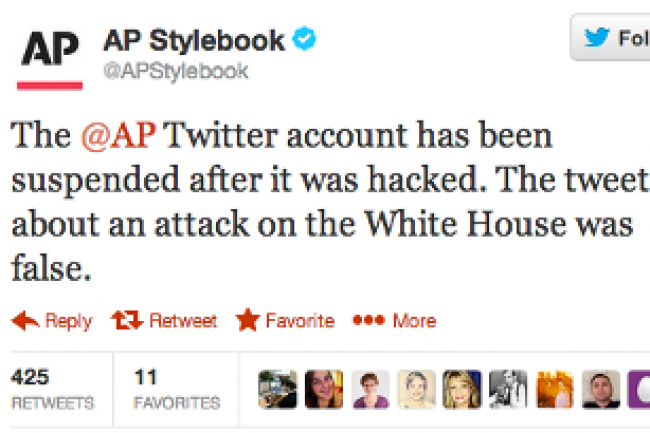

En effet, en l'espace de deux minutes, exactement entre 13:08 et 13:10 (heure de New York), juste après la diffusion du faux Tweet, le Dow Jones Industrial Average a chuté de 145 points. Le marché s'est rapidement rétabli dès que l'agence de presse a révélé le détournement et suspendu son compte Twitter le temps de corriger le problème. La Maison Blanche a également confirmé que le président Obama se portait « bien ».

Le tweet piraté de l'agence de presse

Attaque revendiquée

C'est une organisation se faisant appeler « Armée de libération syrienne » qui a rapidement revendiqué le piratage. Selon CBS News, Associated Press a confirmé que le détournement de son compte Twitter avait été précédé d'une tentative de phishing sur son réseau d'entreprise. Selon George Waller, vice-président exécutif et co-fondateur de l'entreprise de sécurité Strikeforce Technologies, l'incident permet de faire prendre conscience aux entreprises de la nécessité de renforcer l'authentification à la volée à deux facteurs pour les utilisateurs distants (y compris tous ceux ayant accès aux comptes Twitter) et de généraliser le chiffrement des saisies clavier.

« Très vraisemblablement, il s'est encore passé ce qui se passe à chaque fois et que nous connaissons déjà : les auteurs de logiciels malveillants cherchent en permanence à piéger des gens comme ce journaliste de l'Associated Press », a expliqué George Waller. « Quel journaliste n'a pas une adresse e-mail dans le domaine public ? C'est principalement à travers ces adresses mail que les pirates cherchent à piéger les gens et font passer leur bout de malware. Sous couvert d'un rapport, d'informations de dernières minutes, ou quelque chose comme ça, celui qui ouvre le document est infecté. Très probablement, ils ont infectés la machine de cette personne avec un keylogger qui enregistre toutes les frappes au clavier. Quand il s'est connecté sur son compte Twitter, ils ont récupéré ses identifiants », a-t-il ajouté.

Authentification à 2 facteurs et cryptage de la saisie au clavier

« Pour se prémunir contre ce type d'attaque, il faut deux choses », a expliqué le co-fondateur de Strikeforce Technologies. « En premier lieu, il faut mettre en place une authentification à la volée à deux facteurs ». En d'autres termes, quand quelqu'un lance une connexion, l'achèvement du processus nécessite la saisie d'un mot de passe unique envoyé à l'individu sur un canal différent de celui du message texte sur un appareil mobile. « Mais cela ne suffit pas », explique encore George Waller. « En effet, si j'installe un keylogger sur votre système, même si vous avez mis en place une authentification à deux facteurs, je ne pourrais sans doute pas casser votre mot de passe, mais je peux toujours voir tout ce que vous tapez au clavier », a-t-il ajouté.

De fait, le second élément essentiel est le chiffrement de la saisie clavier. « Le cryptage de la saisie au clavier est valable pour tout le monde », estime le co-fondateur de Strikeforce Technologies. « Il est fort probable que, si le journaliste de l'AP avait bénéficié de ce cryptage, il n'y aurait pas eu de détournement. La seule façon de protéger des flux de données en direct, c'est de crypter chaque frappe », a-t-il préconisé. Ajoutant : « Au cours des trois dernières années, si l'authentification à la volée et le cryptage de touches avaient été activés sur l'ensemble des ordinateurs tournant dans le monde, il aurait été possible d'éviter plus de 95 % des violations de données dans les entreprise et tout autant pour les affaires de vol d'identité ».

Le piratage du fil Twitter d'AP souligne les besoins d'authentification et de chiffrement

2

Réactions

Des pirates ont lancé une fausse information depuis le fil Twitter de l'agence de presse AP, ce qui a provoqué un début de panique sur les marchés financiers. Les spécialistes militent pour un renforcement de l'authentification et du chiffrement de la saisie des mots de passe.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Et puis en même temps, Strikeforce Technologies promeut sa technologie en jouant sur la peur ... JE serais mauvaise langue si je disais que cela me rappelle certains éditeurs d'anti-virus.

Signaler un abusComment protéger son site internet des hackers?Au vu de ce qui est arrivé à Twitter beaucoup pensent que cela peut leur arriver.La seule authentification peut-elle nous aider à mieux sécuriser nos comptes, notre site web?

Signaler un abus