Spécialisée dans la sécurité du courrier électronique et la détection des menaces, Vade Secure (ex Vade Retro) a constaté que les courriels de phishing avaient augmenté de plus de 31 % au troisième trimestre de cette année par rapport au trimestre précédent. Le nombre d’emails contenant des logiciels malveillants au cours des trois premiers trimestres a dépassé de 55,8 millions le niveau de 2021. Au cours du seul troisième trimestre de 2022, les courriels contenant des logiciels malveillants ont augmenté de 217 % par rapport à la même période en 2021. Le volume de courriels malveillants a atteint un pic en juillet, avec 19,2 millions, avant de diminuer d'un mois sur l'autre en août et en septembre, avec des volumes redescendus respectivement à 16,8 et 16,5 millions. Selon le rapport, le courriel est le vecteur d'attaque privilégié pour le phishing et les logiciels malveillants, car il offre aux pirates un canal direct vers les utilisateurs, considérés comme le maillon le plus faible de la surface d'attaque d'une entreprise.

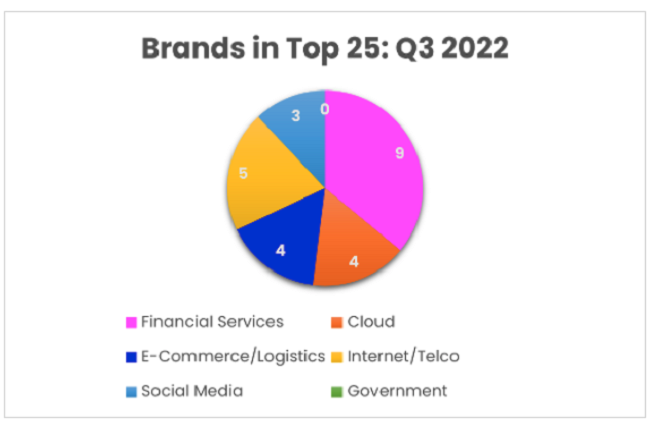

Le rapport analyse les données relatives au phishing et aux logiciels malveillants recueillies par Vade. Selon l’entreprise de cybersécurité, qui exerce ses activités à l'échelle internationale, les attaques sont de plus en plus sophistiquées, mais elles parviennent aussi de plus en plus à échapper à la sécurité de base offerte par les fournisseurs de messagerie électronique, une solution à laquelle près de huit entreprises sur dix font encore confiance, selon les données de Vade. Si l'activité des acteurs de la menace fluctue, l'étude de Vade a révélé que l'usurpation d'identité de marques connues et établies reste la stratégie la plus populaire des pirates. Au troisième trimestre 2022, Facebook était la marque la plus usurpée pour le deuxième trimestre consécutif, suivie de Google, MTB, PayPal et Microsoft. Le secteur des services financiers reste l'industrie la plus usurpée : elle concentre 32 % des courriels de phishing détectés par Vade, suivie par le cloud pour 25 %, les médias sociaux pour 22 % et l'Internet/telco pour 13 %.

Des attaques de plus en plus ciblées

Alors que les attaques de phishing augmentent, les techniques utilisées par les acteurs de la menace continuent d'évoluer. Jusqu’à présent, les campagnes de phishing étaient des opérations de grande envergure et aléatoires. Mais les actions plus récentes observées par Vade suggèrent que les pirates ont opté pour des attaques plus ciblées. Par exemple, dans son rapport, l’entreprise de cybersécurité évoque une attaque observée en juillet 2022 dans laquelle un courriel de phishing usurpait la page Instagram afin d'exploiter le programme de vérification de la plateforme de médias sociaux. La campagne cible les victimes avec des courriels affichant leurs noms d'utilisateur réels, preuve que les pirates ont passé du temps à rechercher leurs cibles avant chaque attaque.

Le rapport pointe un autre type de campagne inquiétant qui consiste, pour les pirates, à utiliser des services légitimes pour transmettre et dissimuler leurs attaques de phishing. Par exemple, en septembre, Vade a détecté une campagne exploitant le site français de Pôle Emploi, et l'utilisait pour diffuser des liens de phishing à des entreprises en quête de candidats. « Dans l'attaque, les pirates postulent à des offres d'emploi et téléchargent un CV au format PDF contenant des liens malveillants », a déclaré Vade. « Une fois soumis, la plateforme génère un courriel contenant le PDF malveillant, qu'elle envoie automatiquement à l’entreprise en phase de recrutement pour examen ». Selon Vade, il s'agit d'une nouvelle stratégie d'attaque qui devrait devenir plus courante à l'avenir, car elle permet aux pirates d'économiser du temps et des efforts dans la conception d'un courriel usurpant l'identité d'une entreprise. Elle augmente également la probabilité d'une attaque réussie en réduisant les soupçons d’activité malveillante de la part des victimes potentielles.

Former les employés à repérer les attaques

Même si, à n’en pas douter, la formation des employés aux dangers du phishing sont bénéfiques, le Centre national de cybersécurité (National Cyber Security Centre, NCSC) du Royaume-Uni a mis en garde les entreprises contre l'attrait du personnel pour les tests de phishing, affirmant que la plupart des implémentations offraient rarement « une mesure objective » des défenses d'une entreprise et pouvaient « se solder par une perte de temps et d’énergie ». Un billet de blog publié sur le site Web du NCSC explique que répondre à des courriels et cliquer sur des liens fait partie intégrante du travail, et qu'il est donc extrêmement difficile d’aller à l’encontre de ces habitudes. « Demander aux utilisateurs de prendre le temps d’analyser attentivement chaque courriel risque d’empiéter largement sur le temps de travail quotidien », peut-on lire dans le post.

Duane Nicol, chef de produit senior chargé de la formation à la sensibilisation chez Mimecast, partage ce point de vue. Selon lui, la formation à la sensibilisation holistique est bien plus adaptée pour maintenir l'engagement des utilisateurs, car elle fournit plus de contexte sur les raisons justifiant ces pratiques et leur impact sur la résilience globale de leur entreprise face aux cyberattaques. « Dans une approche à plusieurs niveaux, les utilisateurs ont plus de chance de s'engager dans une formation favorisant une culture où il devient normal de signaler les courriels suspects sur le lieu de travail et d'être plus vigilant en dehors de celui-ci, notamment sur les médias sociaux et dans leur vie quotidienne », a-t-il déclaré.

Commentaire