« Les API sont de plus en plus utilisées pour transmettre des données et, sous réserve de prendre certaines précautions, sont recommandées par la Cnil dans certains cas » indique la Commission nationale de l’informatique et des libertés. En ce sens, pour faciliter l’application de sa récente recommandation sur le sujet (publiée en juillet dernier), le régulateur propose une méthodologie et plusieurs exemples concrets. Rappelant que l’usage des API peut s’avérer bénéfique, notamment d’un point de vue sécurité par rapport à d’autres méthodes existantes pour le partage de données, le régulateur tient néanmoins à rappeler certains points à quiconque en fait l’utilisation.

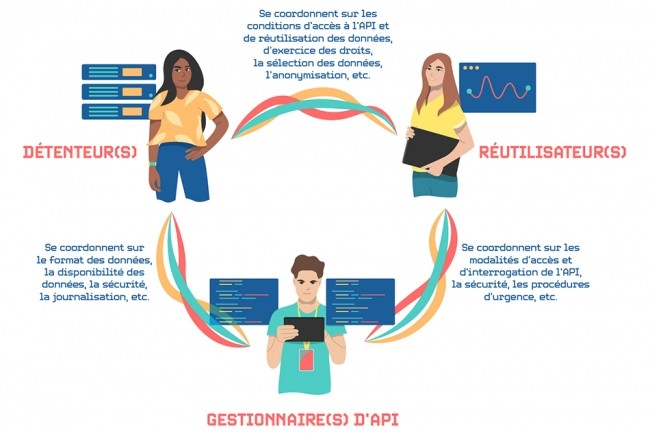

« Toutes les catégories d’API sont visées par la recommandation dès lors qu’elles sont utilisées par des organismes pour le partage de données personnelles. Trois rôles techniques sont introduits par la recommandation : le détenteur de données ; le gestionnaire d’API ; le réutilisateur de données » déclare-t-elle. Ainsi, tous les types d’organismes impliqués dans un partage reposant sur une API sont ainsi visés par la recommandation, quel que soit leur rôle dans le partage et quelle que soit leur nature, publique ou privée. De même, le périmètre s’étend aux partages entre différents organismes ou au sein d’une même structure, et ce dans le cadre d’une obligation légale, d’une recherche scientifique, à des fins commerciales ou non, avec ou sans restriction d’accès, etc. est-il précisé.

Une recommandation sans portée juridique

La Cnil rappelle par ailleurs que cette recommandation sur les API ne constitue pas un cadre contraignant (au sens juridique du terme). Il en va de même pour les trois rôles introduits dans la recommandation qui sont des rôles fonctionnels. Toutefois, la Cnil prévoit certaines exceptions quant à la responsabilité juridique, qu’elle cite ainsi : « Lorsque le partage est prévu par un texte, la responsabilité de traitement est alors attribuée à un organisme. Lorsque l’API est accessible sans restriction, ou en open data, les réutilisateurs ne seront généralement responsables que de leurs propres traitements, distincts du traitement d’ouverture des données par le biais de l’API. Lorsque l’API est mise en œuvre par un organisme privé qui détient les données, sur son initiative, alors cet organisme sera généralement responsable du traitement consistant à les ouvrir.

Une multitude d'outils sur lesquels s'appuyer

Pour aider à la mise en œuvre de ses recommandations, la Cnil dresse une liste non exhaustive d’outils pouvant aider. Sont ainsi cités les solutions de validation des données contrôlant le format des données envoyées via l’API (tel que Validata par exemple) ; les outils d’analyse du code source détectant la présence de secrets (tel que GitGuardian); les outils automatisant la génération de la documentation de l’API (tel que Swagger) ; les services généralistes, ou les solutions d’ « API Management » (tels qu’API Umbrella, Gravitee.io, ou APIMan.io par exemple). Ceux développés par l’Etat font également partie de la liste des outils recommandés, à l’instar de ceux dédiés à la gestion des demandes d’accès (tel que DataPass conçu par beta.gouv.fr) ou les licences de réutilisation des données (la Licence Ouverte 2.0 conçue par Etalab par exemple). Enfin, la Cnil cite les API visant à faciliter l’exercice des droits, prenant l’exemple de la Privacy API d’Atlassian. « Ces outils ne sont toutefois pas adaptés à toutes les situations, et leur utilisation devrait être appréciée au cas par cas » est-il précisé.

Pour illustrer au mieux sa recommandation, la Cnil présente quelques exemples à retrouver en annexe de son document. On trouve ainsi la question du partage restreint de données entre plusieurs organismes avec contractualisation, le partage de données entre réseaux sociaux et chercheurs, l’ouverture de données de l’administration, le partage fermé de données entre services d’un organisme ou encore le partage de données impliquant la personne concernée.

Enfin, l’organisme ne manque pas de faire un aparté sur les risques liés à une API. « La méthode proposée vise à promouvoir les bonnes pratiques applicables à l’utilisation des API. Elle doit être complétée par une analyse de risques conforme aux recommandations de la Cnil et de l’Anssi pour sécuriser l’ensemble du traitement ». Des facteurs de risques à prendre en compte sont ainsi pointés du doigt. Cela inclut : le type d’accès à la base de données (en lecture seule ou en écriture), les conditions d’accès aux données, le niveau de sécurité des techniques d’authentification utilisées, la nature des organismes impliqués dans le partage, les catégories de données accessibles par l’API ou encore la granularité des données et des requêtes.

Commentaire