Pas moins de 7 failles ont été découvertes dans les serveurs d’applications Java de WebSphere Liberty par des chercheurs de la société Oligo Security. Exploitées en chaîne, elles conduisent à la compromission totale du serveur. Le déclencheur est un problème de pré-authentification récemment découvert dans le composant SAML (Security Assertion Markup Language) Web SSO de la plateforme, qui permet un accès avec des privilèges limités. A partir de là , l’attaque manipule l'authentification, le contrôle d'accès et la protection cryptographique pour obtenir un contrôle total.

« Les 7 failles que nous avons signalées à IBM créent de multiples voies pour passer d'une exposition au niveau du réseau ou d'un accès limité à une compromission totale du serveur », ont déclaré les experts dans un blog. La chaîne est essentiellement un chemin d'escalade des privilèges menant à une compromission critique, contre laquelle des protections sont désormais disponibles sous forme de correctifs et de directives de configuration.

La pré-authentification en question

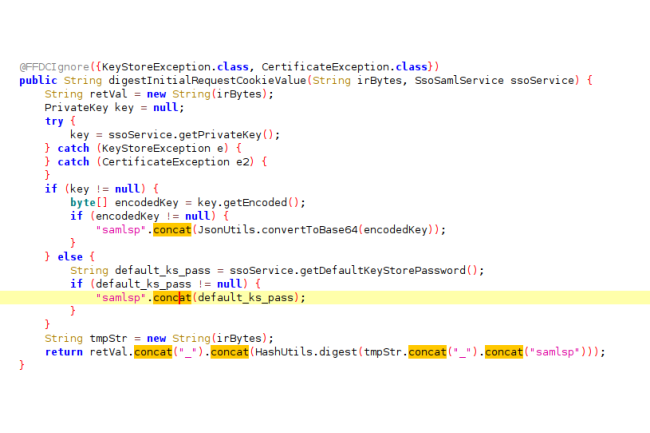

La vulnérabilité principale, qui est également la plus récente, est référencée CVE-2026-1561. Elle cible la fonctionnalité SAML SSO Web et ne nécessite aucune authentification pour être exploitée. Dans les déploiements affectés, les attaquants peuvent atteindre des points de terminaison SAML exposés et fournir des charges utiles spécialement conçues, pour finalement parvenir à l'exécution de code à distance (RCE). Plus précisément, l'application tente de valider un cookie en y ajoutant une valeur secrète, mais ne parvient pas à enregistrer le résultat de l'opération « String.concat() ».

En Java, cette méthode est non mutante, ce qui signifie que la chaîne d'origine reste inchangée, rendant ainsi le contrôle d'intégrité inutile. En conséquence, les attaquants peuvent altérer le cookie SSO et fournir des objets Java arbitraires sans déclencher d'échec de validation. Comme le point de terminaison vulnérable traite ces données avant l'authentification, cela ouvre la voie à un vecteur d’exécution de code à distance. « Les points de terminaison SSO sont souvent exposés à Internet de par leur conception, transformant ainsi la faille en un point d'entrée distant et rendant possible l'enchaînement avec d'autres faiblesses », ont noté les chercheurs.

Escalade supplémentaire avec les failles d'AdminCenter

Au-delà de l'accès initial, la recherche a mis en évidence des problèmes critiques au sein des contrôles d’administration de WebSphere Liberty. Le composant AdminCenter, conçu pour appliquer un accès basé sur les rôles, contient de multiples failles que des utilisateurs, avec des privilèges limités, pourraient exploiter pour accéder à des fichiers sensibles et à des secrets. Une vulnérabilité, portant la référence CVE-2025-14915, permet aux utilisateurs de niveau « lecteur » de récupérer des fichiers serveur critiques, dont des clés d'authentification, qui peuvent ensuite être utilisés pour falsifier des jetons et usurper l'identité d'utilisateurs disposant de privilèges supérieurs. Un autre problème (CVE-2025-14917) réside dans les mots de passe codés en dur protégeant les clés d'authentification tierce légère LTPA (Lightweight Third Party Authentication) de signature de tokens, ainsi que dans les utilitaires de chiffrement fournis avec des clés statiques (CVE-2025-14923) dans tous les modes. Le reste de la chaîne comprend une faille d'extraction d'archives (CVE-2025-14914) pouvant être exploitée pour écrire des fichiers en dehors des répertoires prévus, ainsi qu'une gestion non sécurisée (CVE non attribué) des données de configuration, où des informations sensibles, telles que les identifiants contenus dans le fichier « server.xml », peuvent être récupérées ou réutilisées une fois l'accès obtenu.

Les chercheurs ont détaillé l'ensemble de la chaîne, soulignant qu'un utilisateur « lecteur » disposant de privilèges limités peut extraire ou récupérer des identifiants de niveau administrateur à partir de données de configuration exposées, ou bien en forger un à l'aide de clés LTPA déchiffrées. À partir de là, la faille d'extraction d'archives rend possible l'écriture arbitraire de fichiers via une attaque de type Zip Slip, conduisant finalement à l'exécution de code à distance. IBM n'a pas immédiatement répondu à notre demande de commentaires concernant la chaîne d'attaque divulguée. Outre l'application des correctifs nécessaires, Oligo a exhorté les entreprises à renouveler tous les secrets générés à l'aide de « SecurityUtility », car les modes XOR et AES par défaut les rendent effectivement réversibles, et à passer à des clés de chiffrement personnalisées à l'avenir. L’entreprise de sécurité a également recommandé de mettre en place des audits et de limiter les attributions de rôles de « lecteur », étant donné que ces utilisateurs peuvent potentiellement obtenir un accès administrateur complet.

Commentaire