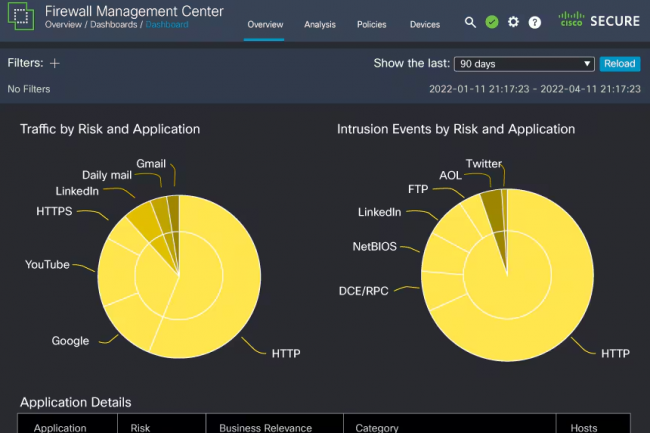

Interlock, l'un des groupes de ransomware les plus actifs au monde, a commencé à exploiter une vulnérabilité critique du pare-feu Cisco en tant que faille zero day plusieurs semaines avant qu'elle ne soit corrigée début mars, a révélé Amazon Web Services. De type désérialisation exploitable à distance et référencée CVE-2026-20131, elle affecte logiciel Secure Firewall Management Center (FMC), et un score CVSS maximal de 10 lui a été attribué. Le 4 mars, lorsque le fournisseur a publié un correctif dans le cadre de sa mise à jour semestrielle du pare-feu, les équipes de sécurité auraient dû savoir qu'il fallait l'appliquer de toute urgence, parallèlement à un correctif pour une seconde vulnérabilité du FMC, référencée CVE-2026-20079, dont le niveau de gravité était aussi de 10. Cependant, la découverte par AWS qu'Interlock avait commencé à exploiter la faille CVE-2026-20131 dès le 26 janvier, soit environ 38 jours avant la publication du correctif, change la nature du problème : considérée initialement comme « urgente », la correction de cette zero day doit désormais intervenir « de toute urgence ».

Un coup d'avance par rapport aux défenseurs

Amazon indique avoir commencé à rechercher des attaques via la CVE-2026-20131 après l'avis de Cisco, en utilisant son réseau mondial MadPot, un système de honeypot composé de milliers de capteurs déployés sur l'ensemble de sa plateforme cloud. Le fournisseur a pu rapidement mettre au jour des attaques remontant à plusieurs semaines avant la divulgation publique de la faille. « L'activité observée comprenait des requêtes HTTP vers un chemin d'accès spécifique dans le logiciel concerné », a déclaré CJ Moses, RSSI chez Amazon Integrated Security, dans son billet de blog. « Il ne s’agissait pas simplement d’une nouvelle exploitation de vulnérabilité : Interlock disposait d’une faille zero day, ce qui lui a donné une semaine d’avance pour compromettre des entreprises avant même que les défenseurs ne sachent où chercher », a-t-il ajouté. CJ Moses a encore indiqué que la « semaine d’avance » à laquelle il faisait référence correspondait au délai entre la date de la première exploitation révélée par l’analyse ultérieure d’Amazon et la découverte du bug par Cisco. Le fournisseur cloud a pu se faire une idée de l’infrastructure de l’attaquant en utilisant un honeypot pour imiter un système de pare-feu vulnérable. L’opération a donné lieu à une attaque contre le leurre, qui a reçu un fichier binaire malveillant de la part des attaquants. Elle a également révélé que le ransomware dépendait d’un seul serveur doté d’une zone de transit mal sécurisée. À partir de là, les chercheurs ont pu analyser l’ensemble de la chaîne d’attaque du groupe, y compris les chevaux de Troie, les scripts de reconnaissance et les techniques d’évasion.

Selon Amazon, les outils et techniques utilisés relient le logiciel malveillant à Interlock, un acteur du ransomware apparu en 2024, peut-être une émanation du tristement célèbre groupe Rhysida, à l'origine de l'attaque de ce type extrêmement perturbatrice de 2023 contre la British Library. « Le fichier binaire ELF [exécutable Linux] et les artefacts associés peuvent être attribués à la famille de ransomwares Interlock, sur la base d’indicateurs techniques et opérationnels convergents. La demande de rançon intégrée et le portail de négociation TOR correspondent à l’image de marque et à l’infrastructure bien établies d’Interlock », a souligné M. Moses. « Par le passé, Interlock avait ciblé les secteurs de l'éducation, de l'ingénierie, de l'architecture, de la construction, de l'industrie manufacturière et de la santé, ainsi que des entités gouvernementales et du secteur public. » Cependant, étant donné que le groupe a pu exploiter pendant plus d'un mois cette faille dans des équipements aussi répandus que les pare-feux Cisco, toute entreprise n'ayant pas installé de correctif est menacée.

De nombreuses entreprises probablement touchées

« Le véritable enjeu ici ne concerne pas seulement une vulnérabilité ou un groupe de ransomware, mais bien le défi fondamental que posent les exploits « zero day » à tous les modèles de sécurité », a pointé M. Moses. « Lorsque les attaquants exploitent des vulnérabilités avant l’existence de correctifs, aucun programme de mise à jour, même le plus rigoureux, ne peut protéger pendant cette fenêtre critique. C’est précisément pour cette raison qu’une défense en profondeur est essentielle. » On ignore encore le nombre d’entreprises compromises durant la période où Interlock a pu exploiter la vulnérabilité CVE-2026-20131 mais elles sont probablement nombreuses. Le blog d'Amazon comprend une liste d'adresses IP, de domaines malveillants et de hachages d'empreintes digitales du client JA3 que les équipes de sécurité peuvent rechercher dans les journaux comme preuves d'une éventuelle compromission. La procédure de correction de la faille CVE-2026-20131, ainsi que des 47 autres CVE incluses dans la mise à jour de Cisco du 4 mars, varie en fonction de la version du logiciel FMC installée. Ce dernier recommande d'utiliser son outil de vérification logicielle pour déterminer la mise à jour appropriée.

Commentaire