Flux RSS

Internet

5069 documents trouvés, affichage des résultats 891 à 900.

| < Les 10 documents précédents | Les 10 documents suivants > |

(03/02/2011 17:27:44)

Google taxé d'hypocrisie quand il accuse Microsoft de le copier

Généralement, c'est plutôt Google qui joue le rôle du méchant lors des querelles portant sur l'utilisation inappropriée de contenus ou d'idées tirant profit du travail d'autrui. Il a souvent été montré du doigt dans ces débats, de façon plus ou moins formelle. On l'a notamment accusé de prendre ses aises avec le droit d'auteur avec des services tels que Google Books, Google News ou encore le site de partage de vidéos YouTube (racheté en 2006). Cette semaine, il a renversé les rôles en accusant Microsoft de capturer sournoisement les résultats les mieux placés livrés par le moteur de Google sur différentes requêtes, pour les placer dans les résultats de Bing. Le groupe Californien a livré son accusation dans un article sur le blog Search Engine Land et a ensuite déroulé ses griefs lors d'un événement consacré aux technologies de recherche.

Si la dénonciation de Google -contestée par Microsoft- permet de lancer le débat, cette façon de le faire si bruyamment suscite des remarques divergentes dans la sphère des analystes. Certains jugent son intervention hypocrite, tandis que d'autres estiment qu'il a bien fait d'exposer ses griefs. Entre les deux points de vue flottent nombre de spéculations. Par exemple, certains se demandent si cet incident ne reflèterait pas une nouvelle attitude, plus réactive face aux affronts, émanant de Larry Page, co-fondateur de Google qui va prendre le poste de CEO en avril prochain. On le dit plus explosif et moins diplomate que l'homme qu'il va remplacer, Eric Schmidt (qui était PDG du groupe depuis août 2001). Parmi ceux qui le pensent, Hadley Reynolds, analyste chez IDC : « Je me demande si cela vient pas directement de Larry Page et si cela signale le début d'une compétition plus agressive vis-à-vis de Microsoft/Yahoo et des autres concurrents à l'avenir », avance-t-il dans un e-mail à nos confrères d'IDG News Service.

Un sommet d'hypocrisie selon Inside Google

« L'accusation de Google constitue un sommet d'hypocrisie. Le modèle économique de la société repose entièrement sur l'utilisation des contenus produits par d'autres personnes, généralement sans qu'elle se préoccupe de demander l'autorisation, considère pour sa part John Simpson, de l'équipe Inside Google de Consumer Watchdog, une organisation d'intérêt public qui s'est donné pour mission d'informer les utilisateurs sur les activités de Google.

Pour lui, les allégations de Google cherchent à donner l'impression que Microsoft a mal agi en faisant ce que tout fournisseur de moteur de recherche effectue constamment : analyser le travail de ses concurrents. Dans un mail à IDG News Service, il estime que « Les efforts de Google pour pièger Microsoft constituent une considérable perte d'énergie qu'il aurait mieux fallu investir dans des moyens de fournir aux consommateurs de véritables outils pour protéger leur vie privée. »

Illustration : Larry Page, co-fondateur de Google avec Sergey Brin, et son prochain PDG, à partir d'avril, en remplacement d'Eric Schmidt (crédit : D.R.)[[page]]Dans un billet de blog, Daniel Eran Dilger, du site RoughlyDrafted Magazine, émet un avis assez proche. « Google copie toute idée originale qu'il peut trouver, à l'instar d'une énorme éponge d'informations, aspirant les modèles économiques et les créations innovantes afin de les dupliquer à sa façon, souvent avec peu de succès », écrit-il. « Google est le plus grand voleur d'informations, il se conduit comme un rouleau compresseur pour ses partenaires, pour les créateurs de contenus et ses concurrents, au nom de son concept du progrès en marche, et il justifie ce qu'il fait en expliquant qu'il s'agit d'un « remix » d'idées proposé gratuitement. Tout cela est très bien si vous ne vous mettez pas à vous plaindre de voir des gens prendre l'information que vous proposez, sans autorisation, de façon publique, « remixer » à leur tour cette information. »

Google pave-t-il la voie pour d'autres plaignants

D'autres observateurs du débat ont plus de mal à établir un parallèle direct entre l'époque où Google a été accusé de copie et l'incident de cette semaine. « Bien qu'il y ait des points communs, je pense que la situation est un peu différente. Dans les cas invoqués [Books, Google News et YouTube], Google ne copiait pas un concurrent pour le combattre, estime de son côté Ray Valdes, du Gartner, dans un e-mail adressé à nos confrères d'IDG News Service.

Eric Goldman, professeur de droit associé à l'Université de Santa Clara, fait remarquer que Google n'a apparemment pas prévu de faire un procès à Microsoft. « Il semble qu'il vienne de réaliser qu'en affaires, c'est de bonne guerre pour des sociétés de copier leurs concurrents, aussi longtemps que ce qui est copié n'est pas protégé par copyright, marque déposée, brevets ou par d'autres moyens légaux », souligne-t-il. Selon lui, Google pourrait ainsi ouvrir la voie pour d'autres récriminations, voire procès d'utilisateurs à l'encontre de Microsoft pour violation de la vie privée. Google a indiqué qu'il croyait que l'éditeur de Windows récupérait les requêtes d'utilisateurs par l'intermédiaire de son navigateur Internet Explorer et de la barre d'outils de son moteur de recherche Bing. Accusations également contestées par Microsoft.

Finalement, Eric Goldman voit cet éclat comme le dernier épisode d'une série d'affrontements publics entre les deux entreprises. « Ils cherchent toutes les occasions pour s'épingler ». Coïncidence ou pas, la controverse est apparue le jour même d'un événement sur la recherche sponsorisé par Microsoft, par le biais d'un article exclusif sur le blog Search Engine Land, qui s'est trouvé renseigné par Google sur ces allégations. Matt Cutts, ingénieur chez Google, a mis le problème sur le tapis durant une table ronde à laquelle il participait pendant cet événement, engageant une rixe verbale avec Harry Shum, vice président chez Microsoft.

Sur le terrain de la recherche aussi, Google a emprunté

Parmi les observateurs, certains rappellent que, sur le terrain spécifique de la recherche, Google lui-même a été accusé de copier certaines fonctionnalités sur des concurrents, incluant Bing et Ask.com. Interrogé par téléphone, l'analyste métier Greg Sterling, de Sterling Market Intelligence, considère que « Google a certainement emprunté à d'autres. Je ne dirais pas qu'il a volé, mais il a quelquefois lourdement emprunté ». Il n'est pas le seul à l'avoir fait, dans le secteur des moteurs de recherche où « chacun surveille largement la concurrence et où on duplique des choses qui sont perçues comme étant les meilleures pratiques et des fonctions intéressantes », a ajouté Greg Sterling.

D'ailleurs, en se défendant lorsqu'on l'a attaqué de numériser et d'indexer des livres sans avoir demandé la permission à leurs auteurs, Google s'est aussi appuyé sur le principe d'une utilisation équitable (« fair use »), qui autoriserait l'utilisation non autorisé d'éléments protégés par copyright dans certaines circonstances et limites. « Google a bénéficié d'une interprétation généreuse de cette utilisation, rappelle Greg Sterling. Il y a sans nul doute une certaine ironie du sort ici lorsque Google se plaint d'être copié par quelqu'un ». Contacté par nos confrères d'IDG News Service, Google n'a pas commenté cette affaire.

Google offre 20 000 dollars pour craquer son navigateur Chrome

Lors du concours Pwn2Own 2011, les chercheurs vont donc se mesurer et appliquer leur savoir-faire pour s'attaquer aussi à des machines fonctionnant sous Windows 7 ou Mac OS X et pour tenter de cracker Internet Explorer, Firefox, Safari et surtout Chrome. Les premiers chercheurs qui pirateront IE, Firefox et Safari recevront 15 000 dollars et l'ordinateur où le navigateur est exécuté. Les prix sont de 5 000 $ de plus que ceux proposés à l'édition 2010 du Pwn2Own, et trois fois plus que le montant de 2009. « Nous avons augmenté la somme totale distribuée pour établir les gains à 125 000 dollars » a déclaré Aaron Portnoy, responsable d'une équipe de chercheurs en sécurité d'HP TippingPoint. Cette société parraine le concours et vient d'en fixer des règles dans un message sur un blog.

La nouveauté de cette année est la participation de Google. La société est le premier éditeur de navigateur à financer un prix. Aaron Portnoy « félicite l'équipe de sécurité Google pour avoir pris l'initiative de nous approcher à ce sujet ». Les règles de Chrome sont légèrement différentes que pour les autres navigateurs, car il est le seul des quatre à utiliser une « sandbox », un outil de défense pour éviter les attaques exploitant une faille. Avec ce bac à sable, les chercheurs ont besoin non pas d'une mais de deux vulnérabilités: la première pour que leur code d'attaque contourne la sandbox, et une seconde pour exploiter les failles de Chrome. D'autres éditeurs de logiciels ont suivi les traces de Chrome pour essayer de rendre leurs applications plus sécurisées. L'année dernière, par exemple, Adobe a ajouté un bac à sable - provenant en partie du travail de Google - à son programme PDF Reader.

Chrome se met en avant et la sand box aussi

Pour repartir avec les 20 000 dollars promis par Google le premier jour du Pwn2Own, les chercheurs devront trouver et exploiter deux vulnérabilités dans le code du navigateur. Lors du deuxième et troisième jour du concours les chercheurs pourront utiliser un bug non-Chrome, par exemple celui de Windows, pour sortir de la sandbox. Si une attaque arrive lors du deuxième et troisième jour, les apprentis pirates gagneront 20 000 dollars, mais seulement de 10 000 proviendront de l'éditeur de Mountain View; TippingPoint complétera l'autre moitié. La participation de Google au Pwn2Own 2011 peut être considérée comme une marque de confiance dans la sécurité de son navigateur. Si Chrome a été un des navigateurs cibles aux différentes éditions du concours depuis 2 ans, aucun chercheur n'a réussi à le craquer.

IE, Firefox et Safari sont eux déjà tombés lors des deux dernières années, de différentes manières rendant le concours un peu embarrassant pour les éditeurs. En 2009, un chercheur - un informaticien allemand qui n'a donné que son prénom, Nils - a réussi à pirater les trois navigateurs. Grâce à cela, il a empoché 15 000 dollars, soit 5 000 dollars pour chaque hack. Charlie Miller, le seul chercheur à avoir remporté des prix Pwn2Own trois années consécutives, ne souhaitait pas récidiver cette année, mais l'annonce pour Chrome l'a intrigué. « Pwn2Own offre maintenant 20k pour l'attaque sur Chrome », a inscrit Charlie Miller sur Twitter. « Cela sera dur et je suis heureux que Mac OS X ne dispose pas de sandbox pour son navigateur ».

TippingPoint va aussi focaliser le concours Pwn2Own sur les mobiles où les chercheurs tenteront de pirater les smartphones sous iOS, Android, Windows Phone 7 et BlackBerry OS. Les attaques réussies seront rémunérées à hauteur de 15 000 dollars.

Crédit Photo : D.R

Une coupure d'Internet estimée à 65 millions d'euros pour l'Egypte

L'Organisation de coopération et de développement économique basée à Paris a déclaré que les services de télécommunications et d'Internet représentaient entre 3 et 4% du PIB de l'Égypte, le blocage de l'accès à Internet a provoqué une perte quotidienne d'environ 18 millions de dollars. Le blocus a été levé mercredi, mais le calcul du coût réel de cette intervention étatique prendra un peu plus de temps pour être évalué.

En coupant certaines communications, le gouvernement a rompu les liens entre les entreprises nationales et internationales avec le reste du monde. En conséquence, l'OCDE a mis en garde, l'Egypte qui devrait avoir « beaucoup plus de difficultés à l'avenir pour attirer les entreprises étrangères et les assurer que les réseaux demeurent fiables. » Les fournisseurs de services Internet ont cessé le routage du trafic, juste après minuit, vendredi dernier, alors que les protestations contre le régime du président Hosni Moubarak s'étaient intensifiées au Caire.

En quelques minutes, le volume du trafic Internet s'écoulant de l'Egypte vers le reste du monde a été réduit à un mince filet, comme l'indique Arbor Networks, société spécialisée dans la sécurité. « Nous n'avons jamais vu un pays habituellement très connecté perdre complètement sa connectivité à Internet pour une période aussi longue », a déclaré Craig Labovitz, ingénieur en chef chez Arbor Networks, sur le blog de la société. « Contrairement à des périodes plus anciennes, les gouvernements des pays qui disposent d'un existant technologique important ne peuvent pas perturber de télécommunication sans encourir d'importants coûts économiques et sociaux » conclut le responsable.

Crédit Photo : D.R

(...)(03/02/2011 10:52:59)Les réseaux sociaux d'entreprise : matures et puissants, mais parfois inadéquats

« Facebook est typiquement une anti-référence pour un réseau social d'entreprise à usage interne », admet volontiers Arnaud Rayrole, directeur général du cabinet Useo. Cela ne préjuge en rien, bien sûr, des usages pertinents du réseau social en communication vis-à-vis de l'extérieur. Mais la méconnaissance par les entreprises de la réalité du « 2.0 » en général et des réseaux sociaux destinés à l'interne en particulier, ainsi que les errements dans les usages, risquent d'avoir comme conséquences de nombreux échecs et l'abandon d'une source potentielle de grandes valeurs ajoutées. Les outils, eux, proposent pourtant toujours plus de fonctions, pour le meilleur comme pour le pire puisqu'un outil puissant en de mauvaises mains peut faire beaucoup de dégâts.

Une offre très étendue et écartelée

Useo a analysé les principaux outils disponibles sur le marché des réseaux sociaux d'entreprises pour les positionner en termes de services offerts sur deux axes, le relationnel (création de relations entre individus et échanges de documents) et le conversationnel (échanges d'informations, de commentaires, de liens...). L'étude se télécharge gratuitement sur le site Internet du cabinet et comporte aussi une partie sur les usages.

Les offres les plus riches sont les plus à même de stimuler les échanges et les partages pertinents, générateurs d'intelligence collective et donc de valeur ajoutée importante. Si les critères d'Useo sont devenus plus sévères que l'an passé, les offres se sont malgré tout déplacées dans la carte de positionnement vers le carré nommé « intelligence collective », ce qui prouve leur forte évolution fonctionnelle. Les plus matures sont pour la plupart de type SaaS (Software as a service), les progiciels vendus comme tels ayant tendance à se focaliser sur les partages documentaires et la relation interindividuelle, donc, sur la partie « relationnelle » de la carte (voir encadré). Les offres open-source sont globalement beaucoup moins riches fonctionnellement et se concentrent dans le bas de la carte.

Tendances 2011 : intégration multi-flux et émulation

Le marché est également largement écartelé entre offres d'acteurs classiques à tendance collaborative, destinées à des entreprises conservatrices déjà clientes, et offres réellement « sociales » émanant pour l'essentiel de nouveaux acteurs (avec l'exception notable d'IBM). Arnaud Rayrole anticipe : « 2011 sera soit l'année de la rupture, soit celle de l'absorption ». En 2010, plusieurs fonctions se sont généralisées dans la plupart des outils : boites à idées, votes sur les contributions, suggestions de mises en relation, etc.

Une grande tendance en 2011 est l'intégration multi-flux. Il s'agit de gérer les flux externes (notamment d'outils publics comme Microsoft Live Messenger, Facebook ou Twitter) tant en entrée (intégration des contributions réalisées sur ces outils dans le réseau interne) qu'en sortie (déport d'une contribution choisie sur un outil externe). D'une manière générale, l'interopérabilité reste le grand défi des outils sociaux. La gestion d'identité doit pouvoir être supportée (voire remplacée) par la gestion d'identité du système d'information de l'entreprise. De même, tous les outils collaboratifs et sociaux doivent pouvoir communiquer entre eux, de la GED à la messagerie instantanée. Tout cela n'est pour l'instant qu'un doux rêve. « Il n'y aura jamais le réseau social unique de l'entreprise mais plutôt une juxtaposition de plusieurs outils qu'il faudra bien fédérer, alors qu'à ce jour aucun standard le permettant n'arrive à émerger, même si certaines plates-formes techniques sont communes à plusieurs outils comme Microsoft Sharepoint », regrette Arnaud Rayrole.

Des scores d'implication dans l'outil

L'année 2011 devrait surtout être celle de l'émulation entre participants par la création de « badges » comportant des scores d'implication dans l'outil. Or, les algorithmes à l'origine des scores sont encore très obscurs et clairement pas très au point. Arnaud Rayrole juge cependant l'offre d'IBM/Lotus un peu meilleure en la matière.

Deux types de critères sont pris en compte : le nombre de contributions et l'appréciation faite par les autres participants des dites contributions. Or un tel badge peut avoir de sérieux effets pervers : le quantitatif peut être privilégié sur le qualitatif, incitant les participants à multiplier les postures d'affichage voire les contributions consensuelles au lieu de fournir de la valeur ajoutée. Censé délivrer de l'intelligence collective, le réseau social pourrait se transformer en café du commerce en ligne, le pilier de bar devenant le plus valorisé des utilisateurs. Pire, en détournant la finalité du score, des manipulateurs ne fournissant pas de valeur ajoutée réelle pourraient se valoriser de façon outrancière auprès d'une hiérarchie focalisée sur des chiffres bruts.

Pas d'évaluation légale basée sur un score d'outil social

L'article 10 de la loi « Informatique et Libertés » spécifie qu' « aucune autre décision produisant des effets juridiques à l'égard d'une personne ne peut être prise sur le seul fondement d'un traitement automatisé de données destiné à définir le profil de l'intéressé ou à évaluer certains aspects de sa personnalité. » Or il semble avéré que certaines entreprises sont tentées d'user des scores dans les outils sociaux lors des évaluations annuelles. Certes, cette utilisation reste marginale mais pourrait constituer un facteur différenciant lors des discussions salariales. A plusieurs reprises en présentant l'étude à la presse, Arnaud Rayrole a insisté sur la nécessité de réfléchir à ce qu'impliquent ces outils dans les entreprises en associant les partenaires sociaux. [[page]]Parmi les autres sujets juridiques à discuter de toute urgence entre direction et représentants du personnel, Arnaud Rayrole a mentionné : la durée de conservation des informations (grand cheval de bataille de la CNIL), la capacité pour chacun de savoir exactement ce qui est stocké le concernant... Cette dérive de l'évaluation par le score est particulièrement gênante mais est loin d'être la seule. Or, la multiplication des usages inappropriés ou d'emplois inadéquats d'outils pourrait être source d'échecs répétés voire de conflits. Face à une promesse crédible de développement de l'intelligence collective, les échecs peuvent générer une forte désillusion, une sorte d'éclatement d'une « bulle 2.0 ». Les entreprises pourraient dès lors se détourner des outils sociaux, renonçant de fait à l'importante création de valeur qui peut en être issue.

« L'implémentation d'outils sociaux doit être considérée comme un projet de transformation de l'entreprise alors qu'elle est gérée empiriquement » regrette Arnaud Rayrole. Il est donc nécessaire de mieux organiser le projet côté Maîtrise d'ouvrage (MOA) : l'implémentation d'un outil social n'est pas un projet informatique. Malgré tout, c'est souvent le DSI qui se retrouve pilote ! La DRH est absente dans la plupart des projets : depuis des années, elle semble se centrer sur les plans sociaux et la gestion administrative du personnel. Or la logique « fiches de postes » n'est guère celle des outils sociaux ! Gérer les talents grâce à ces outils semble délicat pour les DRH actuels. Un consultant assistant à la présentation à la presse de l'étude Useo a déclaré : « les DRH sont plutôt des freins car ils ont du mal à prendre le train en marche alors qu'on leur demande d'être les chauffeurs. » Du coup, c'est souvent la communication interne voire le marketing qui représentent les métiers aux côtés de la DSI.

Pour une stratégie de petits pas gagnants

Face à cette situation, Useo recommande de développer des outils où l'utilisation générera des bénéfices rapides avant de poursuivre vers des outils aux bénéfices certes plus importants mais plus longs et délicats à obtenir. Cette stratégie de petits pas gagnants évite la désillusion. « La grand difficulté est de passer du communautaire au conversationnel, la mise en relation en elle-même n'étant plus aujourd'hui une réelle difficulté » indique Arnaud Rayrole. Or la valeur ajoutée importante est dans l'intelligence collective qui associe conversationnel et relationnel. Il faut donc multiplier les outils de dialogue et de collaboration avant d'évoluer.

Une stratégie possible pourrait être qualifiée de « darwinienne » : multiplier les essais et ne conserver que ce qui marche au bout d'un délai raisonnable. Cette stratégie a cependant l'inconvénient du manque de cohérence globale. Pour Useo, six points forts peuvent être constatés sur la situation actuelle des outils sociaux :

- Les outils sociaux ont une légitimité indéniable ;

- Les applications les plus diverses se voient dotées d'un « potentiel social » croissant (tout est « 2.0 ») ;

- Les entreprises sont cependant sous la menace d'une forte désillusion ;

- Le marché est écartelé entre vieux leaders des outils collaboratifs, conservateurs, et les jeunes pousses dynamiques et innovantes au risque de faire peur aux organisations stabilisées ;

- Les entreprises manquent de structuration de leur démarche de transformation 2.0 (côté MOA) ;

- Passer par des projets moins sophistiqués que l'outil idéal sera un passage obligé.

La longue route du 2.0 n'est donc pas encore arrivée à son terme.

Google accuse Microsoft de copier ses résultats dans Bing

La controverse a démarré mardi matin sur un blog de nouvelles technologies Search Engine Land, dont le rédacteur en chef, Danny Sullivan, a été directement informé sur la question par Google ces derniers jours. Selon l'article publié par Danny Sullivan, voilà plusieurs mois que Google soupçonne Microsoft de reproduire les résultats de recherche de certaines requêtes s'affichant en tête de page du moteur. À la suite de quoi Google a décidé de mener une opération de surveillance pour vérifier si la copie se produisait effectivement. Ainsi, Google a encodé des résultats de recherche aléatoires effectués avec des requêtes dont les termes étaient volontairement dénués de sens, pour découvrir plus tard, que lorsque ces requêtes étaient reproduites à l'identique dans Bing, elles donnaient les mêmes résultats. Google pense que les requêtes et les résultats correspondants sont capturés via des fonctionnalités incluses dans Internet Explorer et la barre d'outils de Bing.

Une controverse publique et vive entre les 2 géants

Mardi, lors du « Farsight 2011: Beyond the Search Box», parrainé par Big Think et Microsoft, Matt Cutts, un ingénieur logiciel travaillant pour le moteur de recherche de Google, a ouvert le débat en rapportant cette accusation et demandé des explications à Harry Shum, un vice-président de Microsoft qui participait à la table ronde. « Ce n'est pas comme si nous avions copié quelque chose. Ce sont des informations que nous fournissent les utilisateurs, qui acceptent de partager ces données avec nous, » a déclaré Harry Shum, lequel travaille sur le développement des outils de recherche chez Microsoft. Cette réponse a déclenché un vif échange entre les deux hommes, l'un répétant la question, l'autre réitérant sa réponse... Demandant à Google un commentaire officiel, notre agence de presse IDG News Service a obtenu de son porte-parole Amit Singhal la réponse catégorique suivante : « les tests de Google ont conclu que Bing copiait les résultats du moteur de recherche de Google. » Google se félicite de la concurrence à condition que la compétition se passe au niveau des algorithmes de recherche et de l'innovation, et non pas « sur des résultats de recherche recyclés, et copiés chez le concurrent, » ajoute Amit Singhal dans sa déclaration.

Un coup de bluff de Google ?

Dans le même temps, Microsoft a donné sa version des faits, par la voix de Stefan Weitz, le directeur de Bing, lequel minimise l'accusation portée par Google. « Nous ne copions pas les résultats de recherche de Google. Nous utilisons de multiples variables et de nombreuses approches différentes pour établir le classement des résultats. L'objectif principal est de déterminer au mieux l'intention de la recherche afin de fournir, pour une requête donnée, la réponse la plus pertinente possible. Des programmes opt-in dit « de permission marketing, » comme la barre d'outils, nous aident à hiérarchiser les données. C'est l'un des nombreux éléments d'entrée que nous, et d'autres moteurs de recherche, utilisons pour classer les sites. » Dans un blog de Microsoft, Harry Shum qualifie l'accusation de Google « de coup de bluff pour faire monter les requêtes de queue au top du classement », une méthode qui ne reflète pas fidèlement la manière dont Microsoft utilise les données «opt-in de ses visiteurs » et affiner l'expérience de recherche de l'utilisateur.

On ne sait pas ce que Google envisage de faire par la suite, ni si le géant de la recherche sur Internet compte faire monter la pression dans le cas où il estimerait le procédé illégal. Par contre, Google a clairement réussi à installer une forte controverse dans un évènement sponsorisé par Microsoft et à porter ombrage à Bing. Ce n'était certainement pas le résultat escompté par Microsoft quand celui-ci avait décidé de parrainer l'événement.

(...)(02/02/2011 15:40:25)L'Egypte de retour sur Internet

Les pages d'accueil de Vodafone Egypt et Etisalat, deux des plus importants opérateurs télécoms du pays étaient les premières à réapparaitre vers 0930 UTC, selon le système de veille mis en place par l'agence de presse IDG News Service. Peu de temps après, les sites Internet d'Orascom Telecom et de la Bourse égyptienne ont réapparu. Le site web du Parlement égyptien est maintenant accessible en dehors de l'Égypte, mais ne semble pas avoir été mis à jour depuis le 24 janvier dernier.

Presque aussitôt après les premières connexions, les Égyptiens se sont immédiatement exprimés sur les réseaux sociaux. «Ceci est mon premier tweet depuis qu'Internet est de retour en Égypte #.Vive la liberté:) « , a écrit Hany Fakhry sur Twitter. D'autres ont commencé à transférer les images et les vidéos qu'ils avaient prises pendant les manifestations de protestations.

« Je ne sais pas combien de temps cela va durer. Je suis en train de télécharger des photos sur mon compte Flickr », a déclaré un autre utilisateur de Twitter, Hossam, dont le profil le décrit comme « un journaliste social ». Les photos, apparemment prises au cours des derniers jours, donnent un aperçu des protestations qui ont parcouru les rues du Caire.

Une coupure brutale et arbitraire

L'Égypte a été presque complètement coupée de l'Internet vendredi dernier, le 28 janvier, alors que les protestations contre le régime du président Hosni Moubarak commençaient à s'intensifier. Les manifestations, les pires troubles que l'Égypte ait connus en trente ans, se poursuivent et beaucoup au Caire demandent aujourd'hui la démission du président Moubarak.

Quelques pays ont déjà tenté de couper l'accès à Internet, mais aucun ne l'a fait à une aussi grande échelle qu'en Égypte. En 2009, le régime chinois avait interrompu le réseau Internet pour toute la province du Xinjiang après des émeutes ethniques qui avaient causé la mort de 140 personnes. Les protestations avaient également poussé le gouvernement de la Birmanie à couper les accès à Internet en 2007, mais ils avaient été restaurés quelques semaines plus tard. Dans ces deux pays, le nombre de personnes touchées avait été relativement faible en raison de la faible pénétration d'Internet dans ces régions à l'époque.

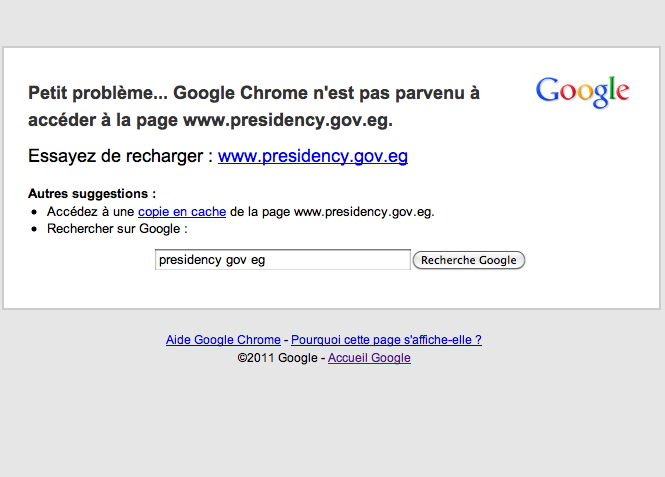

En Égypte, une personne qui ne semble pas avoir trouvé de connexion Internet de secours

est Hosni Moubarak. Le site de la présidence égyptienne restait en effet inaccessible lorsque ce sujet a été rédigé.

Lotusphere 2011 : IBM a les yeux tournés vers le cloud et l'intégration

« Get Social, Do Business » (Aller vers le social, c'est faire des affaires), tel est le leitmotiv du millésime 2011 de Lotusphere d'IBM à Orlando. Et l'aspect social est décliné sur l'ensemble des métiers de l'entreprise, relation avec le client, échange et partage entre centres d'activités, webconferencing, boîte à idée, etc. Pour mettre en perspective cette montée en puissance du partage de compétences, IBM avait invité Kevin Spacey en guest star. Ce dernier a rappelé son intérêt de voir émerger et de dénicher de nouveaux talents à travers son site triggerstreet.com (sorte de mymajor company, qui demande une contribution aux internautes pour financer les premiers longs métrages). Il est aussi connu pour avoir produit le film relatant la vie de Mark Zuckerberg, PDG de Facebook, « The social network », qui a obtenu 6 nominations pour la prochaine cérémonie des oscars.

La bureautique dans les nuages

Après le show bien rôdé, place aux annonces. La première est la disponibilité au deuxième semestre 2011 de la suite bureautique Lotus Symphony (reposant sur une base du logiciel Open Source Open Office) en mode cloud. Cette version hébergée se décline en traitement de texte, tableur et outil de présentation. Elle sera accessible aux utilisateurs de Lotus Live et entre en concurrence directe avec les offres d'Oracle, Microsoft et Google. On retrouve ainsi des fonctionnalités comme le partage et la modification de document en temps réel et en simultané. Jeff Schick, vice-président Social Software d'IBM a indiqué que la suite en version cloud serait payante, comme une option au sein de la plateforme en ligne LotusLive. Aucune précision n'a été cependant apportée sur le montant de cette option, mais le prix devrait être suffisamment agressif pour être compétitif. IBM souhaite qu'une majorité de ces clients migrent vers cette solution. Une version « technical preview » est déjà disponible pour les développeurs pour travailler sur l'intégration et l'enrichissement des fonctionnalités.

Renforcer le dialogue avec les applications d'entreprises

Pour améliorer les offres collaboratives, l'accent a été mis à Lotusphere sur une plus grande intégration entre les services proposés par IBM et les applications d'entreprises. La semaine dernière, Big Blue avait ainsi annoncé des passerelles entre LotusLive et SugarCRM et Ariba, pour accompagner le développement du « social commerce », capable de dialoguer entre les revendeurs et les partenaires commerciaux. Pour accélérer ce processus d'intégration et d'adoption au sein de l'entreprise, IBM propose un ensemble d'outils basés sur des API qui se chargent d'agréger le contenu des différentes applications et de le délivrer au sein d'un framework rénové. Jeff Schick admet s'être inspiré de Facebook pour proposer le système « streaming activity ». Sur la même interface, le collaborateur dispose de sa messagerie et de son flux d'informations provenant des applications mis en mode collaboratif (Twitter, Facebook, mais également des ERP comme SAP). « Cela évite de basculer d'une application à une autre, le collaborateur peut interagir directement sur l'information », précise le responsable. Ce framework, qui peut se définir comme une extension de la solution Lotus Connections, s'adapte à l'ensemble des postes clients, y compris les smartphones ou les tablettes. Il s'agit aussi de la première étape du projet Vulcan, présenté lors de l'édition précédente de Lotusphere.

Le co-CEO du constructeur canadien RIM, Jim Balsillie, a tenu à présenter la disponibilité de ce framework sur la tablette maison, le Playbook. Les autres constructeurs ou éditeurs ne sont pas oubliés. La disponibilité sur iPhone et iPad, ainsi que l'interopérabilité avec Android et Symbian est également assurée pour l'application Lotus Live Notes Traveler.

Illustration : Séance de questions/réponses, de gauche à droite, Jim Balsillie, co-CEO de RIM, Alistair Rennie, General Manager de Lotus Software et Collaboration Solutions, Jeff Schick, Vice-Président de Social Computing Software, Kevin Canaugh, Vice-Président Messaging et Collaboration Software, et Larry Bowden, Vice-Président de l'activité Portail et Web Experience Software.

Crédit Photo: D.R. (...)

| < Les 10 documents précédents | Les 10 documents suivants > |