Flux RSS

108538 documents trouvés, affichage des résultats 2291 à 2300.

| < Les 10 documents précédents | Les 10 documents suivants > |

(03/10/2011 17:00:38)

Un iPhone 4S en octobre et un iPhone 5 en janvier

Selon des sources bien informées, les utilisateurs d'iPhone 4 vont devoir changer certains accessoires comme la coque s'ils veulent passer au 4S, qui sera annoncée le 4 octobre lors de la Keynote d'Apple, et commercialisée dans la foulée. L'iPhone 5 est quant à lui attendu pour janvier 2012. Il semblerait que certaines coques de l'actuel iPhone 4 ne pourront pas être utilisées avec le 4S, en raison de boutons latéraux dont l'emplacement a légèrement changé. Certaines coques seront quant à elles "universelles", puisque dotées d'un emplacement unique et plus large. L'iPhone 4S devrait comporter une autre nouveauté, plutôt gadget. La fameuse pomme, logo emblématique d'Apple, située au dos de l'appareil pourrait s'illuminer lors de la réception d'un appel ou d'un message.

Autres évolutions possibles de la gamme Apple : un iPad 3 plus fin que ses prédécesseurs et le très attendu iPhone 5 double coeurs disposant probablement d'un capteur photo arrière, placé au centre de l'appareil (il est actuellement à gauche). Ces derniers-nés de la famille Apple feraient leur apparition courant janvier 2012.

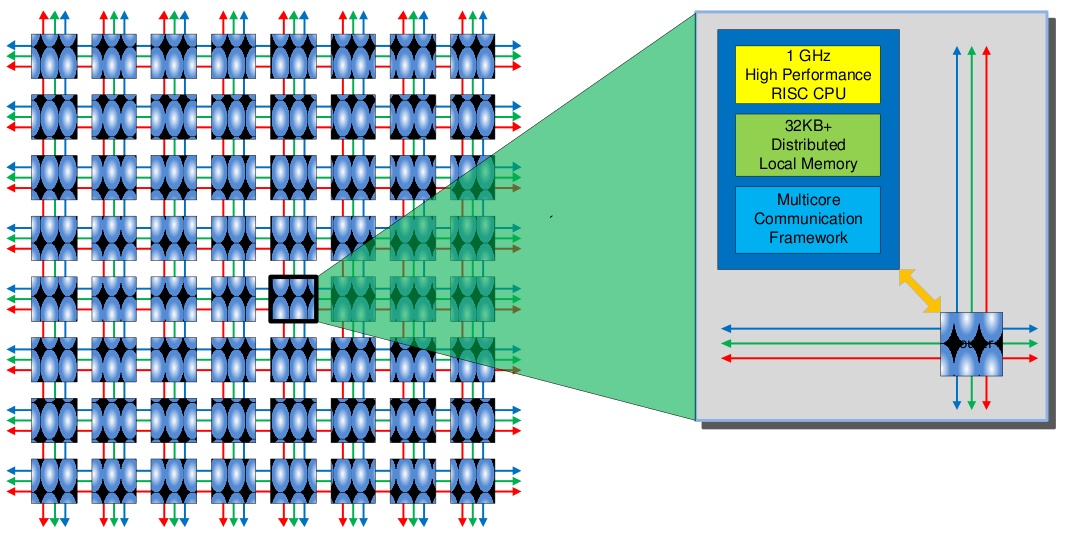

Une puce 64 coeurs pour tablettes et smartphones

Le fondeur Adapteva a dévoilé une puce « intégrant 64 coeurs et capable de fournir une puissance de 70 gigaflops pour une consommation de 1 watt, » comme l'a déclaré Andreas Olofsson, CEO de la firme. « Un watt peut représenter beaucoup d'énergie pour les smartphones, mais il est possible de réduire les performances et la consommation des noyaux pour accélérer des fonctions comme la reconnaissance gestuelle et la reconnaissance faciale, » a ajouté le CEO.

La puce n'est pas destinée à héberger un OS complet et vise plutôt le rôle de co-processeur pour supplanter le processeur principal dans certaines tâches. Par exemple, le maillage de l'Epiphany IV est optimal pour l'échange plus rapide des données, et ses noyaux parallèles disposés en carré offrent de multiples points de contact pour la réception et le transfert des données. Il est également possible de moduler le nombre de coeurs en fonction de la performance souhaitée, et les points de communication multiples sont adaptés pour résoudre les problèmes de bande passante. «Nous n'avons pas pour ambition de prendre des parts de marché à des fondeurs comme Intel ou ARM, mais nous essayons de proposer quelque chose de complémentaire », a déclaré Andreas Olofsson. Les ambitions de l'entreprise dans le secteur du mobile font suite à une première incursion dans le domaine des supercalculateurs où la puce a suscité un certain intérêt pour effectuer, par exemple, certains types de tâches dans des systèmes en grille (clusters de puissance) utilisés pour la modélisation de l'environnement.

Déjà un client intéressé par cette puce

A ce jour, l'entreprise, qui emploie cinq personnes, a déjà vendu sa licence à un fabricant, mais son CEO a refusé d'en dévoiler le nom. « La petite taille et les qualités basse énergie de l'Epiphany IV en font aussi un bon co-processeur pour les smartphones et tablettes, » a encore affirmé le CEO de Adapteva. L'entreprise espère vendre son composant sous licence à des fabricants de puces pour terminaux mobiles. « Leur accueil a été favorable, » a ajouté Andréas Olofsson. L'accélérateur pourrait tenir à l'intérieur d'un système-sur-une-puce, qui permet d'associer le processeur principal avec d'autres puces, comme c'est le cas pour les processeurs graphiques ou les circuits pour l'accélération vidéo. « Notre objectif est d'intégrer notre puce à la prochaine génération de smartphones et de tablettes, » a encore déclaré le CEO.

« L'Epiphany IV est construit autour d'un processeur RISC (Reduced Instruction Set Computing), » a expliqué Andréas Olofsson. À plein rendement, les coeurs de la puce d'Adapteva consomment jusqu'à 25 milliwatts. La puce prévue pour les smartphones et les tablettes pourra contenir jusqu'à 64 coeurs. Celle-ci sera fabriquée selon le processus de gravure à 28 nanomètres, donc plus fin que le modèle précédent, fabriqué à 65 nanomètres et annoncé plus tôt cette année. Cette dernière affiche 16 coeurs et consomme un peu moins de 1 watt. « La nouvelle version 64 coeurs de l'Epiphany IV sera disponible au premier trimestre de l'année prochaine, » a précisé le PDG. « La puce d'Adapteva n'est pas un processeur tous usages et diffère d'autres accélérateurs de performance, comme les processeurs graphiques par exemple, beaucoup plus gourmands en énergie, et utilisés pour certaines applications scientifiques et mathématiques, » a déclaré Nathan Brookwood, analyste principal chez Insight 64. La puce d'Adapteva coûtera sans doute aussi moins cher que les FPGA (Field-programmable Gate Array), ces unités reprogrammables conçues pour exécuter des tâches spécifiques telles que le traitement XML. « Le noyau de l'Epiphanie IV est minuscule», a déclaré l'analyste. « Même avec 64 coeurs, la puce reste toujours une petite puce. »

[[page]]

« Cependant, Adapteva trouvera davantage d'opportunités dans le domaine du calcul haute performance, car les supercalculateurs font de plus en plus appel à des accélérateurs pour booster les performances, » a estimé Nathan Brookwood. « Une puce Intel Xeon couplée avec une puce Epiphany IV pourrait surpasser un tas de processeurs Xeon, » a affirmé l'analyste. «Si un smartphone avait besoin de ce niveau de performance, ce serait intéressant. Mais pour l'instant, je ne pense pas que ce soit le cas, » a déclaré Nathan Brookwood.

Selon Andréas Olofsson, la puce Adapteva a peu d'intérêt pour les centres de calcul où dominent les serveurs intégrant des puces basées sur l'architecture x86. Si l'Epiphany sait travailler avec des puces Intel ou AMD, elle ne sait pas accélérer des applications écrites pour l'architecture x86. « Adapteva va continuer à chasser sur les terres de l'informatique haute performance où les superordinateurs peuvent profiter du parallélisme de l'Epiphany, » a déclaré le CEO d'Adapteva. La puce peut héberger des applications écrites selon le standard OpenCL, un ensemble d'outils de programmation qui servent à développer et à gérer l'exécution des tâches parallèles. Avec OpenCL, les programmeurs peuvent écrire du code et le déployer ensuite dans des environnements informatiques multiples. Apple, Nvidia, Intel et AMD font parti du grand nombre d'entreprises qui supportent l'OpenCL. « Pour répondre aux besoins du calcul haute performance, la puce Epiphany IV pourrait contenir jusqu'à 4 096 coeurs, » a déclaré le CEO d'Adapteva. « Ce n'est pas de la science-fiction. Nous pouvons le faire. Il suffit juste qu'un client nous demande de la concevoir», a ajouté Andréas Olofsson.

(...)(03/10/2011 14:38:48)Une faille de sécurité dans les smartphones HTC sous Android

Des chercheurs en sécurité ont découvert une faille dans plusieurs modèles de smartphones Android HTC qui via une application et un accès à Internet procurerait une mine d'informations sur le téléphone, y compris les adresses e-mail, les données de géolocalisation, les numéros de téléphone et les SMS.

Les modèles de téléphone concernés par cette faille sont les EVO 3D, EVO 4G, Thunderbolt, et probablement la gamme Sensation. Les chercheurs, Trevor Eckhart, Artem Russakouskii, et Justin Case, ont alerté le constructeur le 24 septembre dernier, mais celui-ci n'a pas donné suite. Ils ont donc décidé de rendre public la vulnérabilité.

La faille provient des modifications réalisées par HTC sur les versions du système d'exploitation Android intégrées aux modèles EVO et Thunderbolt et plus exactement à l'ajout d'un outil d'enregistrement, HTClogger. Ces changements donnent la possibilité à toute application qui se connecte à Internet (avec permission) d'avoir accès à une pléthore d'informations sensibles sur l'appareil (les adresses e-mail, les données de géolocalisation, les numéros de téléphone et les SMS). De plus, elle peut également transmettre des données glanées sur le web à votre insu.

« Normalement, les applications vous demandent de vous connecter uniquement pour des requêtes spécifique, donc lorsque vous installez un jeu acheté sur la place de marché Android et que vous autorisez l'accés à Internet (pour soumettre les scores en ligne, par exemple ), vous ne vous attendez pas à lire votre journal d'appel ou la liste de vos e-mails », explique Artem Russakouskii. Il compare cette faille, à la personne qui laisse les clés de sa maison sous le paillasson et pense que personne ne les trouvera.

Une autre application jugée suspecte

En plus de l'outil d'enregistrement, note le chercheur, HTC a également modifié Android avec l'ajout d'une application appelée androidvncserver.apk. Ce programme, qui est conçu pour donner aux tiers un accès distant au téléphone, paraît de prime abord anodin, mais les chercheurs la trouvent « suspecte ». « L'application n'a pas démarré par défaut, mais qui sait ce qui peut la déclencher et potentiellement accéder à votre téléphone à distance ? » s'interrogent les chercheurs.

Selon Trevor Eckhart, il n'existe aucun moyen de corriger cette faille sans jailbreaker les smartphones ce qui annule la garantie. Si vous ne voulez pas pirater l'OS du téléphone, vous pouvez supprimer l'application incriminée, htcloggers.apk, qui se trouve dans / system / app /.

Bruno Mettling : « L'amélioration des conditions de travail est l'une des priorités de France Télécom. »

Le Monde Informatique : Quels sont les outils et process qui ont permis à France Télécom de gagner des points sur le sujet qualité de vie au travail ?

Bruno Mettling :L'amélioration des conditions de travail est l'une des priorités du contrat social. Cela s'est traduit notamment par des travaux importants de réaménagement des locaux avec un budget de 10 M€ et la création de 270 lieux de convivialité par exemple.

(...)

Chrome, identifié comme malware, a été supprimé par Windows

« Voilà certainement une bonne méthode pour gagner la guerre des navigateurs ! » a déclaré Andrew Storms, directeur de la sécurité chez nCircle Security. Ce clin d'oeil rappelle la bataille que mène Microsoft contre les autres éditeurs de navigateur Internet pour imposer Internet Explorer. Selon les estimations réalisées par un cabinet d'étude qui mesure l'usage des navigateurs sur le web, et donc les parts de marché détenues par chacun, d'ici la fin de l'année, Chrome devrait dépasser Mozilla Firefox et ravir la seconde place sur le podium des navigateurs les plus populaires. Si bien que Google et Microsoft se retrouvent en concurrence pour la première place.

Google a informé les utilisateurs de Chrome que Microsoft avait marqué son navigateur comme malware. Les utilisateurs de Chrome ont commencé à signaler ce pistage du navigateur vendredi matin dans un fil de discussion qui a rapidement pris de l'ampleur sur le forum du support technique de Google. « Ce matin, après avoir démarré mon PC, une fenêtre d'alerte Windows est apparue, signalant qu'un problème de sécurité devait être résolu sur la machine », a déclaré un utilisateur identifié par le pseudo « chasd harris » dans le premier message du fil de discussion. « Le bouton Détails m'a permis de voir que le fichier coupable était « PWS: Win32/Zbot ». J'ai donc cliqué sur le bouton Supprimer. Mais au redémarrage de mon PC, Chrome avait disparu. Il avait été supprimé ou désinstallé. » D'autres témoignages faisaient état d'un comportement similaire sur leur PC protégé par Microsoft Security Essentials - un logiciel antivirus grand public gratuit pour Windows - ou par Forefront, un antivirus plutôt réservé au monde de l'entreprise.

3 000 utilisateurs ont perdu Chrome

À 10 heures du matin vendredi, sois trois heures environ après les premiers témoignages d'utilisateurs sur le forum de Google, Microsoft livrait un fichier de définition mis à jour. Plusieurs blogueurs, dont Ryan Naraine et Ed Bott de ZDNet, avaient également signalé le problème tôt vendredi. Microsoft a reconnu sa méprise, et a indiqué qu'environ 3 000 utilisateurs avaient été concernés par ce problème. « Nous avons constaté que le fichier PWS: Win32/Zbot était mal identifié, provoquant sur certains PC le blocage de Google Chrome, voire sa suppression, » a déclaré Microsoft dans un communiqué publié sur la page Facebook de son centre de recherche de logiciels malveillants. « Le problème a déjà été résolu, mais environ 3 000 clients ont été touchés, » a reconnu Microsoft dans son communiqué qui invite également les utilisateurs à mettre à jour Security Essentials avec le nouveau fichier de définition, puis à réinstaller Chrome.

De son côté, Google a plaqué en haut des pages de son site de support technique une bannière rouge qui prévient : « Attention Alerte : Google Chrome est reconnu comme malware par les logiciels de sécurité de Microsoft. » En effet, Chrome est identifié à un Zbot, plus connu sous le nom de Zeus, un cheval de Troie au service d'un grand botnet spécialisé dans le piratage de coordonnées bancaires en ligne, et utilisé ensuite par les cyber criminels pour siphonner de l'argent de comptes bancaires.

[[page]]

Microsoft n'est pas le premier fabricant de logiciels de sécurité à commettre des bourdes de ce type. Les trois plus grands éditeurs d'antivirus au niveau mondial - Symantec, McAfee et Trend Micro - ont déjà émis dans le passé des fichiers de définitions incorrects, causant parfois de bien plus grands dégâts. Ainsi, en avril 2010, une mise à jour de l'antivirus McAfee a bloqué un nombre inconnu de PC d'entreprises dans le monde entier. Il avait isolé par erreur un fichier essentiel du système d'exploitation Windows XP.

Parmi les utilisateurs ayant supprimé Chrome par erreur en acceptant l'invite de Security Essentials, certains ont déclaré que leurs signets avaient également été éliminés et qu'ils n'avaient pas été restaurés après la réinstallation de Chrome, ce qui n'a pas été le cas pour tout le monde. Pour mieux comprendre ce qui se passait, nos confrères de Computer World ont reproduit la manip en demandant à l'antivirus Security Essentials de supprimer manuellement le ficher « chrome.exe ». En premier lieu, les testeurs disent avoir eu du mal à réinstaller Chrome sous Windows 7 en utilisant Internet Explorer pour télécharger le navigateur de Google. Pour y parvenir, ils ont du désinstaller les fichiers restants de Chrome et utiliser Firefox pour télécharger et enregistrer le fichier d'installation de Chrome. Ils sont ensuite parvenus à restaurer le navigateur de Google sur leur ordinateur et dans leur cas, à récupérer les anciens signets de Chrome. Pour l'instant, Microsoft n'a pas donné de réponse pour dire si la suppression des signets de Chrome par Security Essentials était définitive ou non, comme ont pu le constater certains utilisateurs.

(...)(03/10/2011 12:17:12)Le chinois Alibaba aimerait s'offrir Yahoo

Jack Ma, le PDG du géant chinois du commerce en ligne Alibaba s'est dit « très intéressé » par l'éventuel rachat du portail Internet Yahoo qui est le principal actionnaire du groupe marchand, avec 40,5% de son capital. John W. Spelich, vice-président des affaires internationales d'Alibaba a confirmé que le dirigeant avait fait des déclarations en ce sens lors d'une d'une conférence organisée à l'université de Stanford. « En réponse aux questions des médias quant à savoir s'il était intéressé pour acquérir la totalité de Yahoo, Jack Ma a répondu qu'il l'était », a t-il déclaré ce matin par email.

L'ex patronne de Yahoo, Carol Bartz, avait été brutalement congédiée de l'entreprise le 6 septembre dernier et remplacée par Tim Morse, désigné PDG par intérim. Le conseil d'administration avait alors déclaré qu'il envisageait de recruter un directeur général permanent et qu'il allait s'appuyer sur les services d'un cabinet de recrutement pour l'aider à identifier des candidats susceptibles d'assurer le poste aussi rapidement que possible.

Alipay cédée à Jack Ma

Le portail américain a notamment reproché à Carol Bartz, outre son incapacité à redresser l'entreprise, d'avoir entretenu des relations difficiles avec le groupe Alibaba, qui a géré la marque et les services du site en Chine depuis 2005. Il a déclaré avoir été pris par surprise en découvrant qu'Alibaba avait cédé sa filiale de paiement en ligne, Alipay, à une entreprise chinoise contrôlée par Jack Ma.

Les porte-parole d'Alibaba ont répliqué en affirmant que Carol Bartz et d'autres étaient pleinement conscients du transfert d'Alipay, ce qui permettait de répondre aux nouvelles réglementations chinoises. Un accord a finalement été conclu à la fin du mois de juillet sur ce que Yahoo et d'autres investisseurs ont considéré comme « une juste compensation pour la perte de la valeur de la cession d'Alipay ».

Jack Ma a également fait savoir qu'il avait précédemment émis le souhait d' acquérir la participation de Yahoo dans Alibaba, opération qu'il est en mesure de réaliser s'il s'offre l'entreprise américaine. Les fonds privés sont cependant inquiets des implications pour les utilisateurs de Yahoo si l'entreprise passe sous contrôle chinois, indique le quotidien économique Financial Times.

Le groupe Alibaba gère le site de e-commerce Alibaba.com, dont les titres sont négociables depuis 2007 à la bourse de Hong Kong. Il contrôle également Taobao, principal site web de vente en ligne en Chine, utilisé par plus de sept millions de Chinois, qui revendique 400 milliards de Yuans en termes de transactions. Celui-ci a été scindé en trois sociétés distinctes en juin dernier, afin de mieux viser les marchés cibles.

Illustration: Jack Ma, PDG d'Alibaba. Crédit photo : IDG News Service

(...)

LMI 1er site IT pro en août selon l'OJD !

C'est officiel : l'OJD vient de publier son classement des audiences certifiées du mois d'août et LeMondeInformatique.fr a connu la plus forte progression en visites toutes catégories confondues des sites BtB. Une fois n'est pas coutume nous nous permettons de partager cette bonne nouvelle avec vous. Merci donc à tous nos lecteurs et continuez à nous envoyer vos commentaires et vos remarques pour nous aider à poursuivre la transformation du site du Monde Informatique.

Le groupe IT News Info, éditeur du Monde Informatique, de Distributique et de CIO, est toujours le seul groupe média IT Pro à disposer d'audiences certifiées et contrôlées.

Pour consulter les résultats de l'OJD : http://www.ojd-internet.com/chiffres-internet/

(...)(03/10/2011 10:48:20)

Amazon pressenti pour racheter webOS

Et si Amazon rachetait Palm et son système d'exploitation mobile webOS, c'est ce qu'indique un site américain VentureBeat. Ce dernier, qui affirme s'appuyer sur une source bien placée, note aussi que l'ancien CEO de Palm Jon Rubinstein - désormais chez HP - fait partie depuis l'an dernier du conseil d'administration d'Amazon et qu'il a déjà mentionné durant l'été qu'Amazon serait un magnifique partenaire.

Pourquoi HP voudrait vendre webOS

Après l'échec du lancement de ses tablettes TouchPad, HP a annoncé qu'elle n'allait plus fabriquer de terminaux mobiles équipés de webOS. Dès lors, l'hypothèse d'une vente de Palm semble probable afin de récupérer une partie des 1,2 milliard de dollars déboursés au printemps 2010 pour son rachat. Mardi dernier, lors d'une rencontre avec la presse, les responsables de HP Suisse romande expliquaient toutefois que webOS restait intéressant pour la firme, tant pour des raisons de brevets, que pour équiper d'autres appareils, par exemple des imprimantes.

Pourquoi Amazon voudrait acheter WebOS

Même si HP souhaite se défaire de webOS, le système ne devrait pas intéresser grand monde. Pour les fabricants de smartphones, il semble en effet plus judicieux de profiter de l'échelle des écosystèmes Android et bientôt Windows Phone, plutôt que de lancer des appareils avec un OS alternatif. Selon VentureBeat, le rachat de webOS permettrait en revanche à Amazon de s'affranchir plus complètement d'Android, qu'elle a passablement modifié dans ses nouvelles tablettes, et de concevoir un système parfaitement adapté à ses besoins.

ICTjournal.ch

Tablettes et smartphones percent en entreprise selon Markess

Smartphone et tablettes font, ces temps-ci, une entrée fracassante dans le monde de l'entreprise selon la dernière étude du cabinet Markess International. Ce cabinet s'est intéressé à ces terminaux lorsqu'ils sont achetés par les entreprises pour des usages professionnels internes. L'usage professionnel des équipements personnels n'est donc pas inclus dans cette étude.

Selon Markess International, 6% des actifs employaient un smartphone professionnel en 2010 contre 11% en 2011, le chiffre devant selon ses prévisions atteindre 16,9% en 2012 et 23% en 2013. Côté tablettes, le décollage en est évidemment davantage aux prémices : aucun utilisateur ne pouvait être recensé en 2010 et 0,1% des actifs en 2011. Markess International attend 0,3% d'actifs utilisateurs en 2012 et 1,2% en 2013. 47% des répondants privilégient le smartphone, 20% ne privilégient ni l'un ni l'autre et envisagent autant les deux, 23% privilégiant au contraire la tablette.

Selon Econocom, qui lance ces jours-ci une offre baptisée Everpad allant dans ce sens, les tablettes devraient de plus en plus être louées sous forme de service intégrant le déploiement, l'entretien, la gestion de parc, etc. et éventuellement les abonnements télécoms. Ceci dit, le coût des abonnements 3G, selon la même source, semble être considéré comme prohibitif et les tablettes seraient davantage utilisées avec le WiFi, le plus souvent gratuit.

La mobilité pour être efficace

Les motivations pour adopter ces nouveaux outils relèvent avant tout de la recherche d'efficacité. En tout premier lieu, il s'agit de l'efficacité opérationnelle brute (57% des répondants la cite parmi 24 items suggérés). Celle-ci est complétée par un accès permanent au système d'information (45%), avec l'accélération des tâches induites (42%), une plus grande collaboration (39%) et l'amélioration de la productivité (38%), du service rendu (40%) comme de la satisfaction client (36%). L'amélioration de l'image de l'entreprise (42%) reste aussi bien présente.

Mais, assez curieusement, l'outil demeure dans les faits très statutaire. Les premiers utilisateurs sont ainsi les dirigeants et membres du comité de direction : 64% sont équipés comme 53% pour les top managers. Les commerciaux itinérants, a priori directement concernés, ne le sont qu'à hauteur de 48% et les personnels d'inspection/réparation/contrôle à 23%.

La bureautique avant les applications métier

Les applications les plus recherchées sont avant tout les basiques bureautiques : messagerie, agenda partagé, consultation de documents (rapports, présentations, etc. Plus de 50% des répondants à chaque item)... L'accès aux applications métiers, y compris les PGI, est bien moins recherché (environ 40% selon chaque applicatif précis).

Les facteurs clés de succès d'un déploiement de smartphones ou de tablettes relèvent avant tout de l'ergonomie et de la simplicité d'usage. Implication du top management et intégration à l'existant, classiques dans chaque projet structurant, sont également cités. La problématique de la sécurité est, quant à elle, perçu comme un vrai frein.

Disque et Silice développe son activité stockage avec IDS Box

Le VAD alsacien Disques et Silice a lancé une activité de constructeur en 2007 avec l'IDS Box, un système de sauvegarde avec une box dans l'entreprise, l'autre à l'extérieur. Une offre destinée au marché des TPE et PME. Elle va être considérablement développée et bientôt filialisée. Disques et Silice propose en effet à ses 400 revendeurs une nouvelle offre dans la gamme IDS Box. Cette offre devrait lui permettre de passer à un millier de partenaires d'ici un an.

Disques et Silice va également innover en faisant appel à Grenke Lease comme financeur. Cette société de leasing, également basée en Alsace, offre des possibilités de petits financements pour les clients TPE-PME visés par Disques et Silice.

Cet automne, Disques et Silice lance donc plusieurs offres. D'abord, l'IDS V Box qui se charge sur le PC ou sur les serveurs de l'entreprise. Elle fonctionne avec une prise USB, c'est un modèle d'entrée de gamme. L'IDS Box integrator, elle, vise à remplacer le lecteur à deux bandes. Quant à la virtual IDS box, elle propose une box virtuelle chez le client et un serveur virtuel, l'hébergement étant chez Axynet. En cas de problème, le serveur virtuel récupère la dernière image enregistrée et restaure les données.

Disques et Silice prépare également des IDS Box V3 pour l'année prochaine.

| < Les 10 documents précédents | Les 10 documents suivants > |