Flux RSS

108538 documents trouvés, affichage des résultats 2351 à 2360.

| < Les 10 documents précédents | Les 10 documents suivants > |

(28/09/2011 16:03:39)

Divalto réinvente son offre ERP, de la PME à la grande entreprise

Avec détermination, l'éditeur français Divalto creuse son sillon sans faillir depuis près de trente ans sur le marché des solutions de gestion, avec un modèle entièrement indirect. Sa base installée compte 11 000 clients. Longtemps gagnés en PME, ces derniers sont de plus en plus souvent de grandes entreprises, comme Soprema, par exemple, un spécialiste de l'étanchéité. « Pendant dix ans, nous avons réalisé une croissance continue, y compris pendant les années les plus difficiles et Divalto n'a cessé de monter en gamme », a rappelé hier Thierry Meynlé (en photo), président du directoire, en annonçant une progression de 36% de ses ventes de licences, entre janvier et août 2011, et un chiffre d'affaires en hausse d'environ 25% sur la même période. « Notre stratégie pour les années à venir : être présent sur tous les marchés ». Si l'éditeur table sur un chiffre d'affaires de 14 millions d'euros en 2011, son écosystème génère environ 100 millions d'euros.

Cinq ans de réflexion

Depuis sa création, cette société familiale n'a jamais craint de se réinventer, à coups de ruptures, tout en prenant garde de ménager ses clients. Née Interlogiciel en 1982, en Alsace, elle a changé d'offre, de nom, de structure capitalistique, de dirigeant, et procédé à des croissances externes (dont Idylis, l'un des pionniers des logiciels de gestion dans le cloud en France). Cette fois, Divalto met le cap sur la décennie qui s'ouvre, à l'issue de cinq années d'investissement en R&D. Le catalogue comprend maintenant trois produits, dont une offre cloud, Idylis, et deux ERP multi-OS et multi-base : Divalto Infinity, successeur de l'actuel ERP, destiné aux entreprises de taille moyenne à grande, et Divalto Izy, une version standard à faible paramétrage pour les PME.

Thierry Meynlé considère que, jusqu'à présent, le choix d'installer Divalto avait été davantage « motivé par la raison que par le coeur ». La volonté de créer un produit séduisant a donc guidé les développements. « Nous avons travaillé avec des designers et sommes passés à un modèle de R&D plus collaboratif. Aujourd'hui, nous sommes très à l'écoute des experts de nos produits ». L'éditeur dit en totaliser 1 300 sur l'ensemble de ses partenaires. Exit l'interface Win 32, place à C# et WPF (Windows Presentation Foundation) pour créer des interfaces graphiques « fluides ». Apparition de fonctions avancées de recherche avec Power Search pour retrouver tout type d'informations dans l'ERP et les documents associés, aussi simplement qu'on le ferait avec un moteur sur le web. Du côté fonctionnel, Divalto annonce également de nombreux enrichissements : un portail collaboratif qui repose sur l'offre VDoc, un moteur d'ordonnancement « powered by Preactor » (inclus en standard sur Infinity Production), des passerelles vers Solidworks sur la partie gestion de production, grâce à un accord avec Axemble. Mais aussi, un outil d'ETL maison s'appuyant sur la technologie SQL Server de Microsoft pour les applications décisionnelles.

Un million d'euros pour une version illimitée

Hors les efforts de la R&D interne, mise en commun avec celle d'Idylis, ces nouvelles offres ont nécessité des apports externes. « Nous avons acheté de la technologie et des composants », a précisé Thierry Meynlé, notamment pour le Power Search mais aussi, par exemple, pour la gestion de trésorerie. L'ERP Divalto Infinity dispose aussi de capacités tactiles pour permettre de travailler à partir d'une tablette numérique comme l'iPad, par exemple pour saisir les commandes. « Les demandes autour des applications tactiles pour l'instant se font clairement autour du CRM et du décisionnel », admet Vincent Laurain, directeur Prospective Produits de la société.

[[page]]

La tarification annoncée par l'éditeur pour ses licences n'est pas la moindre des surprises. La version xBS de Divalto Infinity est proposée à 12 000 euros par site dans sa version négoce, à partir de 20 postes. Quant à la version haut de gamme, Platinium, qui s'adresse aux grandes entreprises, elle est tarifée à 1 million d'euros pour l'ensemble des modules, avec un nombre illimité d'utilisateurs. Cette évolution dans la segmentation de l'offre va aussi conduire l'éditeur à faire évoluer son réseau de revendeurs avec des profils de compétences propres à accompagner les grandes entreprises.

Fin de parcours pour la base Harmony

Divalto se projette aussi à l'international. Il vient d'ouvrir une filiale à Montréal, pour accompagner son grand client Soprema et pour aborder dans la foulée le marché nord-américain. « Nous avons déjà 300 clients dont le siège social est situé hors de France », indique Thierry Meynlé.

Cette évolution de l'offre ne va pas sans un abandon qui devrait en chagriner plus d'un. L'éditeur annonce l'arrêt de sa base de données propriétaire, Harmony, qui présentait l'avantage de ne plus rien coûter. Plus de la moitié des clients de Divalto l'exploitent toujours. Mais impossible de tirer profit des nouvelles fonctions d'interactivité et de collaboration en ne passant pas à des technologies de nouvelle génération, avancent les dirigeants. Un plan de migration devrait débuter en 2012 pour accompagner les utilisateurs vers une autre base sur deux à trois ans. L'éditeur pense que la transition va surtout profiter à SQL Server (le coût du passage est évalué à 150 euros par utilisateur), les autres bases élues pouvant être Oracle et DB2. A terme, 80% des clients devraient exploiter SQL Server, 10% Oracle et 10% DB2, estime Thierry Meynlé.

Illustration : Thierry Meynlé, président du directoire de Divalto (crédit : D.R.)

Intel tue Meego pour lancer Tizen avec Samsung

Alors que Google est empêtré dans un procès intenté par Oracle pour l'utilisation illicite de la plate-forme Java dans Android, Intel et Samsung ont décidé de s'associer pour concevoir un système d'exploitation mobile Open Source. Baptisé Tizen, cette plate-forme remplacera Meego, l'OS développé par Intel et Nokia, lui-même héritier de Maemo, et succèdera dans le même temps à LiMo, l'OS libre conçu par Samsung. Le projet Tizen sera hébergé à la Fondation Linux. Il sera équipé d' un système d'exploitation exploitant le standard HTML5 et l'environnement de développement web de la WAC ( Wholesale Applications Community ), ce qui permettra de créer des applications pouvant fonctionner sur n'importe quel type de terminal : smartphones, tablettes, téléviseurs reliés à Internet, netbooks, et automobiles connectées. Pour ceux qui utilisent du code natif dans leurs applications, le SDK Tizen comprendra un kit de développement.

Loin de partir de zéro, Tizen s'appuiera sur les points forts de LiMo et de MeeGo. Pour sortir de son impasse sur le marché des smartphones, Intel a donc fait appel au principal constructeur coréen et collaborera avec ses derniers partenaires pour les aider à effectuer la transition de Meego vers Tizen. La version initiale de la plate-forme est attendue pour le premier semestre de 2012 et les premiers appareils qui en seront équipés feront leur entrée sur le marché dans le milieu de l'année prochaine. Le succès de cette plate-forme dépendra toutefois de l'accueil des développeurs qui fourniront les applications désormais indispensable pour lutter contre les bulldozers iOS et Android.

Rappelons que Samsung a développé Bada, un OS maison lui aussi basé sur Linux pour ses smartphones d'entrée de gamme et utilise également Android, Windows Phone et très bientôt Windows 8 pour ses terminaux mobiles. De son côté Nokia fait un baroud d'honneur en annonçant son premier smartphone sous Meego avant de plier armes et bagages vers la plate-forme Windows Mobile de Microsoft. Les premiers smartphones finlando-américain sont attendus juste avant noël.

Illustration principale : Prototype de smartphone Meego présenté par Intel et Nokia l'an dernier. Crédit D.R. (...)

IBM et 4 fondeurs engagent 4,4 milliards de dollars pour créer les puces de demain

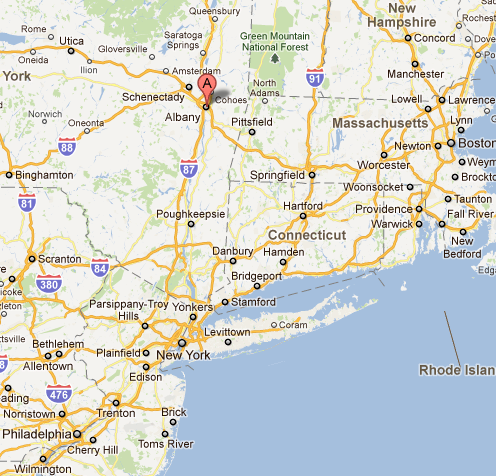

Cinq fabricants de puces (Intel, IBM, Samsung Electronics, GlobalFoundries et Taiwan Semiconductor Manufacturing Co), regroupés dans un consortium baptisé Global 450, vont investir 4,4 milliards de dollars en recherche et développement dans l'État de New York au cours des cinq prochaines années, pour développer des technologies capables de graver des galettes de silicium (des wafers) de 450 millimètres, a déclaré le gouverneur de l'État Andrew M.Cuomo. Dans un discours webdiffusé, ce dernier a expliqué que cet investissement dans l'état de New York était en concurrence avec d'autres endroits dans le monde entier.

Déjà fortement implanté dans cette région, IBM s'est engagé à investir 3,6 milliards de dollars au total pour développer les prochaines générations de processeurs en technologie de gravure 22 et 14 nanomètres, a déclaré John Kelly, directeur d'IBM Research. Depuis 2000, IBM a engagé plus de 10 milliards de dollars dans l'état de New York, son plus gros investissement dans le monde entier, a déclaré John Kelly. Big Blue possède en effet de nombreux centres de recherche dans la région.

Une maitrise technologique cruciale

Le passage de 300 à 450 mm pour les galettes de silicium exigera un effort sans précédent dans l'industrie et la collaboration de principaux fondeurs de puces. Le projet New York est critique pour le nouveau consortium a déclaré Brian Krzanich, directeur général en charge de la fabrication et de l'approvisionnement chez Intel. Le fondeur de Santa Clara travaille déjà sur des fabs capables de produire des wafers de 450mm et compte sur les résultats issus des investissements consentis dans l'état de New York pour mettre en production ses futures usines dans la seconde moitié de la décennie. Intel a également décidé d'établir son centre 450 mm sur la côte Est à Albany pour renforcer sa participation au projet.

Cliquer sur l'image pour l'agrandir

Cet investissement conséquent permettra de conserver et de créer 6 900 emplois dans l'État de New York, dont 2 500 dans les nouvelles technologies, selon un communiqué publié par le bureau de presse du gouverneur. Aucune entreprise privée ne recevra de fonds publics dans le cadre de l'accord. Pour soutenir le projet, l'État de New York va investir 400 millions de dollars dans l'Université de New York (SUNY) et plus précisément dans le Collège des nanomatériaux et des sciences d'ingénierie (CNSE) à Albany. Les investissements de l'État dans le CNSE seront effectués sur une période de cinq ans.

Illustration principale : Wafer d'un diamètre de 300 mm, crédit photo Intel

(...)(28/09/2011 12:22:26)Etude Apec : 71% des jeunes diplômés de 2010 ont trouvé un emploi

Après une année 2010 difficile, l'emploi des jeunes diplômés issus de la filière IT est à nouveau sur une tendance favorable. C'est en effet dans les disciplines à forte dominante technologique que le taux d'accès au premier emploi a le plus progressé, révèle une enquête publiée par l'Apec. Dans l'informatique, les télécommunications, et les technologies multimédia, il a gagné 18 points par rapport à la promotion de 2009 pour atteindre 71%.

L'influence de la nature et du niveau du diplôme ne se dément pas. Les mieux lotis sont les titulaires d'un diplôme d'ingénieur : 78% sont en poste (+14 points par rapport à 2010). Inversement, les universitaires ont le taux d'emploi le moins fort (65%) et la moins forte progression (+6%). Quant au niveau de diplôme, le taux d'emploi augmente au fur et à mesure qu'il s'élève, de 58% pour les Bac + 4 à 70% pour les Bac + 5 et 80% pour les Bac + 6 ou plus.

Comme pour la promotion précédente, les durées de recherche les plus courtes s'observent chez les jeunes diplômés de 2010 Parmi ceux qui ont déjà occupé un premier emploi, un peu plus de 8 sur 10 l'ont trouvé en 3 mois ou moins (contre 4 mois l'an passé). En moyenne, la recherche du premier emploi a duré 2 mois. Dans l'informatique, le stage reste un moyen efficace pour décrocher une première mission. 94% des jeunes diplômés de la filière IT sont entrés sur le marché du travail par ce biais.

Les salaires revus à la hausse

Outre l'amélioration du taux d'accès à l'emploi, la proportion des contrats à durée indéterminée, qui avait chuté en 2010, a retrouvé son niveau de 2009. Dans l'informatique, les télécommunications et les technologies multimédia, 89% des jeunes diplômés sont en CDI.

Enfin, plusieurs catégories de jeunes diplômés, en particulier ceux issus des écoles d'ingénieurs ont vu leur rémunération augmenter. Dans l'informatique, les télécoms et les technologies multimédia, le salaire moyen des jeunes de la promotion 2010 s'élève à 32 500 euros (contre 31 400 euros pour la promotion de 2009). Quant à la part de ceux qui bénéficient du statut de cadre, elle se maintient solidement (90%). En conséquence, on assiste à une hausse de la satisfaction des jeunes diplômés par rapport à l'emploi qu'ils occupent (91% de satisfaits, soit +4 points).

(...)

Une solution IBM pour gérer les places de parking dans les villes

« Les systèmes de gestion des villes sur les capacités de stationnement sont assez inefficaces », a déclaré Vinodh Swaminathan, directeur des systèmes de transport intelligents d'IBM. « Pensez à une place de stationnement comme un actif fiscal. Avec la possibilité d'analyser ces actifs, nous pouvons les gérer beaucoup plus efficacement » précise le dirigeant. En collaboration avec Streetline, société basée à San Francisco, qui propose des capteurs de distance, IBM a donc créé une plateforme. Les capteurs sont capables de déterminer si un espace de stationnement est occupé par une voiture. IBM fournit le logiciel d'analyse via un service cloud, qui agrège les données des capteurs pour comprendre comment les places de parking d'une ville sont utilisées au cours du temps.

Pour cette offre baptisée Smarter Parking Starter Kit, Streetline va intégrer deux capteurs pour chaque espace de stationnement. Le premier déterminera si une voiture occupe la place et le second lira le compteur, pour savoir si l'automobiliste a payé et pour combien de temps il reste au compteur. Les données collectées sont transmises à travers un réseau mesh sans fil. IBM utilise son logiciel de BI Cognos, pour analyser les données et générer des rapports et des statistiques visibles sur un tableau de bord et mis à disposition des autorités publiques. Big Blue a déjà intégré des rapports pré-définis, comme les recettes des parkings, l'efficacité opérationnelle des compteurs, calcul du temps d'occupation des places de parking ou cartographie des zones où les stationnements sont le plus utilisés. Les villes peuvent développer leur propre analyse en utilisant ces données. Ils pourraient ainsi optimiser les recettes des places de parking en appliquant une politique tarifaire plus adaptée. Ils peuvent anticiper la demande pour les places de parking et fournir des alternatives à proximité. Un tel système pourrait rendre les villes plus agréables pour les utilisateurs et les touristes.

A l'attention des automobilistes aussi.

Vinodh Swaminathan n'a pas révélé de prix pour le kit Starter Smarter parking, mais il se dit prêt à négocier les tarifs avec les villes qui souhaitent adopter ce système. Il a indiqué que ce programme fait gagner de l'argent aux villes grâce à la surveillance et la gestion de leurs espaces de stationnement. Plus tard, ce système pourrait aussi fournir des services plus avancés, comme la possibilité pour les utilisateurs d'étendre la durée de stationnement grâce à une application pour smartphone.

Côté automobiliste, ils peuvent bénéficier des données de Streetline via une application gratuite, appelée Parker, pour iOS et Android. Ce programme permet d'alerter le conducteur d'une place libre à proximité. (...)

Conseil IT : devenue indépendante, DNV IT GS se renomme Inspearit

Basée à Paris, la division spécialisée en conseil informatique du groupe norvégien DNV (Der Norske Veritas) a été reprise cet été par ses managers, en association avec BNP Paribas Private Equity. Désormais indépendante, elle s'est rebaptisée. Sous le nom d'Inspearit, la société conserve la même équipe dirigeante et le même métier. Elle aide les grandes entreprises à gérer les risques informatiques liés à leur système d'information, « en améliorant l'efficacité et la prévisibilité de leurs processus et logiciels ».

L'expertise d'Inspearit porte sur l'évaluation des architectures IT, mais aussi sur la transition vers les technologies Agile et Lean et sur la gestion de la chaîne décisionnelle. Annie Combelles, présidente du directoire, indique que l'indépendance acquise va permettre à Inspearit de développer ses offres de formation et son centre d'excellence Agile et Lean nouvellement créé.

La société de conseil intervient dans les secteurs des services financiers, des télécommunications, de la défense, de l'aérospatiale, de l'automobile et du secteur public. Elle y compte des clients comme Alcatel, Allianz, Axa, BNP Paribas, EADS, Finmeccanica, ING, Rabobank ou, encore, Thalès. Ses équipes rassemblent 170 consultants, ingénieurs et formateurs dans les principaux pays européens, ainsi qu'en Asie, notamment en Chine et à Singapour.

Illustration : Annie Combelles, présidente du directoire d'inspearit (crédit : D.R.) (...)

Des pirates cachent leurs attaques dans de faux courriels d'imprimante

Les hackers ont trouvé une nouvelle ruse pour tromper les utilisateurs et les inciter à ouvrir des pièces jointes malveillantes : leur envoyer des messages mails qui ont l'air de venir des imprimantes multifonctions de leur environnement de travail familier. En effet, de nombreuses imprimantes sont aujourd'hui capables d'envoyer des documents numérisés. « C'est une nouvelle tactique d'attaque que nous n'avions pas repéré jusqu'à présent », explique Paul Wood, analyste senior en intelligence informatique chez Symantec.cloud, une branche de service de messagerie et de sécurité Internet au sien de l'entreprise de sécurité.

Invariablement, ces courriels contiennent une sorte de cheval de Troie qui peut être utilisé pour télécharger d'autres malwares ou voler des documents sur l'ordinateur visé. Dans son rapport mensuel « Symantec Intelligence Report » publié hier, l'entreprise donne quelques exemples de courriels repérés récemment. À première vue, les emails ne suscitent pas la méfiance, affichant dans la rubrique objet un banal « Fwd : Document numérisé envoyé par HP Officejet ». Dans le courriel on peut lire aussi que « le document joint a été numérisé et envoyé à partir d'une imprimante Hewlett-Packard HP Officejet 05701J. » Celui-ci est signé « Envoyé par Morton. »

Un courriel qui à l'air d'être interne à l'entreprise

Comme le fait remarquer Paul Wood, pour tromper sur l'expéditeur, les scammmers ou escrocs s'arrangent en général pour que le courriel comporte le même nom de domaine que celui du destinataire. Certains des messages récupérés par Symantec semblent, si l'on n'y regarde pas de trop près, provenir de la messagerie interne de l'entreprise. Ce qui augmente la probabilité de faire ouvrir la pièce jointe par la personne recevant le message. Ce qui est étrange, c'est que celle-ci se présente sous forme de fichier « .zip ». Or, selon le chercheur, la plupart des imprimantes avec fonction de messagerie ne peuvent pas envoyer de fichier « .zip ». « Elles ne peuvent envoyer qu'un fichier image, » a t-il confirmé.

Certes, Windows sait ouvrir des fichiers « .zip », mais cette méthode prouve que l'objectif des escrocs est de masquer l'extension « .zip » aux utilisateurs qui font appel à des outils tiers pour décompresser le contenu des messages. Si bien qu'avec certains outils d'archivage, la pièce jointe malveillante apparaît en fait avec une extension de fichier « .doc » ou « .jpg ». « Les pirates ont trafiqué les noms de fichier afin de ne pas éveiller les soupçons, » a ajouté Paul Wood. « Cette technique ressemble à d'autres méthodes d'ingénierie sociale observées dernièrement, avec l'envoi de courriels prétendant provenir d'émetteurs connus, mais transportant diverses pièces jointes malveillantes. »

(...)(28/09/2011 11:13:47)La variante d'un malware Mac refait surface sous forme de PDF

Quand il est téléchargé, le Trojan-Dropper OSX/Revir.A affiche sur l'écran du Mac quelque chose qui ressemble à un document PDF de plusieurs pages, en chinois - peut-être un manifeste politique - un camouflage en réalité. Cependant, celui qui ne résiste pas à l'envie d'ouvrir le faux PDF, installe le cheval de Troie Backdoor : OSX/Imuler.A, lequel, comme son nom l'indique, connecte la machine par une porte dérobée à un serveur distant.

Pour l'instant, c'est la seule opération réalisée par ce cheval de Troie. Le serveur auquel il connecte l'ordinateur n'abrite qu'une simple installation Apache sans danger pour le Mac. De plus, dans la mesure où la souche a été repérée par l'intermédiaire du service de scan VirusTotal et non grâce à des feedbacks d'utilisateurs, les chercheurs de F-Secure ne sont même pas sûrs de savoir comment le Trojan Horse se propage, même si, sur leur blog, ils supposent que le vecteur le plus probable se situe dans les pièces jointes.

Une ruse bien connue

Comme avec les autres malwares Mac, le vrai souci c'est que cet évènement confirme la mise au point d'une méthode d'attaque, et montre comment des logiciels malveillants se font passer pour des fichiers légitimes. Si elle peut inquiéter, la ruse du PDF masqué n'est pas nouvelle : les PC sous Windows ont du faire face à de nombreux chevaux de Troie utilisant l'extension « .pdf.exe » pour s'introduire sur les PC. Dans le cas où l'extension est masquée, la vraie-fausse icône d'un document PDF pourrait inciter les utilisateurs insouciants à cliquer sur un document qu'ils ne devraient pas ouvrir. Comme le dit Rich Mogull, expert en sécurité pour l'environnement Mac, « il est beaucoup plus facile de tromper les utilisateurs et de les amener à installer un logiciel malveillant, que de casser la sécurité du système d'exploitation. »

Ainsi, même si le Trojan-Dropper : OSX/Revir.A ne présente pas de danger immédiat, il rappelle que l'on doit rester vigilant et prendre des précautions raisonnables dans le cas où celui-ci, ou quelque chose qui lui ressemble, devienne une menace bien réelle. Ce n'est pas la première fois que nous invitons les utilisateurs à ne pas cliquer sur des liens ou à ne pas télécharger les pièces jointes aux messages électroniques de personnes inconnues. Si dans Safari, vous décochez l'option « Ouvrir automatiquement les fichiers « fiables » » après téléchargement (Safari -> Préférences -> Général); et aussi longtemps que vous pratiquez le bon sens, vous devriez être à l'abri de la plupart des attaques malveillantes. Vous devez également vous assurer que le fichier de définitions de logiciels malveillants de Mac OS X est à jour.

Une mise à jour chez Apple

Si vous vous laissez accidentellement piéger par ce cheval de Troie particulier, F-Secure a préparé un mode d'emploi pour supprimer manuellement l'accès au backdoor. La manip consiste à ouvrir Moniteur d'activité (dossier Applications/Utilitaires), de sélectionner checkvir dans la liste et de cliquer sur « Quitter l'opération », puis de supprimer les fichiers suivants : /utilisateurs/utilisateur/ Library/LaunchAgents/checkvir/ et utilisateurs/ utilisateur/Library/LaunchAgents/checkvir.plist. Enfin, Apple propose depuis lundi une mise à jour de sécurité pour éradiquer ce problème.

Crédit photo : D.R.

(...)(28/09/2011 11:00:48)CIO.PDF 42 : Le SaaS est une opportunité

Bousculer les habitudes, cela peut aussi être de présenter une femme novice en politique à la députation... avec succès. CIO.PDF 42 présente le cas de Laure de La Raudière, une ancienne manager IT. Une petite anecdote qu'elle nous a confiée : Laure de La Raudière était à la division Grands Comptes de France Télécom au moment de la négociation du premier contrat d'externalisation globale au niveau mondial des télécoms en France. Il s'agissait du projet Telios du Crédit Lyonnais, en 1995-1997, c'est à dire à l'époque du grand incendie du siège social.

Nos confrères de CIO Etats-Unis nous ont fourni trois témoignages de DSI de grands groupes. Ceux-ci rapportent la manière dont ils établissent leur stratégie et leurs développements pour fournir un environnement mobile durable.

Enfin, dans le domaine des jeux sociaux, le service marketing, les concepteurs et les informaticiens coopèrent afin de comprendre le comportement des joueurs. C'est ce que décrivent Olivier Mathieu, vice-président Publishing de Iscool et Thomas Cabrol, Data miner de la même société.

Lire CIO.PDF 42

Une carte Moneo pour la sécurité et les différentes services aux Archives Nationales

Pour simplifier toutes ces opérations, les Archives Nationales viennent de choisir de déployer une solution monétique opérée par Monéo. Le système est mis en place à l'occasion de l'ouverture du nouveau site principal à Pierrefitte-sur-Seine en 2013 mais sera disponible dès courant 2012 et déployé sur l'ensemble des sites. En trois ans, 15 000 cartes multiservices seront émises. Une même carte à puce va à la fois servir à identifier les personnes pour l'accès aux locaux et aux archives et à payer les services. Il s'agit de la MoneoPass, carte à puce pouvant autant être avec que sans contact. Le coût du projet n'a pas été révélé.

| < Les 10 documents précédents | Les 10 documents suivants > |