Face aux ransomwares, l'UE veut tracer les transferts des cryptomonnaies

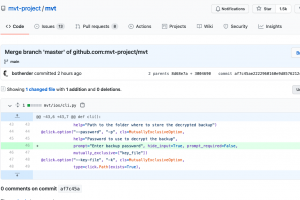

La Commission européenne a présenté des propositions réglementaires visant à rendre les transferts de cryptomonnaies plus traçables. Mais selon les experts, si ces lois comblent...