Orange Business et Toshiba lancent un réseau résistant aux menaces quantiques

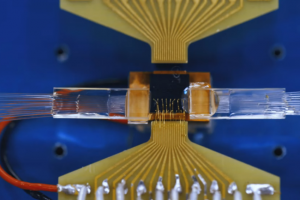

Pour renforcer la sécurité des données, Orange Business et Toshiba ont mis au point un réseau de fibre optique résistant aux risques liés à l'informatique quantique. Récemment...