En direct de Prague - "L'utilisateur final est le point d'entrée le plus vulnérable dans une organisation", vient de rappeler Matthew Gyde, responsable des questions de sécurité au sein du groupe Dimension Data. Il intervenait dans le cadre de Perspectives 2015, une conférence analystes organisé à Prague cette semaine par la société d’origine sud-africaine qui a racheté NextiraOne en Europe (hors la France et l’Italie). Le cybercrime s'est banalisé, faisant miroiter des gains potentiels importants. Et face aux menaces qui se propagent de façon globale sur fonds de transformation numérique, les capacités déployées en interne par les entreprises pour les contrer ne se renforcent qu'à un rythme modéré, a indiqué Matthew Gyde en citant le rapport « 2015 Global Threat Intelligence Report 2015 ».

Ce document qui vient tout juste d’être publié par l'opérateur japonais NTT, maison mère de Dimension Data, met en évidence l'évolution des attaques menées contre les entreprises et administration, avec une hausse de l'exploitation des failles de sécurité. Il s'appuie sur les informations remontées par l'ensemble des filiales de NTT Group. Les constats qu'il expose résultent de l'analyse d'environ 6 milliards d'attaques vérifiées au niveau mondial au cours de l'année 2014. Les données ont été collectées auprès de 16 centres d'opérations de sécurité (SOC) et 7 centres de R&D dont ceux de NTT Com Security et Dimension Data, mais aussi de Solutionary et NTT Data.

Attaques DDoS en baisse, exploitation des failles en hausse

Dans bien des cas, les entreprises et administrations n’ont pas encore les capacités à intervenir seules sur les attaques qu’elles ont identifiées. Leurs efforts sont concentrés dans trois domaines principaux : la lutte contre les malwares, les attaques en déni de service distribuées (DDoS) et les enquêtes menées sur les intrusions dans le système d’information, entraînant des compromissions de données (breach investigations). Le rapport livré par NTT Group montre que les entreprises sont bien équipées pour les réponses opérationnelles au jour le jour, mais qu’elles ont toujours besoin d’une expertise externe dès lors que surviennent des événements de sécurité plus complexes.

Ainsi, en 2014, les interventions des filiales de NTT Group sur les attaques DDoS ont nettement baissé, passant de 31% en 2013 à 18%. Non seulement, les entreprises sont plus averties sur la question, mais les outils pour contrer ces opérations sont plus largement accessibles. Même s’il y a eu un focus significatif sur les attaques DDoS NTP (Network Time Protocol) et SSDP (Simple Service Discovery Protocol), les outils de prévention permettent souvent de déjouer ces menaces. Les attaques par amplication NTP ont pesé 32% de toutes les attaques DDoS remontées par NTT Group en 2014. Au cours du seul premier trimestre de l’année, elles ont représenté le volume d’activité DDoS le plus important sur l’ensemble de l’année, ce qui s’explique par la facilité à lancer ce type d’attaques et la disponibilité des outils. Enfin, les attaques DDoS utilisant UDP (User Datagram Protocol) ont compté pour 63% de toutes celles observées l’an dernier.

Flash toujours très ciblé par les attaques

Les interventions dénombrées sur les malwares, principalement ceux qui sont diffusés de façon massive, ont de leur côté augmenté par rapport à 2013, passant de 43 à 52%. NTT Group l’explique par la montée en puissance des kits que les cybercriminels mettent au point pour exploiter les failles de sécurité. Ces kits d’attaques (exploit kits) sortent plus vite sur les marchés souterrains. En 2014, plus de 80% des vulnérabilités exploitées avaient été publiées dans l’année ou en 2013. La capacité à tirer profit rapidement des failles est un des facteurs qui alimentent le cybercrime. Le rapport indique notamment une augmentation des kits ciblant des faiblesses du lecteur multimédia Flash d’Adobe par rapport à 2012. En 2014, le nombre de vulnérabilités trouvées dans Flash ont atteint un record. Parmi les kits, Angler se distinguait par l’exploitation d’une faille zero-day.

Dans les entreprises et les administrations, les préventions de base ne sont pas toujours mises en oeuvre. Par exemple, 74% d'entre elles n'ont pas formalisé de plans d'intervention en cas d'incidents. Une proportion importante des problèmes de sécurité relevés par les filiales de NTT en 2014 auraient pu être évités ou minimisés avec une séparation correcte des réseaux, la mise à jour des correctifs, la prévention des malwares, une surveillance renforcée et l'organisation de plans d'intervention. Ces contrôles fondamentaux sont quelquefois même totalement absents dans certaines organisations.

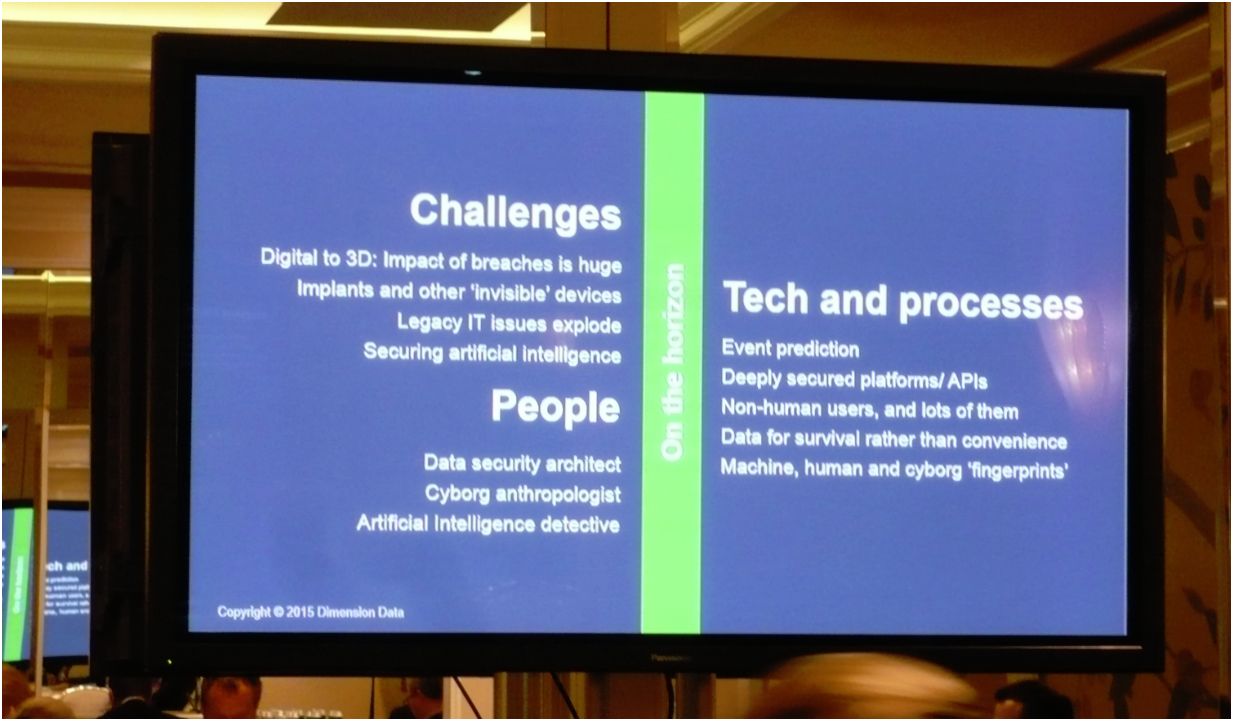

La nature des menaces va évoluer, notamment avec l'utilisation des nouveaux équipements « invisibles » utilisés par l'Internet des objets, qui viendront s'ajouter aux problèmes liés aux systèmes informatiques existants, a exposé Dimension Data à Prague (agrandir l'image).

Le secteur financier reste le premier ciblé

De façon générale, le rapport annuel de NTT montre que le monde de la finance reste le premier secteur ciblé. Il totalise 18% de toutes les attaques détectées, la plupart des interventions concernant la fraude en ligne, le phishing et le spear-phishing qui constituent des attaques par mail sur des cibles professionnelles spécifiques. Le secteur des services est de plus en plus visé, la proportion étant passé de 9 à 15%, résultant des risques générés par les échanges entre les entreprises. En revanche, une baisse est enregistrée sur les malwares dans le secteur de l’éducation, avec des interventions qui passent de 42 à 35%. Plus de la moitié (56%) des attaques remontées par les clients sondés par NTT au niveau mondial ont des adresses IP situées aux Etats-Unis, soit une augmentation de 7% par rapport à 2013.

Pour intervenir sur ces problèmes de sécurité, Dimension Data réunit 600 spécialistes, architectes et ingénieurs au niveau mondial, a rappelé Matthew Gyde, à Prague. En 2014, le chiffre d’affaires généré par ces activités ont représenté 600 M$ pour le groupe d’origine sud-africaine (sur un chiffre d'affaires de 6,7 Md$ au total pour le groupe et 26 000 collaborateurs dans le monde). A son actif, il affiche 15 000 interventions de sécurité auprès des clients dans 58 pays, à travers différents secteurs d’activité. En 2015, le fournisseur va encore étendre son offre MSS (Managed Security Services) dans d’autres régions (en Asie, au Moyen-Orient et en Afrique) et déployer une équipe dédiée aux services de sécurité de son offre IT as a service. Dans le domaine de la protection, Dimension Data travaille avec son partenaire historique Cisco, ainsi qu’avec CheckPoint, Palo Alto, Intel, Blue Coat, Intel, Lookout et Skyfence.

Les failles de securite sont devenus un business.Certains sont pret à payer gros pour des failles zero-day.

Signaler un abusSlt bjr

Signaler un abusje crois qu'il est bien et trés bénéfique