Les améliorations apportées par Aruba Networks à sa plateforme de sécurité, notamment des fonctions zero trust et de sandboxing, pour renforcer la sécurité des environnements de cloud hybride et de réseaux d'entreprise. La filiale réseau de Hewlett Packard Enterprise (HPE) a également évoqué les progrès réalisés dans l'intégration de la technologie de sécurité issue du rachat d'Axis Security en mars dernier à sa plateforme SSE (Security Service Edge) et à ses offres SD-WAN et SASE (Secure Access Services Edge). Certaines de ces fonctionnalités et orientations feront l'objet de démonstrations et de discussions dans le cadre l'événement Black Hat 2023 organisé cette semaine (5 au 10 août) à Las Vegas auquel participe Aruba. L’évènement porte sur tout ce qui touche à la sécurité, y compris l'IA, l'automatisation et les questions liées à l'intelligence des menaces.

Les dirigeants de l’équipementier indiquent que, dans le domaine de la sécurité, les fonctionnalités développées en priorité par le fournisseur visent à étendre les services de protection des entreprises clientes au-delà du datacenter, afin d’englober le travail hybride, les ressources edge, les succursales, et les autres appareils se connectant au réseau. « Certaines des initiatives clés ont pour but de sécuriser le travail hybride et de faire en sorte que l'Internet est sûr, grâce à un moteur de politique qui offre aux clients la bonne visibilité et le bon contrôle pour rendre ces environnements très sûrs, dans la mesure où l’essentiel du travail se passe en dehors du réseau de l'entreprise », a déclaré Chris Hines, vice-président de la stratégie pour l'équipe Axis Security, désormais intégrée à Aruba. « L'autre objectif est de rapprocher les technologies de mise en réseau et de sécurité, car c'est ce que nous constatons chez tous nos clients », a-t-il ajouté.

Intégration de la technologie SSE d'Axis

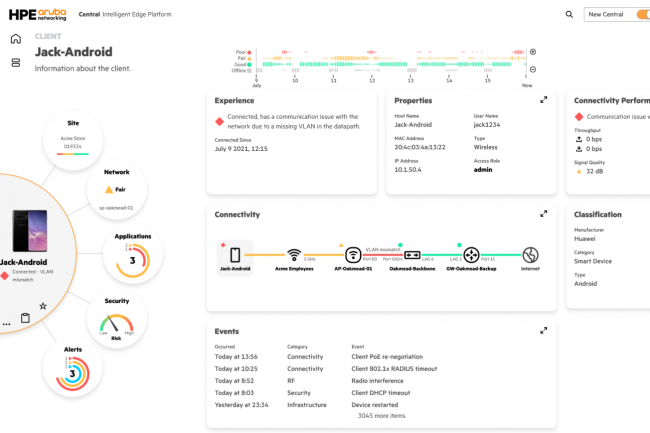

« Un nouveau gestionnaire de politiques centralisé qui gérera et contrôlera l'ensemble du système de sécurité et de réseau de l'entreprise fait partie des technologies présentées en avant-première par Aruba », a déclaré Larry Lunetta, vice-président du marketing de portefeuille d'Aruba. Ce gestionnaire pourrait être étendu aux offres EdgeConnect SD-WAN, SD-Branch et Microbranch d'Aruba, ainsi qu'à la plateforme Aruba SSE en cours de développement, et il pourrait être centré sur la plateforme de gestion de politiques ClearPass d’Aruba et sur sa plateforme de gestion centrale, Aruba Central. « Nous proposerons progressivement une politique de sécurité unique qui s'appliquera à l'ensemble de l'infrastructure, pas seulement câblée ou sans fil, pas uniquement à la périphérie, mais aussi de la périphérie au cloud, quelles que soient les modalités de connexion de l'utilisateur et l’endroit où il se trouve », a encore déclaré M. Lunetta.

Concernant le SASE/SSE, Aruba intègre activement la technologie SSE d'Axis à ses offres SD-WAN et SASE. « Dans le domaine du SASE, Aruba s'oriente vers un package unique, tout compris, pour rivaliser dans l'arène dite du SASE à fournisseur unique, laquelle rassemble les technologies de réseau et de sécurité pour offrir aux clients le contrôle basé sur les rôles dont ils ont besoin pour protéger les utilisateurs partout dans le monde », a déclaré Aruba. L'idée est de permettre aux entreprises clientes d'acheter un package SASE auprès d'un seul fournisseur plutôt que de mélanger et d'assortir des éléments provenant de plusieurs fournisseurs. Selon Gartner, la tendance au SASE à fournisseur unique est en pleine croissance et, d'ici à 2025, un tiers des nouveaux déploiements SASE sera basé sur une offre SASE à fournisseur unique, contre 10 % en 2022. « D'ici à 2025, 65 % des entreprises auront consolidé les composants SASE individuels chez un ou deux fournisseurs SASE explicitement partenaires, contre 15 % en 2021 », prédit le cabinet d'études.

Support attendu du ZTNA

Aruba souhaite également jouer un rôle important sur le marché du Security Service Edge (SSE). Selon Gartner, le SSE combine plusieurs fonctions de sécurité clés, notamment un courtier de sécurité d'accès au cloud (Cloud-Access Security Broker, CASB), une passerelle web sécurisée (Secure Web Gateway, SWG), un accès réseau de confiance zéro (Zero-Trust Network Access, ZTNA) et un pare-feu de nouvelle génération (Next-generation firewall, NGFW), dans un service basé sur le cloud afin de rationaliser la gestion. « D'ici à 2026, 85 % des entreprises qui voudront s’équiper d'un CASB, d'une passerelle web sécurisée SWG ou d'un ZTNA, opteront davantage pour une solution convergente et moins pour des offres de fournisseurs distincts », a encore prédit Gartner.

« L'une des premières nouveautés que l'entreprise apportera au paquet SSE concerne le support de l'accès réseau zéro confiance (ZTNA) déployé localement, c'est-à-dire des capacités locales de confiance zéro qui n’obligent pas le trafic à passer par le cloud pour accéder aux ressources du datacenter et du cloud privé », a expliqué M. Hines. « Nous créons un edge local dans l'environnement du client, en fait, une machine virtuelle légère qui gère le trafic, de sorte que si l’utilisateur travaille à distance, la politique ne lui permet d'accéder qu’aux applications spécifiques définies par l’entreprise », a déclaré M. Hines. « Quand on travaille à domicile, il n'est pas toujours judicieux de se connecter à Internet. Avec le broker, les utilisateurs locaux peuvent se connecter très rapidement aux applications on-premise », a-t-il ajouté.

Lutter plus efficacement contre les ransomwares

Une autre fonctionnalité du SSE est destinée à renforcer la protection contre des menaces du genre malwares ou ransomwares. « Avec la fonction de bac à sable développée par Aruba, les entreprises pourront tester des fichiers suspects dans un environnement virtuel sûr et détruire les fichiers malveillants avant qu'ils ne causent des dommages », a déclaré M. Hines. « De plus, l'équipe d'Axis développe une solution pour bloquer les sites web à risque avec une fonction de blocage basée sur la réputation qui utilise des outils d'intelligence artificielle pour recueillir des informations pratiques et empêcher l’utilisateur d’accéder à ces applications », a encore déclaré M. Hines.

Commentaire