Après une première vague à la fin de l’été 2025, le piratage de comptes Salesforce revient en force selon le spécialiste du CRM en mode SaaS. Derrière cette campagne se cache le groupe ShinyHunters qui revendique ces attaques impliquant des vols de données et l’extorsion de fonds. Pour cela, il s’appuie sur une faiblesse dans la configuration « invité » d’Experience Cloud comme le montre des captures d’écran sur son site de fuite. Ce dernier affirme avoir touché « plusieurs centaines » d’entreprises, dont environ 400 sites web et une centaine d'« entreprises prestigieuses »

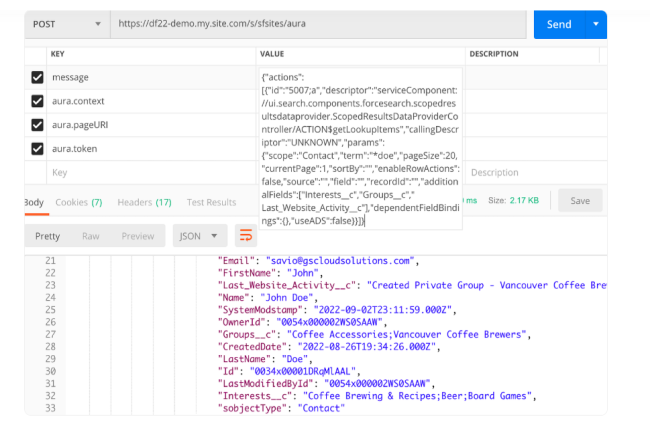

Dans un blog, Salesforce confirme que son SOC (security operation center) « surveille une campagne p menée par un groupe de cybercriminels connu » sans mentionner le nom. Il ajoute que « les preuves indiquent que l'acteur malveillant utilise une version modifiée de l'outil open source AuraInspector (développé à l'origine par Mandiant) pour effectuer un scan massif des sites Experience Cloud accessibles au public. » Quelques heures après l'avis de Salesforce, ShinyHunters a publié un message qualifiant la campagne de « Salesforce Aura Campaign ».

Un accès invité trop permissif

La mise en garde concerne la plateforme Experience Cloud utilisée par les entreprises pour créer des portails publics destinés à leurs clients, partenaires et communautés. Ces sites s'appuient sur un « profil d'utilisateur invité » partagé qui donne aux visiteurs non authentifiés la capacité de consulter certaines informations. Lorsqu'il est correctement configuré, ce profil n'expose que les données minimales nécessaires au fonctionnement du site. Mais si les autorisations sont trop larges, les attaquants peuvent interroger directement les objets CRM sauvegardés, récupérant ainsi des données sans avoir besoin d'identifiants. Selon Salesforce, les pirates automatisent ce processus à l'aide d'une version modifiée de l'outil open source AuraInspector de Mandiant, qui sonde le point de terminaison API « /s/sfsites/aura » exposé par les sites Experience Cloud. Sous la forme modifiée par les attaquants, l'outil échappe à la détection et extrait activement les données accessibles.

Jason Soroko, chercheur principal chez Sectigo, a décrit cette approche comme « la voie de la moindre résistance » pour les pirates. Plutôt que de mettre au point des exploits sophistiqués, ils ciblent de plus en plus les failles de configuration où « un seul paramètre d'invité trop permissif rend les données accessibles à quiconque en fait la demande », a-t-il expliqué. Selon l'avis, la campagne cible spécifiquement les environnements dans lesquels trois conditions sont réunies. Il s'agit notamment d’instances dont les profils invités disposent d'autorisations excessives sur les objets ou les champs, où l'accès par défaut à l'échelle de l’entreprise pour les utilisateurs externes n'est pas défini comme privé et où les utilisateurs invités sont autorisés à accéder aux API publiques. Ces conditions permettent aux pirates d'interroger les données via les profils invités d'Experience Cloud.

Les environnements Salesforce, des cibles toujours attrayantes

« Les instances Salesforce contiennent souvent des données clients hautement sensibles, notamment des identifiants et des secrets pouvant être utilisés pour des mouvements latéraux », a déclaré Vincenzo Lozzo, CEO et cofondateur de SlashID. Il ajoute que l'architecture d'autorisations à plusieurs niveaux de la plateforme, comprenant des profils, des ensembles d'autorisations, des règles de partage et des intégrations, n’est pas très bien comprise et peut facilement entraîner une surexposition accidentelle.

La surface d'attaque s'étend davantage lorsque les entreprises connectent Salesforce à des applications et des API tierces. « Les relations de confiance et les identifiants de longue durée et mal surveillés donnent accès à des trésors de systèmes et de données », a ajouté Trey Ford, directeur de la stratégie et de la confiance chez BugCrowd. « Une fois que les attaquants ont compromis une intégration de confiance, cela peut créer un risque en cascade dans tout l'écosystème », a-t-il fait remarquer. Les conseils de Salesforce se concentrent sur le renforcement des contrôles de configuration responsables. Les mesures recommandées comprennent l'audit des autorisations des utilisateurs invités, la désactivation de l'accès aux API publiques lorsque cela est possible, la restriction de la visibilité des objets et l'application d'un accès avec le moins de privilèges possible.

Commentaire