La CVE-2026-3055 rappelle de mauvais souvenirs aux utilisateurs des appliances ADC (Application Delivery Controller) et Gateway de NetScaler. Il s’agit d’une vulnérabilité critique similaire à celles baptisées Citrix Bleed en 2023 et Citrix Bleed 2 en 2025 avec une gravité de 9,3 sur l’échelle CVSS. « Si elle n’est pas corrigée, cette faille peut avoir de graves conséquences », a déclaré par courriel à CSO Ryan Emmons, chercheur en sécurité chez Rapid7, car elle permet à un attaquant distant non authentifié de récupérer des informations potentiellement sensibles à partir de la mémoire des équipements. « Cette vulnérabilité retient l'attention autant des acteurs malveillants que des chercheurs », a-t-il souligné.

Des effets similaires aux campagnes Citrix Bleed

À l’époque, des attaquants non authentifiés ne disposant d’aucun niveau d’accès avaient pu voler des identifiants sur des systèmes NetScaler critiques et exposés à l’Internet public. CitrixBleed2 donnait aux pirates la capacité de divulguer le contenu sensible de la mémoire en envoyant des requêtes HTTP spécialement conçues à un terminal Citrix vulnérable. Lors de sa découverte l'année dernière, les chercheurs d'Imperva ont rapidement constaté que des cybercriminels tentaient d'exploiter cette faille, détectant plus de 11,5 millions d'attaques. L'une de ces attaques, qui a abouti, impliquait un groupe basé en Chine connu des chercheurs sous le nom de Salt Typhoon. Selon Darktrace, en exploitant CitrixBleed2, le groupe de pirates a contourné les défenses d'un opérateur de télécommunications européen dont le nom n'a pas été divulgué et il a installé une porte dérobée.

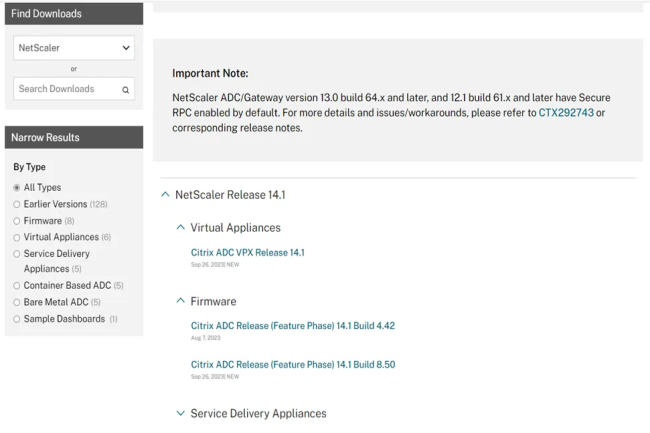

« L’exploitation de cette vulnérabilité pourrait déboucher sur des effets similaires », a-t-il déclaré. « Avec autant à gagner potentiellement, il est extrêmement probable que les acteurs malveillants travaillent activement au développement d’un exploit pour la faille CVE-2026-3055, et nous pensons que son exploitation en milieu réel est imminente. » Elle touche les ADC et Gateway NetScaler version 14.1 antérieure à 14.1-66.59 ; la version 13.1 antérieure à la version 13.1-62.23 ; et NetScaler ADC FIPS et NDcPP antérieures à la version 13.1-37.262. Dans son avis, Citrix « recommande vivement aux clients concernés » d’installer les versions mises à jour dès que possible. Dans ce même avis, le fournisseur a alerté les administrateurs au sujet d’un autre faille CVE-2026-4368, une condition de concurrence entraînant une confusion des sessions utilisateur, notée 7,7 sur l'échelle CVSS, qui concerne les ADC et Gateway en version 14.1-66.54.

Les solutions ADC et VPN, principales cibles

Les ADC NetScaler optimisent la diffusion des applications web et traditionnelles grâce à l'équilibrage de charge et à la gestion du trafic, tandis que la Gateway est une solution VPN. Les deux constituent une cible de choix pour les cybercriminels, car ils sont exposés sur Internet. « Tout ce sur quoi les entreprises ont tendance à s'appuyer fortement et qu'elles exposent à la périphérie du réseau constitue une cible de choix pour les attaquants », a insisté Ryan Emmons. « Cela ne signifie pas que ces produits sont de mauvaise qualité, mais simplement que les pirates consacrent beaucoup de temps et d'énergie à trouver et à exploiter leurs failles subtiles. » Citrix indique dans son avis que la vulnérabilité CVE-2026-3055 a été découverte lors de tests de sécurité des produits, preuve que le fournisseur a une approche proactive pour détecter ces bogues avant les cybercriminels », a-t-il fait remarquer. « C’est une excellente chose. Les produits Citrix sont extrêmement populaires et largement utilisés, et ils sont régulièrement exposés à l’Internet public, il est donc primordial que le fournisseur accorde la priorité à la sécurité de cette manière. »

Selon M. Emmons, la meilleure chose que les défenseurs puissent faire pour protéger les ADC et les VPN est de réduire leur surface d'attaque exposée, de s'assurer que les informations sur les vulnérabilités sont disponibles et efficacement diffusées, et de donner la priorité à l'application de correctifs sur les systèmes les plus importants. « Les systèmes qui n’ont pas besoin d’être exposés à Internet ne devraient pas l’être », a-t-il souligné. « Il est essentiel, dans la mesure du possible, de réduire la surface d’attaque exposée au public. Une fois cette mesure mise en place, il est vital de disposer rapidement d’informations précises sur les vulnérabilités affectant les produits dont dépend l’entreprise. Il convient de veiller à ce que les avis de sécurité importants soient clairement visibles pour les équipes de défense dès le jour de leur publication, afin qu’elles puissent les évaluer rapidement. »

Commentaire