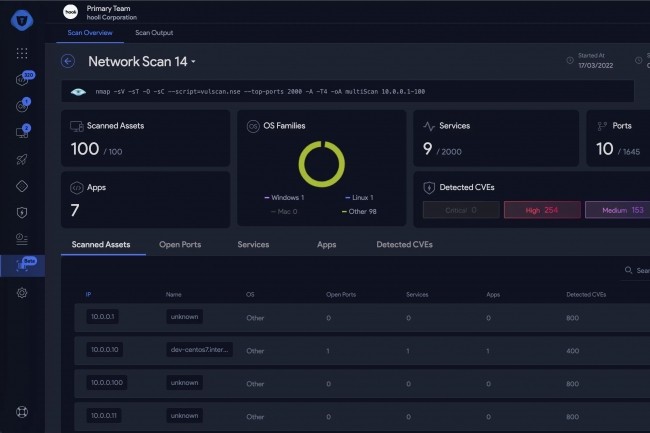

Couramment utilisé pour l'analyse des ports, la découverte des réseaux et l'audit de sécurité, le très polyvalent outil Nmap délivre parfois des résultats de scan complexes à interpréter. C’est ce qu’a voulu améliorer le fournisseur de plateformes de remédiation aux vulnérabilités Vicarius en livrant hier un outil gratuit appelé Nmap Scan Analysis. Grâce à cet outil, les professionnels de la sécurité, les administrateurs informatiques et les pentesteurs peuvent profiter d’une visualisation complète des données des scans Nmap. Il permet aussi aux utilisateurs de Nmap d’importer un fichier XML de leurs résultats de scan dans le tableau de bord TOPIA de Vicarius, où les données sont analysées avant d’être affichées de manière claire et visuellement cohérente, avec les ports ouverts, les services, les systèmes d'exploitation et les CVE détectés. « Notre outil rend Nmap plus facile à utiliser », a déclaré Michael Assraf, CEO de Vicarius, dans une interview. « Il offre une alternative visuelle à un rapport XML ou à une sortie de terminal, avec lesquels beaucoup de gens ont du mal à travailler. La cybersécurité ne devrait pas être aussi complexe », a-t-il ajouté. « Elle devrait être facile, accessible, et ne pas demander des années d'expérience en pentesting et en évaluation des vulnérabilités pour identifier les points faibles ».

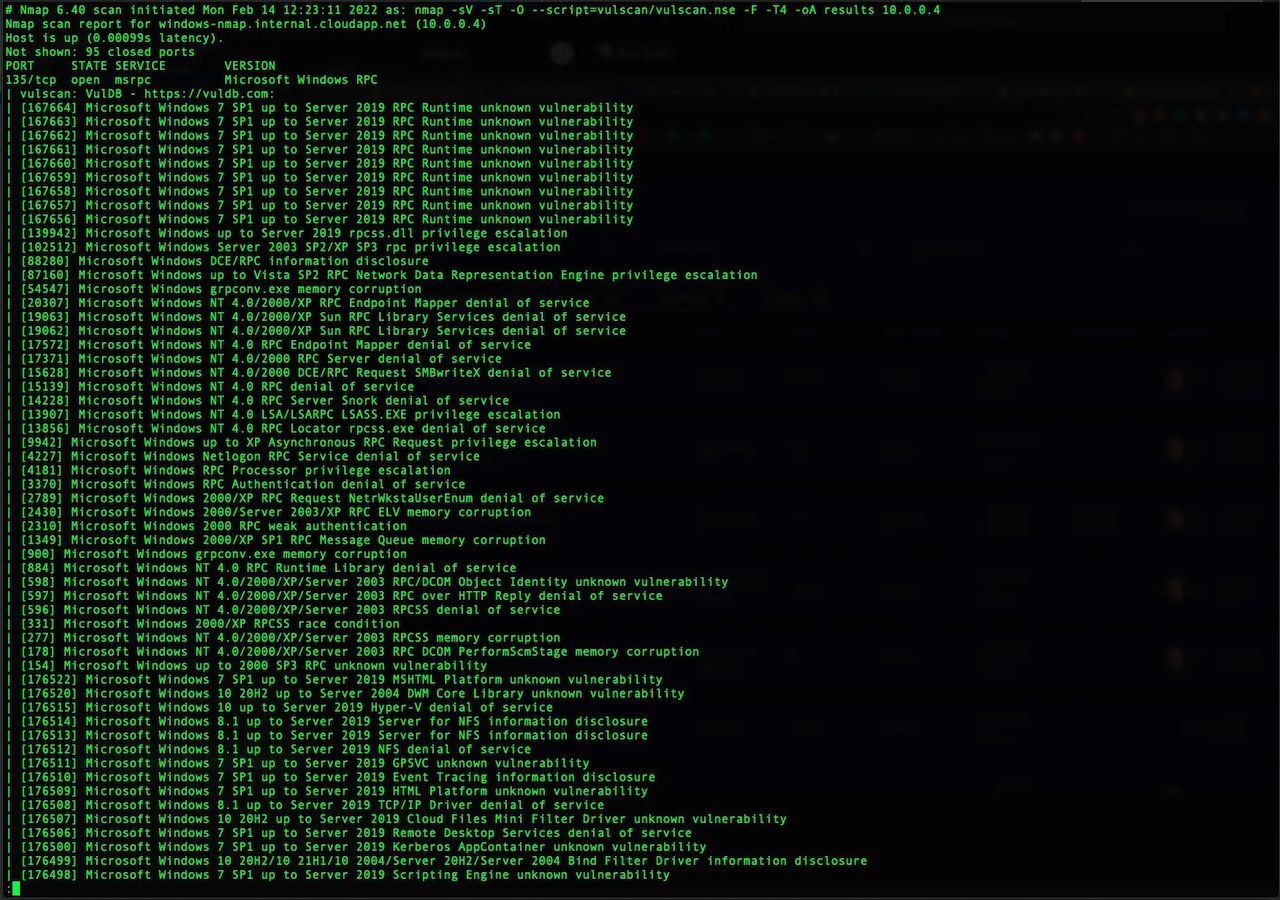

Nmap lancé à partir d'un terminal avec sortie avant analyse TOPIA. (Crédit : Vicarius)

Influx de nouvelles vulnérabilités

Nmap Scan Analysis peut aider les professionnels de la sécurité à identifier les actifs à haut risque et à comprendre où ils sont vulnérables. Les appareils qui ne sont généralement pas couverts par les outils traditionnels d'évaluation des vulnérabilités basés sur des agents, comme les imprimantes et les routeurs, peuvent servir de points d'entrée initiaux aux acteurs malveillants. L'outil met en lumière ces zones problématiques afin que les administrateurs système puissent réagir rapidement. « L'afflux constant de nouvelles vulnérabilités rend la mise à jour de ses évaluations presque impossible et empêche de savoir à quels endroits le réseau est vulnérable », a déclaré Charles Camello, responsable de l'infrastructure et de la cybersécurité chez l’éditeur de logiciels de messagerie mobile Soprano. Nmap Scan Analysis « augmente notre capacité à identifier les vulnérabilités des actifs internes et non gérés. Auparavant, nous ne disposions pas de ce type d’informations, de perspectives et d'analyses. Cet outil a considérablement amélioré notre posture de sécurité », a ajouté M. Camello.

Réseaux décentralisés et bureaux à domicile

Nmap Scan Analysis peut également aider les administrateurs réseau à simplifier les complexités liées à la gestion des actifs décentralisés, des environnements distants et des appareils IoT. « Les réseaux décentralisés et le travail à domicile ont compliqué la compréhension approfondie des actifs d'un réseau », a déclaré dans un communiqué Alejandro Zamarripa Treviño, analyste en sécurité de l'information chez Farmacias Benavides, une chaîne mexicaine de pharmacies. « Grâce à la riche visualisation de l'outil Vicarius, nous avons résolu le problème résultant de ce manque de couverture et nous sommes plus confiants quant au contrôle de l'ensemble de notre réseau », a-t-il ajouté. « Nmap de Vicarius permet également aux utilisateurs de voir en détail ce qui a changé dans leur réseau d'un scan à l'autre. Il stocke tous les historiques de scan, si bien que les équipes de sécurité peuvent trouver, analyser et résoudre de manière fiable les écarts d'actifs dans leur réseau ».

Scripts Nmap sur GitHub

Vicarius met également ses scripts Nmap à la disposition du public sur son dépôt GitHub. Ses ingénieurs pousseront les mises à jour du code et les nouvelles fonctionnalités directement sur le projet open-source, de sorte que de nouvelles améliorations seront disponibles en permanence. Grâce à cette contribution de la communauté, les utilisateurs de Nmap peuvent s'attendre à bénéficier d'une meilleure précision, d'un contenu CVE updaté dynamiquement et de mises à jour quotidiennes des CVE. « Les résultats fournis à un client - même s'il n'exécute pas nos scripts - seront plus actualisés car il disposera des fichiers CVE les plus récents », a encore déclaré Michael Assraf. « La communauté Nmap est bonne, et leur contribution est très appréciable, mais le soutien d’une société commerciale rend les choses beaucoup plus professionnelles », a-t-il ajouté.

Commentaire