Flux RSS

Business

9034 documents trouvés, affichage des résultats 1151 à 1160.

| < Les 10 documents précédents | Les 10 documents suivants > |

(09/08/2011 11:44:35)

Twitter s'offre le site de partage Bagcheck

Le site de micro-blogging Twitter vient d' acquérir Bagcheck, un service en ligne qui permet aux internautes de créer des listes de sujets qui les intéressent, tels que les appareils photos qu'ils ont utilisés ou leurs remèdes favoris contre le rhume, pour ensuite les partager avec d'autres. On ne savait pas encore très bien au moment de l'annonce comment Bagcheck s'inscrivait dans la stratégie de Twitter, mais il apparaît que, grâce à ce rachat, l'entreprise peut désormais compter sur les talents d'ingénieur de Sam Pullara, l'un des co-fondateurs de Bagcheck, anciennement responsable technologique chez Yahoo.

Troisième rachat de l'année pour Twitter

Le site Bagcheck restera opérationnel, du moins pour l'instant, mais « comme pour toute acquisition, les choses peuvent évoluer », a indiqué l'entreprise dans un billet de blog. Les conditions de l'acquisition n'ont pas été divulguées, et Twitter n'a pu être joint pour commenter cette information. L'autre co-fondateur de Bagcheck, Luc Wroblewski, qui a également travaillé auparavant chez Yahoo, a quitté l'entreprise pour travailler sur « un projet important »

En plus de laisser ses membres partager et commenter leurs listes, Bagcheck dispose d'une dimension commerciale. Lorsque les gens créent des listes, ou « sacs virtuels », comme les appelle le site, chaque entrée comporte un lien qui renvoie vers un site de e-commerce où d'autres personnes peuvent acheter le même article.

Bagcheck est l'une des quelques acquisitions réalisées par Twitter cette année. En mai, le site de micro-blogging avait racheté la société de publicité en ligne AdGrok et s'était emparé le même mois de TweetDeck, un service de gestion des comptes.

(...)

Steven VanRoekel, nouveau CIO de la Maison Blanche

Après le départ de Vivek Kundra, le tenant du titre, Barack Obama a choisi un nouveau CIO (chief information officer) pour son administration fédérale. Son choix s'est porté sur Steven VanRoekel. Depuis deux ans (juin 2009), ce dernier était directeur général de la FCC, l'équivalent de notre Arcep. Auparavant, il avait évolué pendant quinze ans chez Microsoft, occupant différentes fonctions, par exemple assistant de Bill Gates pour les relations extérieures, ou directeur des solutions d'affaires pour les PME et directeur pour Microsoft Server.

Il est bien précisé dans sa lettre de mission que Steven VanRoekel devra utiliser les nouvelles technologies pour aider l'administration à faire des économies, un sujet on ne peut plus d'actualité ! Son prédécesseur, Vivek Kundra, n'avait manifestement pas rempli cette mission, il est devenu professeur à Harvard.

Steven VanRoekel a 41 ans. Il fut contributeur financier à la campagne d'Obama.

Photo : Steven VanRoekel, CIO de la Maison Blanche (crédit : D.R.) (...)

Black Hat : SAP va livrer un correctif de sécurité pour NetWeaver

SAP a averti vendredi qu'il allait corriger rapidement un bug sérieux de sécurité affectant le moteur J2EE (Java 2 Platform Enterprise Edition) inclus dans son offre NetWeaver, architecture de middleware sur laquelle s'appuient les solutions de gestion de l'éditeur.

Le bug a été expliqué jeudi dernier par l'expert en sécurité Alexander Polyakov, directeur technique d'ERPScan, durant l'une des sessions de la conférence Black Hat, à Las Vegas. Dans un billet de blog publié la semaine précédente, celui-ci indiquait que la faille permettait de s'introduire dans les systèmes SAP via Internet en contournant les contrôles d'autorisation d'accès. « Par exemple, il est possible de créer un utilisateur et de l'affecter à un groupe d'administrateurs en se servant de deux requêtes non autorisées au système ». Il ajoute que l'attaque peut aussi se faire sur des systèmes qui sont protégés par une authentification double (clé secrète et mot de passe). ERPscan prépare un outil qui peut détecter le problème sans coût.

« SAP travaille étroitement avec Alexander Polyakov sur cette question, a assuré Andy Kendzie, porte-parole de SAP vendredi, en annonçant la prochaine venue d'un correctif. Ce dernier sera fourni dans le cadre d'une mise à jour de sécurité régulière et ne fera pas l'objet d'un correctif d'urgence particulier.

Cette information arrive peu de temps après la livraison par Oracle de Java SE 7 qui comportait des bugs que les ingénieurs d'Oracle connaissaient, ce qui a suscité une certaine consternation. L'éditeur de Java corrigera le bug dans une mise à jour.

TurboHercules abandonne sa plainte pour pratiques déloyales contre IBM

Le Français TurboHercules ainsi que les sociétés T3 Technologies et Neon Enterprise Software ont toutes trois renoncé à leurs poursuites contre IBM pour avoir illégalement associé ses mainframes à son système d'exploitation, empêchant ses clients d'opter pour d'autres alternatives lors de l'achat du système. Ces plaintes avaient suscité l'ouverture d'une enquête de la Commission Européenne qui peut encore se poursuivre, mais qui devrait sans doute s'essouffler à la suite de cette annonce.

Selon le Financial Times, la Commission européenne avait peu progressé dans son enquête, mais les autorités américaines continuent toutefois à évaluer la concurrence sur le marché. De plus, il existe toujours une enquête menée par l'Union européenne sur les services de maintenance associés aux mainframes. IBM avait réagi avec force à ces plaintes, en blâmant en partie Microsoft qui avait investi dans deux des sociétés qui ont déposé plainte.

Illustration : Le mainframe System Z d'IBM

DefCon : des experts en sécurité donnent trois conseils aux Anonymous

Le mouvement des Anonymous est-il en train de vivre une crise de mi-parcours ? Il ne fait aucun doute que le collectif de pirates, plus ou moins organisé, a gagné des soutiens et de l'attention au cours de l'année, suite notamment aux attaques menées contre PayPal, Sony, l'entreprise de sécurité HBGary Federal qui travaille pour le gouvernement américain, mais aussi grâce aux diverses perturbations créées par son groupe parent, LulzSec. Mais, le groupe a peut-être besoin de gagner un peu en maturité, afin de mieux faire passer son message. A l'occasion de la conférence Defcon, samedi dernier à Las Vegas, des experts en sécurité informatique ont donné trois conseils aux Anonymous, afin qu'ils soient plus efficaces.

1. Attention aux nouveaux membres.

Suite à l'attaque par déni de service (DoS) menée contre le site de PayPal en décembre 2010, l'entreprise avait remis au FBI (Federal Bureau of Investigation) environ 1 000 adresses IP en relation avec l'assaut. Mais les personnes impliquées pensaient sans doute qu'elles téléchargeaient simplement le logiciel LOIC (Low Cannon Ion Orbit) qu'Anonymous utilise pour mener ses attaques. Elles l'ont fait pour se joindre à un mouvement de protestation, et non pour être accusées de commettre un crime fédéral.

« Les Anonymous sont porteur d'une idée qui fait son chemin : n'importe qui peut se joindre à eux et prendre les armes. Mais ils ne préparent pas ceux qui veulent les soutenir à utiliser leurs outils », a déclaré un expert en sécurité, connu sous le pseudonyme de Jericho, et fondateur du site web Attrition.org sur lequel on peut trouver des informations sur la sécurité informatique. « Anonymous doit éduquer ses supporters et bien informer le public sur ses objectifs. »

Gregg Housh, un porte-parole des Anonymous, dit avoir été submergé de courriels pendant les attaques du mois de décembre. Ceux-ci émanaient de néophytes qui cherchaient à rejoindre le mouvement. Tous les courriels disaient : « je ne sais pas ce que vous faites, mais je voudrais vous aider », a t-il raconté. « Pendant plus de deux jours, toutes les heures, j'ai reçu 100 à 150 messages de ce genre. » Mais il ne pouvait même pas répondre aux mails, « car j'aurais pu être accusé de participer à des activités criminelles. » Celui-ci fait remarquer au passage qu'il existait un canal IRC (Internet Relay Chat) du nom de « New Blood », utilisé par les membres d'Anonymous pour communiquer et apporter leur aide.

2. Attention à ce que vous divulguez.

Anonymous a fait connaître au public les campagnes de désinformation menées par HBGary Federal pour discréditer des organisations comme Wikileaks. Mais, selon un autre blogueur, expert en sécurité, connu sous le pseudo de Krypt3ia, l'entreprise de sécurité est loin d'être la seule à mener ce type d'opérations. « Voilà longtemps que ça se passe comme ça dans le secteur privé », a-t-il indiqué. « Ce n'est pas nouveau. Et HBGary est juste une entreprise épinglée parmi d'autres. »

Cela signifie qu'il y a de bonnes chances pour qu'Anonymous soit un jour la cible d'une campagne de désinformation de ce genre. N'importe quel pirate pourrait laisser sur l'ordinateur où il s'est introduit un fichier avec le slogan d'Anonymous, « Nous sommes légion » pour porter préjudice au groupe. Il n'y a aucun moyen de l'en empêcher. « Comment faire la différence entre une vraie action ciblée et une action de désinformation ? », demande Krypt3ia.

3. Attention aux dommages collatéraux.

Lorsque, il y a deux mois, le groupe LulzSec, a publié les noms et mots de passe de milliers d'utilisateurs, il n'a pas fallu longtemps pour que quelques-uns soient touchés. Certains ont vu leurs comptes de messagerie compromis et constaté que des commandes frauduleuses avaient été passées en leur nom sur Amazon suite à la diffusion de cette liste. Les Anonymous disent qu'ils veulent dénoncer l'hypocrisie des entreprises et la corruption des gouvernements. Mais rendre publiques les informations personnelles de gens ordinaires ne contribue pas à servir cette cause.

« Anonymous a livré les mails de HBGary. Mais historiquement, la meilleure information est toujours venue de sources internes.» Ce fut le cas de Deep Throat (l'agent du FBI Mark Felt) dans le cas du Watergate, ou encore de Bradley Manning, le membre des forces armées qui a livré les câbles diplomatiques et autres documents à Wikileaks. « Ces informations ne sont pas venues des pirates eux-mêmes », a déclaré Krypt3ia. « Les véritables révélations émanaient des initiés. »

Il était prévu que, pendant la conférence où se sont exprimés Jericho et Krypt3ia, l'ancien PDG de HBGary Federal, Aaron Barr, prenne également la parole. Mais suite aux menaces juridiques formulées par son ancien employeur, celui-ci est resté à l'écart du podium. « HBGary essaie de prendre ses distances avec Aaron Barr, mais le fait de l'empêcher de s'exprimer ne va probablement pas plaire aux pirates qui soutiennent les Anonymous », a déclaré Joshua Corman, un chercheur en sécurité, également présent à la conférence. Selon lui, HBGary vient en quelque sorte « de se désigner comme cible. »

Illustration : DefCon (crédit IDGNS)

Trimestriels Acteos, Aedian, Generix, Solucom

Acteos, éditeur, spécialiste des flux logistiques, livre les chiffres de son 1er semestre. Le chiffre d'affaires (CA) total se monte à 5,8 millions d'euros (ME) contre 4,4 lors des six 1ers mois de l'exercice précédent. La société souligne également son niveau de prise de commande, +38% en France, +21% pour l'ensemble du groupe (Allemagne, Etats-Unis), gage d'une croissance régulière.

De son côté, la SSII Aedian publie ses résultats annuels, clos au 30 juin dernier. Le chiffre d'affaires est stable à 40,4 millions d'euros. Le groupe note deux progressions, celle de l'activité de conseil passée en un an de 41 à 43 % du CA et celle des projets à engagement de résultats qui forment 37% de ce CA, contre 27% lors du précédent exercice. Aedian a commencé à déployer son pan stratégique Cap 2014. Objectif essentiel : atteindre les 5% de marge opérationnelle, contre 2,5% actuellement. Plusieurs mesures sont déjà engagées : modernisation des dispositifs d'épargne salariale, réorganisation du suivi des collaborateurs, renforcement de la fonction marketing, rationalisation des processus et outils de CRM, refonte des processus d'élaboration des propositions commerciales.

Pour sa part, l'éditeur Generix publie plusieurs résultats, ceux de son exercice annuel 2010/2011, clos au 31 mars dernier, et celui du 1er trimestre du nouvel exercice annuel, achevé au 30 juin dernier. Pour le dernier exercice annuel, Generix affiche (résultats non audités) un chiffre d'affaires (CA) de 66,2 millions d'euros (ME) en baisse de 2,4%, un résultat opérationnel de -5,2 ME, en baisse de 2,5 ME, un résultat financier positif de 0,1 ME (-0,7 contre -0,8), un résultat avant impôt de -5,9 contre -3,5. Le résultat net part du groupe se situe à -5,7 contre -2,8. Generix explique avoir connu une diminution de son activité licence, non compensée par la croissance de l'activité SaaS ou par la réduction des charges opérationnelles. La société souligne avoir réorganisé ses forces commerciales et amélioré son marketing.

Le conseil et les services en baisse chez Generix

L'éditeur doit ainsi faire face à une situation financière délicate. La prochaine assemblée générale, le 15 septembre, devra statuer sur une augmentation de capital de 8,2 ME. Le 1er actionnaire, Pléiade Investissement, prévoit de garantir cette augmentation à 100%. Le 24 janvier dernier, un accord des banques avait déjà accordé une ligne de trésorerie court-terme de 8,5 ME. Pour le 1er trimestre de son nouvel exercice, Generix annonce un CA de 15,68 ME en baisse de 8%. Les activités « conseil et services », -27% à 5,67 ME et licences, -8% à 1,67 ME, expliquent cette baisse.

Retour à la croissance attendu chez Solucom

Enfin, le cabinet de conseil Solucom affiche un chiffre d'affaires de 26,3 millions d'euros (ME), en recul de 6%. Solucom pour son 1er trimestre fiscal 2011-2012 (avril-mai-juin), Le cabinet explique ce résultat par le tassement de ses effectifs. Le taux d'activité des consultants s'élève à 84%, souligne la société, contre 85% sur l'exercice annuel précédent. Les prix de vente ont retrouvé une tendance positive au cours de ce deuxième trimestre.

Solucom prévoit un retour à la croissance pour le second semestre et confirme son objectif annuel d'un CA compris entre 110 et 115 ME, d'une marge opérationnelle située entre 10 et 12%. Solucom confirme également vouloir réaliser une opération de croissance externe.

(...)

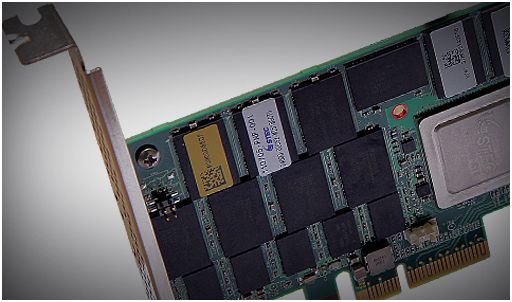

Stockage : Fusion-IO rachète IO Turbine pour 95 millions de dollars

L'Américain Fusion-IO, fabricant de cartes PCIe équipées de mémoire flash, vient d'annoncer qu'il rachetait l'éditeur de logiciels IO Turbine pour 95 millions de dollars. En passant cet accord, Fusion-io compte étendre ses solutions de cache au secteur des environnements virtualisés. Les logiciels développés par IO Turbine, sous le nom d'Accelio, permettent en effet au stockage en cache sur des serveurs d'être partagés sur plusieurs machines virtuelles. Ils viendront compléter les produits de Fusion-IO, qui utilisent des disques SSD comme un cache pour les données massivement utilisées, afin de réduire la quantité de données qui transitent sur les réseaux de stockage. Jusqu'à présent, les solutions de Fusion-io se bornaient à fonctionner avec des applications exploitant des données de façon intensive dans des environnements non virtualisés, a rappelé David Flynn PDG de Fusion-io, dans un communiqué. Dans le domaine des mémoires flash attachées aux serveurs, ce rachat va donc permettre à la société de doubler le marché auquel elle peut s'adresser. « A présent, il n'existe plus aucune application qui ne puisse tirer profit de Fusion-io », considère son PDG.

Une transaction importante pour Fusion-io

Fusion-IO va verser 95 millions de dollars en cash et en actions pour s'offrir IO Turbine, avec une part en espèces qui ne devrait pas excéder les 35 millions de dollars. La transaction devrait être conclue d'ici la fin du mois. La société intégrera les 25 employés de IO Turbine (dont le siège est situé à San José), à ses équipes d'ingénieurs. Fusion-io, dont le siège social est situé à Salt Lake City (Utah), dispose aussi de bureaux à San José où Le Monde Informatique s'est rendu en juin 2010.

C'est un achat important pour Fusion-IO, qui est entré en bourse en juin dernier et a levé 218,9 millions de dollars. Mais il devrait aider l'entreprise à faire son entrée sur un segment qui constitue l'une des plus grandes tendances de l'informatique d'entreprise et pourrait aussi l'aider à pousser la technique d'accélération de données qu'elle a lancée. En ce moment, la concurrence devient plus vive dans ce domaine. Jeudi dernier, Le fabricant de SSD (solid-state disk), STEC vient d'annoncer la sortie de mémoires flash intégrées à des cartes PCIe et d'une plate-forme logicielle pouvant être utilisée avec n'importe quel disque SSD.

Illustration : le logiciel Accelio d'IO Turbine (...)

Black Hat : hackers et crackers, héros potentiels de la lutte anti-terroriste

Hackers et crackers ont pu entendre un plaidoyer très patriotique en leur faveur lors d'une des interventions de la conférence Black Hat, la semaine dernière à Las Vegas, rapportent nos confrères de Network World. Ils ont été présentés comme de potentiels héros, alors que les actes de terrorismes évoluent vers des cyber-attaques, également capables de déclencher des destructions physiques.

C'est un ancien patron de la CIA, Cofer Black, en fonction pendant les événements du 11 septembre 2001, et chargé à l'époque de diriger le contre-terrorisme, qui l'a exposé à une assemblée où se pressaient quelques milliers de participants. Selon lui, les trois premières menaces terroristes traditionnelles - chimiques, bactériologiques, radiologiques - ont changé de nature pour laisser la place à des menaces cinétiques (celles qui incluent des troupes et des armes), bactériologiques et cybernétiques. «Le monde du terrorisme que j'ai connu appartient au passé », a déclaré Cofer Black, aujourd'hui à la retraite, qui a servi pendant 28 ans dans la CIA. « C'est votre tour maintenant », a t-il ajouté.

Stuxnet a changé le visage du terrorisme

Selon l'ancien chef du contre-terrorisme, Stuxnet a définitivement changé le visage du terrorisme et montré quelles conséquences pouvaient avoir les cyber-attaques. Le ver très sophistiqué qui a pu prendre le contrôle de mécanismes gérant des centrifugeuses dans la centrale nucléaire iranienne de Bouchehr pour les endommager, a eu l'effet d'une attaque physique. « Stuxnet est le Rubicon de notre avenir », a-t-il dit. Ce que l'on a pu considérer comme un univers de farces de collège est maintenant capable de détruire une infrastructure nationale. « C'est énorme. » Tellement énorme que l'armée américaine a prévu dans ses stratégies des réponses aux cyber-attaques qui dépassent le seul espace des réseaux informatiques. Ainsi, une cyber-attaque peut justifier en représailles des réponses cinétiques, comme des frappes aériennes contre des centrales électriques ennemies pour réduire à néant un réseau électrique. Selon Cofer Black, l'action anti-terroriste menée par les États-Unis a réduit la probabilité d'un autre événement terroriste de grande envergure comme l'attaque contre le World Trade Center. Mais les terroristes vont investir de manière croissante dans le piratage et chercher des compétences dans ce domaine, « car ils savent maintenant que ce type d'actions peut être destructeur. »

« Nous sommes légion ! »

Selon l'ancien chef de la CIA, les cyber-contre-terroristes en herbe doivent être prêts à contribuer à cette action. Mais ils doivent aussi être prêts à affronter des décideurs qui ne sont pas encore disposés à accepter que les prochaines actions seront de cette nature. Revenant sur la catastrophe du 11 septembre, il a indiqué que son service au sein de la CIA savait qu'une attaque à grande échelle était en préparation, mais ne savait pas exactement quand, ni où elle aurait lieu. « Jusqu'à ce que le World Trade Center tombe, mon service a eu du mal à convaincre l'administration Bush de l'urgence de la situation », a t-il expliqué. « L'esprit humain a du mal à accepter que des événements dont il n'a jamais eu l'expérience puissent se produire », a t-il ajouté. Selon lui, il faut prévoir des plans et des réponses à une cyber-guerre, de manière à ce que, en cas d'attaque, les États-Unis soient prêts à agir si les dirigeants le demandent. « Ce fut le cas après le 11 septembre : la CIA était prête à envoyer des agents en Afghanistan, pour lutter contre les Talibans et Al-Qaïda. »

Pour conclure, Cofer Black a adressé une sorte de message amical aux participants qui pouvaient appartenir aux groupes d'activistes LulzSec et Anonymous (et dont la devise est « Nous sommes Anonymous. Nous sommes légion. Nous ne pardonnons pas. Nous n'oublions pas »). « C'est la première fois que je participe à la Conférence Black Hat. Maintenant, je peux vous voir. Nous sommes légion ! », a-t-il lancé.

STEC et OCZ misent sur le stockage flash sur PCIe, plus proche du processeur

Afin de mieux profiter des capacités de vitesse des systèmes de stockage SSD, des fabricants cherchent des solutions qui rapprochent le processus de traitement des données de celui réalisé par les CPUs pour utiliser les données stockées. Ainsi, STEC et OCZ Technology Group viennent tous deux d'intégrer des composants de stockage flash dans des cartes PCI Express (PCIe). STEC, qui arrive pour la première fois sur ce marché, fait sensation avec sa propre ligne de modules hardware et une plateforme logicielle capable de travailler avec des composants SSD d'autres fournisseurs.

Les solutions solid state, jusque là utilisées simplement pour remplacer des disques à plateau tournant dans les baies de stockage centralisées, sont de plus en plus considérées comme un composant du serveur avec une fonction de stockage des données utilisées massivement ou pour agir comme cache. C'est Fusion-IO qui a ouvert la voie à cette approche. Désormais, STEC, l'un des plus grands fournisseurs de support flash pour les vendeurs de SSD traditionnels, a décidé de proposer ses propres produits. « Le stockage Solid-State augmente le coût initial, et son intégration à des serveurs génère éventuellement d'autres coûts, mais celui-ci peut engendrer des économies pour certaines entreprises », selon l'analyste Mark Peters d'Enterprise Strategy Group (ESG). En particulier, l'avantage peut venir de la réduction des délais.

Un rôle clé pour le logiciel EnhanceIO

« Nous avons été tellement endoctrinés ! On n'a pas cessé de nous répéter que le stockage se mesurait au prix du gigaoctet », explique l'analyste. « Personne ne stocke dans le seul intérêt de stocker, mais dans le but d'utiliser les données que l'on conserve. » Une architecture qui permet de diriger plus rapidement les données vers le serveur, comme une carte PCIe, peut justifier une dépense supplémentaire. Le logiciel EnhanceIO (photo ci-dessous), que STEC a déjà fourni à quelques clients en test, devrait avoir un impact plus important que les cartes PCIe elles-mêmes, car il peut travailler avec de nombreux fournisseurs de matériel », estime aussi l'analyste. « L'intérêt pour les serveurs SSD augmente, mais cette solution n'est pas forcément la meilleure solution pour des entreprises qui ont recourt à de gros centres de données virtualisés », ajoute t-il. « On perd en capacités de partage, parce que les données sont alors attachées à un serveur en particulier », dit Mark Peters. Les SSD centralisés offrent plus de flexibilité de gestion et n'ont pas besoin d'être reliés systématiquement à tous les serveurs du centre de données pour être efficaces. Pour les petites entreprises travaillant avec de petites quantités de serveurs, le système de cache offert par les serveurs SSD peut être suffisant, selon lui.

STEC a donc lancé sa famille de modules d'accélération Kronos PCIe Solid-State qui, avec son logiciel EnhanceIO SSD Cache, est capable de fonctionner avec les produits Kronos et presque toutes les autres solutions SSD présentes sur le marché. Selon l'entreprise, les deux produits permettent de réduire considérablement le coût d'un centre de données, puisqu'ils limitent le recours à des systèmes de stockage très rapides et autres techniques pour augmenter la vitesse d'exécution des applications.

Solution Kronos PCIe SSA (crédit : STEC)

Stockage principal ou cache

Avec des capacités allant de 240 Go à 980 Go, les cartes Kronos et Kronos Turbo peuvent être utilisées pour le stockage principal au sein d'un serveur. Mais elles sont principalement conçues pour garder en cache, à proximité de la CPU, la copie de données fréquemment utilisées pour de meilleures performances. « Cela permet de palier aux retards causés par les commutateurs, les contrôleurs RAID et les autres composants dans un système de stockage traditionnel », a déclaré Scott Stetzer, vice-président du marketing chez STEC. Selon l'entreprise, cette nouvelle technologie peut réduire la latence de quelques centaines de millisecondes à 30 nanosecondes pour une entreprise qui migre d'un SAN (storage area network) traditionnel ou d'une configuration iSCSI (Internet SCSI).

Les disques SSD coûtent plus chers par gigaoctet que les disques durs. Mais ils offrent une récupération plus rapide des données. Ils permettent de se passer de disques durs ultra rapides et de techniques visant à optimiser la vitesse des lecteurs. En général, cela suppose l'achat de plusieurs disques durs, dont une partie de la capacité reste, de surcroît, inutilisée. Mettre un SSD dans un serveur peut apporter encore plus de performance, car cela permet de supprimer le transfert des bits de données les plus utilisés au sein du réseau.

Difficile de rattraper Fusion-IO

Avec ses modules Kronos, STEC a franchi une autre étape pour améliorer les performances du serveur : les cartes se déchargent des tâches I/O qui, dans le cas de certains produits PCIe similaires, sont réalisées par le processeur. « Cette méthode permet de libérer des cycles processeurs pour d'autres tâches, ce qui est utile, en particulier dans les serveurs virtualisés très actifs », explique Scott Stetzer. « Cette fonctionnalité de déchargement distingue STEC de Fusion-IO, un vendeur déjà présent sur le marché, offrant à STEC au moins un élément clé de différenciation pour lui permettre de gagner des parts de marché », dit l'analyste d'ESG. « Cependant, STEC et d'autres challengers vont avoir du mal à gagner du terrain sur Fusion-io, compte tenu des accords existants actuellement entre les fournisseurs et les vendeurs », estime t-il. L'entrée sur ce marché du PCIe est un objectif majeur pour STEC, qui a réduit le mois dernier ses prévisions financières pour le trimestre en cours en raison d'une concurrence croissante dans son activité principale. La valeur de STEC a chuté de plus de 50% depuis février.

Les cartes d'OCZ, vendues aux constructeurs

Les cartes Kronos peuvent lire et écrire des données séquentielles à la vitesse de 1,1 Go/seconde et la carte Kronos Turbo à 2,2 Go/seconde, selon STEC. L'entreprise a commencé à livrer des échantillons de son produit à des fabricants de serveurs. « Une ligne de cartes Kronos Bi-Turbo, avec des capacités pouvant atteindre 1,95To et un taux de lecture/écriture de 3,6 Go/seconde, est en préparation, pour une livraison prévue en début d'année prochaine », a déclaré Scott Stetzer. « Toutes les cartes seront disponibles dans les deux versions SLC (single-level-cell) et MLC (cellule multi-niveaux) et sauront utiliser les fonctionnalités de STEC », a t-il ajouté. Ces cartes seront garanties cinq ans.

L'annonce de STEC fait suite à l'annonce par OCZ d'un nouveau disque SSD PCIe que son fabricant dit deux fois plus rapide que son produit précédent. Les cartes SSD R4 Z-Series sont proposées en version demi-hauteur et pleine hauteur avec des capacités allant de 300 Go à 3,2 To et peuvent lire les données à un taux de 2,8 Go/seconde, selon OCZ. Contrairement à ses précédents produits, les cartes OCZ seront vendues directement aux vendeurs de serveur et non aux utilisateurs.

| < Les 10 documents précédents | Les 10 documents suivants > |