Flux RSS

108538 documents trouvés, affichage des résultats 3251 à 3260.

| < Les 10 documents précédents | Les 10 documents suivants > |

(05/07/2011 15:10:33)

Secteur public : un Disic pour mieux piloter les projets informatiques de l'Etat

Responsable d'une équipe composée d'une vingtaine de personnes, Jérôme Filippini a commencé par expliquer sa mission de directeur interministériel des systèmes d'information et de communication de l'État (Disic) en affirmant qu'il n'était pas là pour simplement émettre des avis et des préconisations, mais bien pour coordonner les différents services. « En France, il a été décidé de créer la Disic, une structure de coordination quand d'autres pays, comme le Canada, on fait d'autres choix avec une DSI unique, une direction informatique centralisée qui alimentera les ministères. » Nos expériences à l'étranger nous démontrent que la DSI centrale est l'élément clef pour moderniser les services de l'État » nuance toutefois Silvano Sansoni.

« La Disic est une vraie autorité et pas seulement un outil de coordination, précise adroitement l'amiral Pénillard. Quand il y a une grande réorganisation, un DSI dans chaque ministère me semble préférable. Le Disic conduit l'orchestre». On revient de loin et on avance, précise le Disic, pour qui 3 choses on radicalement changé : « placer auprès du 1er ministre, le Disic peut provoquer les arbitrages nécessaires, notre structure est encore légère avec une vingtaine de personnes et je n'anime pas le club des DSI publics. Nous devons auditer, expertiser et recommander des avis qui ne sont pas toujours bienvenus dans les ministères, mais la crédibilité de la Disic dépendra la qualité de ses avis. Nos attributions sont uniques, nous pouvons arrêter un projet ou demander de le faire autrement.» Parmi les programmes supervisés par la Disic, citons la création d'un réseau unique entre les ministères, la rationalisation du parc de datacenters pour préparer le grand cloud privé de l'État... Pour valider ces projets, Jérôme Filippini explique avoir validé une feuille de route non auprès des différents DSI publics, mais directement par leur patron dans les ministères.

Faire mieux avec moins

Au ministère de la Défense, l'amiral Pénillard avoue très adroitement qu'ils leur manquaient un ennemi, un aiguillon intrinsèque pour progresser : « aujourd'hui, je ne vois rien d'autre que la pression financière et la cybercrimalité. C'est une formidable opportunité que nous pouvons exploiter pour avancer. Nos SI ne sont plus défendables sans une simplification de nos systèmes stratifiés ». Une simplification qui est passée par une cloudification des services. « Nous sommes passés de 1500 à une quarantaine de serveurs pour 4500 applications. La virtualisation des applications a permis de les rendre plus mobiles. Nous n'avons pas de grand changement à venir, mais il faut reconnaître que chacun des métiers fait la même chose que les autres. Chorus s'est pas exemple imposé à tout le monde. Il est aujourd'hui nécessaire d'aligner les processus et de mieux formaliser les besoins des métiers.

Mais le principal enjeu dans le secteur public reste la baisse des budgets. « L'obsession comptable est partout et notamment dans la formation des agents publics. La mobilité des fonctionnaires est un des principaux freins dans les ministères, un frein à l'innovation. Il est nécessaire de s'adapter à ce qui va changer de plus en plus, ajoute l'ancien DSI du ministère de l'Intérieur, Jérôme Filippini. Il est également nécessaire d'attirer les talents et d'avoir les moyens de les recruter. De les garder ensuite avec une rémunération au mérite ».

Illustration principale : de gauche à droite, Silvano Sansoni, directeur secteur public chez IBM, Jérôme Filippini, DSI de l'État rattaché Secrétariat général du Gouvernement, et l'amiral Christian Pénillard, Disic du ministère de la Défense.

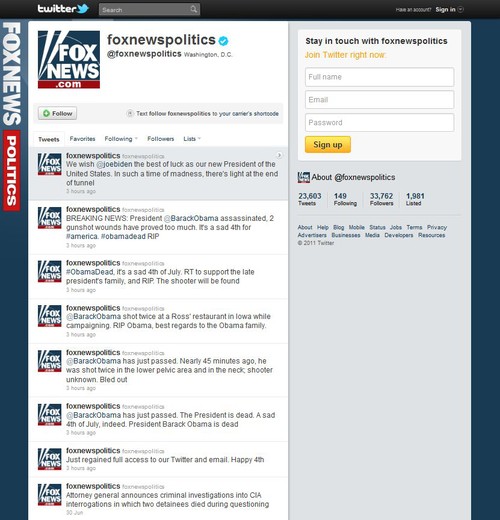

(...)(05/07/2011 11:32:32)Piraté, le compte Twitter de Fox News annonce la mort du président Obama

Tôt lundi matin, le 4 juillet un jour férié aux Etats-Unis, six tweets du compte Twitter de Fox News ont relayé de fausses informations, annonçant que le président américain Barack Obama avait été abattu de deux balles dans un restaurant de l'Iowa où il était en visite pour sa campagne électorale. Les tweets ont été postés à 2 heures et 3 heures du matin (fuseau horaire de la côte est) par le compte « foxnewspolitics ». Ce dernier comporte un badge avec une coche, marque indiquant que son authenticité a été vérifiée par Twitter. Au même moment, aucun des médias nationaux américains, Fox News compris, ne donnaient de telles informations. Sur son site Internet, Fox News a reconnu le piratage, et s'est excusée «pour la peine que ces faux tweets - envoyés de surcroit le jour de l'Independance Day - auraient pu engendrer. »

La sécurité de Twitter une nouvelle fois mise en cause

Le premier tweet relatant l'assassinat - adressé directement sur le compte réel du Président Obama - déclare que « @BarackObama est décédé. Le Président est mort. C'est un 4 juillet triste. Le Président Barack Obama est mort... » Les tweets suivants racontent que Barack Obama a été abattu de deux balles, l'une dans la zone pelvienne et l'autre au cou. Puis, « le Président est décédé un peu plus tard de ses blessures. On ne sait pas qui est l'assassin. » Plus tôt lundi matin, le Huffington Post avait rapporté que le flux de nouvelles Fox News Politics sur Twitter avait été piraté. Une capture d'écran posté par le site d'information montrait dans le fil de nouvelles un sous-titre : «H4CK3D BY TH3 5CR1PT K1DD3S ».

Le logo de la chaîne avait été remplacé par des lettres majuscules SK, probablement une référence à Script Kiddies, un terme utilisé par des jeunes qui piratent les ordinateurs en utilisant des outils simples et automatisés ou des scripts développés par d'autres. La capture d'écran montre également deux messages, supprimés par la suite, sur le fil de Fox News Politics, l'un revendiquant le piratage et l'autre critiquant Anonymous, le collectif de pirates qui a mené une campagne de hacking très réussie. Ce dernier tweet fait aussi référence à l' « AntiSec », abréviation de « AntiSecurity», l'opération de piratage menée actuellement par Anonymous, qui défigure les sites internet de certaines entreprises et institutions gouvernementales et au cours de laquelle sont parfois subtilisées des données sensibles.

Cliquer sur l'image pour l'agrandir

Twitter refuse de commenter les hackings

Un premier tweet encore visible d'une série un peu étrange indique que « les propriétaires des comptes ont retrouvé le plein accès à leur messagerie électronique et au flux Twitter, » une manière de détourner l'attention des précédents messages, désormais supprimés. En général, Twitter réagit rapidement pour supprimer les tweets provenant de comptes piratés et le réseau a renforcé sa procédure globale de sécurité. Mais, comme beaucoup de services web, Twitter utilise des logins et des mots de passe pour accéder aux comptes, des informations que les pirates ont sans doute réussi à voler grâce à des techniques d'ingénierie sociale et à d'autres programmes malveillants, comme des enregistreurs de frappe, introduits sur certaines machines. Les responsables de Twitter, dont le siège est basé à San Francisco, Californie, ont déclaré que, pour des raisons de confidentialité, ils ne donneraient aucune information sur les comptes piratés. Ils ont cependant recommandé aux utilisateurs de suivre les conseils du réseau en matière de mots de passe : choisir des séquences fortes.

(...)(05/07/2011 10:01:14)Le spécialiste des jeux 2.0 Zynga s'introduit en bourse

La société Zynga a déposé en fin de semaine dernière les documents nécessaires à son entrée en bourse. Les actions mises sur le marché pourraient atteindre la somme d'un milliard de dollars, ce qui porterait sa valorisation à 10 milliards de dollars, selon les estimations les plus prudentes.

Créée il y a quatre ans, Zynga s'est spécialisée dans les jeux en ligne et plus particulièrement les jeux sur Facebook. Parmi ses produits les plus connus, on peut citer Farmville, Cityville et Mafia Wars. La startup californienne tire l'essentiel de ses revenus des biens virtuels (nourriture, outils, bétail, maisons, etc.) qu'elle vend à quelque 232 millions de joueurs mensuels répartis dans 166 pays. En 2010, Zynga a réalisé un chiffre d'affaires de 598 millions de dollars, en hausse de 400% par rapport à 2009, et un bénéfice net d'environ 90 millions de dollars. L'an dernier, la jeune société a racheté de nombreux autres éditeurs de jeux pour un total de plus de 100 millions de dollars, dont un tiers payé en actions.

Succès du social gamingSelon les analystes, le succès de Zanga est dû à une gestion rigoureuse, à un modèle éprouvé et à une excellente connaissance du social gaming. Les jeux de la société sont avant tout destinés à passer le temps sur les réseaux sociaux et ne requièrent qu'une concentration et un engagement limités de la part des joueurs. Au niveau infrastructure, Zynga s'appuie entre autres sur le cloud d'Amazon. Un quart des revenus publicitaires de Facebook proviendrait d'ailleurs des annonces pour des jeux sociaux.

www.ICTjournal.ch (...)(05/07/2011 09:54:16)Pixmania gérera pour Carrefour la vente en ligne de produits high tech

Qualifié de « stratégique » l'accord signé jeudi dernier, 30 juin, entre Carrefour et Pixmania est également très concret. Les deux groupes vont développer un site de vente en ligne de produits non alimentaires dans plusieurs pays d'Europe. Au départ quatre : France, Italie, Espagne, Belgique. Mais Pixmania est présent dans 26 pays, ce qui ouvre de larges possibilités de développement pour cet accord.

C'est Pixmania qui va développer le site qui sera présenté sous l'enseigne Carrefour. Il permettra à la fois de réserver en ligne et d'être livré à domicile sur tout le non alimentaire déjà commercialisé dans les magasins Carrefour. Le catalogue de Pixmania étant vendu, sous la marque Carrefour, dans les magasins Carrefour. Les clients pourront également commander sur le site et retirer des produits dans un magasin Carrefour.

Le non alimentaire baisse régulièrement dans son CA

Cet accord est donc à multiples facettes : technologiques avec la mobilisation des compétences de Pixmania, commerciales par un accord de vente croisé, innovant en permettant à Carrefour de résoudre la question du non alimentaire, qui baisse régulièrement dans son chiffre d'affaires. Cet accord permet également à l'enseigne nordiste de rattraper son retard sur le e-commerce. Casino, rival très direct ces derniers temps, est devant Pixamania avec sa filiale Cdiscount et ses 7,4 millions de visiteurs uniques. Pixamania en compte 6,8 millions.

L'accord signé avec Pixmania est de grande ampleur, mais ce n'est pas le premier pour Carrefour. Début 2010, Carrefour annonçait un accord avec Virgin pour créer des « corners » Virgin dans les magasins Carrefour, avec une première expérimentation. L'accord, déjà, était destiné à redresser les ventes dans les rayons non alimentaires. En 2006, une autre tentative visait à vendre des produits Apple dans les magasins Carrefour.

Les analystes financiers obnubilés par les autres dossiers (*) d'actualité de Carrefour n'ont pas réagi à cet accord. Les forums boursiers faisaient néanmoins allusion à une possible prise de participation de Carrefour dans Pixmania, qui est une filiale de l'anglais Dixons Retail. Ce serait un prolongement de cet accord. Et une réplique à Casino.

(*) avec plusieurs dossier épineux : conflit au Brésil avec une filiale de Casino, mise en bourse de Dia la filiale hard discount, cession prévue de l'immobilier à travers sa filialisation.

BMW remplace un mainframe par des serveurs Linux

Les coûts de maintenance d'un système propriétaire mainframe sont tels qu'une migration vers des systèmes ouverts est toujours envisagée un jour ou l'autre. BMW a récemment opéré une telle migration en moins d'un an pour 900 programmes Cobol, 330 masques et 1770 traitements batchs.

Le système d'origine était un mainframe propriétaire Unisys. La migration a été opérée vers des serveurs Suse Linux dotés de Micro Focus Enterprise Server. La base de données a été remplacée par une solution Oracle. Le système transactionnel a été remplacé par le CICS de Micro Focus et les batchs ont été migrés vers Unix Shell Script. Enfin, les masques ont été convertis. L'ensemble du projet a été mené avec des procédures automatisées à base de règles. Le coût du projet n'a pas été précisé.

Illustration principale : Mainframe ClearPath d'Unisys, crédit D.R. (...)

Chrome rattrape Firefox

Toutes versions confondues, Internet Explorer demeure toujours le navigateur le plus populaire dans le monde en juin, avec 43,6% de parts de marché. La surprise vient du duel qui s'annonce dans les mois à venir pour la seconde place entre Firefox, qui fait du surplace depuis des années entre 27 et 32% de parts de marché (28,34% en juin 2011), et Chrome, qui dépasse désormais les 20%, en progression constante depuis son lancement en septembre 2008. Safari et Opera en sont toujours à un stade marginal, à respectivement 5,1% et 1,7%.

En France, le coude à coude continue entre Internet Explorer et Firefox, le navigateur de Microsoft gardant une faible avance (36,5% de pdm contre 35,6%). Chrome suit à 18,8%, loin devant Safari (7,3%) et Opera (1,1%).

Toutes les statistiques de Statcounter sont basées sur des données collectées dans le monde entier sur un échantillon de trois millions de sites web, représentant plus de 15 milliards de pages vues par mois.

(...)(04/07/2011 16:46:42)Apple également victime d'une attaque de hackers (MAJ)

Une liste comprenant 27 noms d'utilisateurs et des mots de passe cryptés a été apparemment dérobée sur un site web d'Apple (abs.apple.com) au cours du week-end. Le groupe de hackers anonyme à l'origine de cette intrusion a publié un avertissement indiquant que la firme de Cupertino pourrait être la cible de ses prochaines attaques. Pour prouver son exploit, la liste a été affichée sur le site Pastebin, un site d'hébergement de fichiers texte, par un utilisateur identifié sous le pseudonyme « Not Yet Serious ». « Ne pas être sérieux, mais se sentir bien », c'est le court message posté juste la page Pastebin. « Apple pourrait être également la cible. Mais ne vous inquiétez pas, nous sommes occupés ailleurs», précise le message.

Un groupe encore inconnu

Il n'est pas encore établi que ce hacker ou ce groupe de pirates soient affiliés aux Anonymous, mais l'existence du hacking a bénéficié d'un sacré coup de projecteur après que les Anonymous aient relayé l'exploit dans un message Twitter. Les données publiées semblent être un ensemble de noms d'utilisateurs et de mots de passe cryptés conservés dans une base de données SQL sur un site BI d'Apple. Le site abs.apple.com est actuellement déconnecté. Apple n'a pas immédiatement répondu à une demande de commentaire.

Dans une publication apparemment sans lien, un hacker libanais appelé idahc_hacker a indiqué sur Twitter qu'il avait trouvé des vulnérabilités sur un autre site d'Apple. Les attaques par injections de codes SQL permettent d'afficher des iFrames dans une page web et peuvent être utilisées par des hackers pour accéder sans autorisation aux données. Ce hacker n'a pour l'instant commis aucun acte malveillant et n'a publié aucune donnée dérobée sur le site d'Apple. Il a également indiqué qu'il ne faisait pas partie des Anonymous ou des LulzSec, un groupe de hackers récemment autodissous.

Des attaques tous azimuts

Depuis depuis quelques semaines, l'opération de hacking AntiSec - à l'initiative d'Anonymous- a été lancée contre tous les entreprises et gouvernements. Un partisan du groupe a récemment encouragé les travailleurs à «corrompre» les entreprises et les gouvernements pour favoriser la fuite de données. Un site web appelé HackerLeaks a également été mis en ligne pour soutenir le Peoples Liberation Front, un allié des Anonymous.

100 000 apps pour iPad

C'est dans la journée du jeudi 30 juin que le cap des 100 000 applications pour iPad disponibles sur l'App Store a été passé, 15 mois après la commercialisation de la première tablette d'Apple. A titre de comparaison, il avait fallu 482 jours très exactement pour que l'iPhone soit à l'époque doté de 100 000 applications dédiées, soit 32 jours de plus que pour l'iPad.

Crédit photo : AFP Photo E.Dunand (...)| < Les 10 documents précédents | Les 10 documents suivants > |