Les utilisateurs de LangChain doivent redoubler de vigilance. En décembre dernier, ce framework modulaire pour Python et TypeScript/JavaScript servant à développer des applications IA avait déjà été touché par deux failles. A savoir une critique, la CVE-2025-68664 (score CVSS 9.3) de type injection en serialisation exposant des secrets dans les pipelines CI/CD incluant des jetons GitHub, des identifiants de connexion cloud ainsi que des clés SSH. L’autre était la CVE-2025-67644, CVSS 7.3 (injection SQL dans LanGraph Checkpointers) ouvrant la voie à de la manipulation de requêtes SQL au travers de clés de filtrage des métadonnées.

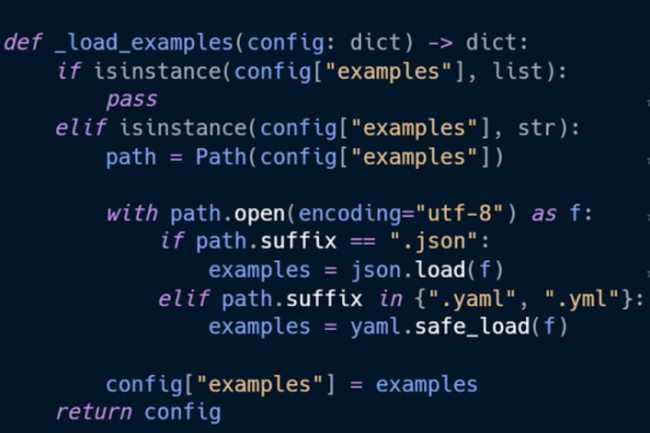

La dernière en date, CVE-2026-34070 au score CVSS de 7.5, a été découverte par les chercheurs en sécurité de Cyera. De type traversée de chemin (path traversal) dans le chargement de prompt, elle s’appuie sur la façon dont LangChain résout les chemins d'accès aux fichiers lors du chargement de modèles de prompt ou de ressources externes. En fournissant une entrée spécialement conçue, un attaquant peut alors parcourir des répertoires et lire des fichiers arbitraires sur un système hôte, exposant potentiellement des fichiers de configuration et des identifiants. Son risque principal est lié à l'absence de validation stricte des chemins et de sandboxing. Les mesures d'atténuation comprennent l'application de listes d'autorisation pour l'accès aux fichiers et la restriction des limites des répertoires. Dans le cas de la désérialisation, le problème réside dans le fait de traiter les données externes comme fiables. Cyera recommande d'éviter les méthodes de désérialisation non sécurisées et de s'assurer que seules les structures de données validées et attendues sont traitées. Pour l'injection SQL, la société recommande d'utiliser des requêtes paramétrées et de renforcer la validation des entrées. Dans les trois cas, les recommandations s'alignent sur les pratiques établies en matière de codage sécurisé.

Trois failles qui étendent la surface d’attaque LangChain et LangGraph

La dernière faille path traversal a été analysée en parallèle des deux précédentes. La CVE-2025-68664 qui débouche sur du traitement de données sérialisées non fiables donnant la capacité à un attaquant d'injecter des charges utiles malveillantes interprétées comme des objets fiables. Avec pour conséquence d'accéder à des données d'exécution sensibles telles que des clés API et des variables d'environnement. Et aussi la CVE-2025-67644, de type vulnérabilité d'injection SQL dans le mécanisme de point de contrôle de LangGraph (gestion d’agents IA) ouvrant la voie à de la manipulation de requêtes backend. L'exploitation de cette faille pouvait donner accès aux données stockées de l'application, y compris l'historique des conversations et l'état du workflow lié aux agents IA.

Les chercheurs de Cyera ont souligné que, prises ensemble, ces trois failles mettent en évidence la manière dont les frameworks IA largement utilisés peuvent exposer différentes couches de données d'entreprise, transformant de fait LangChain et LangGraph en une nouvelle surface d'attaque. La technique d'exploitation décrite dans le rapport repose sur une validation insuffisante des entrées et une gestion non sécurisée des données à des points d'intégration clés des pipelines IA. Dans chaque cas, des données d'entrée contrôlées par l'attaquant, qu'il s'agisse de prompts, de charges utiles sérialisées ou de paramètres de requête, peuvent influencer la manière dont le framework interagit avec le système de fichiers ou la base de données. « La plus grande menace pour les données d'IA de votre entreprise n'est peut-être pas aussi complexe que vous le pensez », ont prévenu les chercheurs en sécurité de Cyera. » Toutes ces failles disposant de correctifs, il est plus que recommandé de les appliquer dès que possible.

Commentaire