Assailli par un nombre croissant de failles de sécurité à traiter, l'Institut national des normes et des technologies (NIST) a annoncé des changements importants dans la manière dont il traite les vulnérabilités et les expositions en matière de cybersécurité (CVE). Plutôt que de s'engager à enrichir toutes les entrées de sa base de données nationale sur les vulnérabilités (NVD), l'agence se concentrera uniquement sur les CVE les plus critiques, ce qui « permettra de stabiliser le programme pendant que nous développons les systèmes automatisés et les améliorations des flux de travail nécessaires à sa viabilité à long terme », indique-t-elle. À compter de maintenant, le NIST se concentrera sur les CVE figurant dans le catalogue des vulnérabilités connues exploitées (KEV) de la CISA. « Notre objectif est d'enrichir ces entrées dans un délai d'un jour ouvrable à compter de leur réception », a déclaré l'organisme. Parmi les autres CVE hautement prioritaires figureront également celles concernant les logiciels utilisés par le gouvernement fédéral américain et d'autres logiciels critiques. Toutes les autres continueront d'être ajoutées à la NVD, mais seront classées comme « non programmées », ce qui signifie que le NIST ne donnera plus la priorité à leur enrichissement.

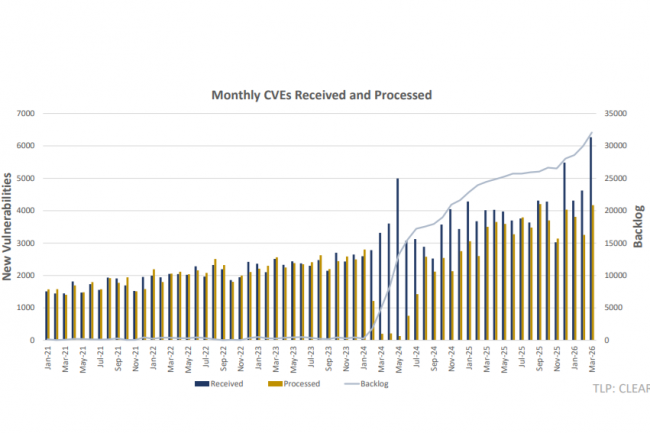

Selon l'organisme, un arriéré de CVE a commencé à s'accumuler début 2024, et il n'a pas été en mesure de le résorber en raison d'une augmentation du nombre de signalements. Selon l'institut, ces signalements ont augmenté de 263 % entre 2020 et 2025, avec près d'un tiers de vulnérabilités supplémentaires signalées rien qu'au premier trimestre 2026 par rapport à la même période l'année dernière. Le NIST, qui a enrichi près de 42 000 CVE en 2025 - soit 45 % de plus que n'importe quelle année précédente - est désormais confrontée à un arriéré total de plus de 30 000 CVE, a expliqué Harold Booth, responsable technique et de programme au NIST, lors de la conférence sur la cybersécurité VulnCon du 15 avril.

Un retard impossible à résorber

En conséquence, il renonce désormais à documenter toutes les vulnérabilités à l'exception des plus critiques. Les CVE en attente reçues avant le 1er mars seront également classées comme « non programmées ». Aucune d'entre elles ne constitue une faille critique, a précisé l'institut, car celles-ci ont toujours été traitées en priorité. « Ils viennent de faire une déclaration publique : « Nous ne parviendrons jamais à résorber ce retard » », a déclaré à CSO Dustin Childs, responsable de la sensibilisation aux menaces au sein de la Zero Day Initiative de Trend Micro. De plus, l'organisme ne calculera plus les scores de gravité pour les CVE soumises avec des scores fournis par le déclarant. Les responsables de la sécurité qui s’appuient sur ces données enrichies devront faire l’inventaire de leurs technologies pour voir si elles figurent sur la liste des priorités du NIST, a déclaré Dustin Childs. Ce n’est pas facile. « La détection est l’un des problèmes les plus difficiles auxquels nous sommes confrontés », a-t-il noté, ajoutant qu’il n’est pas non plus clair quels logiciels entrent réellement dans la catégorie des priorités. Ceux « utilisés par le gouvernement fédéral constituent une définition très vague. »

Dustin Childs n'est pas surpris que le nombre de CVE soit en hausse, et il cite l'IA comme l'une des raisons de cette augmentation. « Nous constatons déjà une augmentation des CVE sans intérêt - mais aussi des CVE réels - liés à l'IA », explique-t-il. Les gérer va poser un énorme problème aux entreprises. « Les gens n'appliquent toujours pas les correctifs e nous allons quadrupler le nombre de patchs qu'ils devront déployer. Comment mettre alors en place nos défenses à l'échelle de l'entreprise ? Je ne sais pas si nous y parviendrons avant les pirates. »

Plus de 100 000 CVE en 2026 ?

Selon le Forum of Incident Response and Security Teams (FIRST), 59 427 CVE devraient être signalées cette année, contre un peu plus de 48 000 en 2025. Cela fait de 2026 la première année où le nombre de CVE dépassera le cap des 50 000. « La vitesse à laquelle les vulnérabilités sont découvertes et exploitées est sans précédent », a déclaré Chris Gibson, CEO de la société de sécurité First, à CSO. Ce réseau de cybersécurité international a également modélisé des « scénarios réalistes » dans lesquels le nombre total de CVE dépasserait les 100 000 d’ici 2026. Mais c’était en février, avant qu’Anthropic n’annonce Mythos, son modèle IA dédié à la détection des failles que beaucoup considèrent comme un tournant structurel pour le secteur de la cybersécurité.

Les grands modèles de langage et les agents IA figurent tous deux sur la liste des priorités ddu NIST, tout comme l’automatisation robotisée des processus (RPA) à l’ancienne, a déclaré Chris Booth lors de sa présentation à VulnCon. L'organisme prévoit par ailleurs de déléguer une partie du travail aux autorités de numérotation CVE (CNA), qui comprennent des fournisseurs de solutions de sécurité et des chercheurs.

Commentaire