Flux RSS

Architecture logicielle

2077 documents trouvés, affichage des résultats 331 à 340.

| < Les 10 documents précédents | Les 10 documents suivants > |

(18/02/2011 15:35:18)

Capgemini recrute 400 informaticiens à Toulouse

Capgemini souhaite renforcer ses équipes toulousaines. Pour accompagner la croissance de sa division Applications Services, la SSII prévoit d'intégrer 400 nouveaux collaborateurs : 100 offres concernent des jeunes diplômés (moins de 3 ans d'expérience), 150 sont réservées à des profils intermédiaires (entre 3 à 7 ans) et une proportion équivalente visent des profils expérimentés (au-delà de 7 ans). La palette des postes est assez variée : il s'agit d'architectes (d'entreprise, logiciel .Net et J2EE, Netweaver, Weblogic, PLM, sécurité, etc.), d'ingénieurs (.Net, Java, Drupal, Sharepoint...), de business développeurs, de chefs de projet et de directeurs de projet, de responsables qualité, de consultants (BI, PLM, SAP, supply chain, conduite applicative Oracle, Unix et Java), de responsables du domaine applicatif, et enfin d'experts techniques Java/J2EE. Les nouvelles recrues interviendront auprès de clients nationaux et internationaux de l'aéronautique, du spatial, de la défense et de la navigation aérienne mais également du voyage et du transport, de l'industrie, de la santé ou du social

Cinq journées portes ouvertes

Ce programme de recrutement s'inscrit dans le cadre d'une campagne nationale baptisée « Mon job, Ma vie ». A travers elle, Application Services France envisage, en 2011, de se renforcer pour planifier, concevoir, diriger et développer des projets d'intégration de systèmes d'information. Du 21 au 25 mars, Capgemini organise une semaine du recrutement dans la ville rose. Elle se déroulera dans les locaux toulousains du groupe, siège de la division Aérospatiale et Défense. Lors de cet événement, les postulants pourront découvrir les projets pour lesquels Capgemini recrute, les métiers proposés et les secteurs d'activité. Ils seront accueillis au sein du centre Accelerated Solution Environment (ASE) conçu pour accélérer les projets de transformation des entreprises.

Le centre ASE et les locaux de Capgemini seront spécialement organisés en mode portes ouvertes à l'heure du déjeuner puis en soirée. Cinq espaces, consacrés aux RH (carrières, formation), aux métiers du groupe, aux secteurs et également aux échanges (sur les projets, les postes à pourvoir) seront ouverts au public. L'entrée est libre, sur présentation d'un curriculum vitae.

Illustration: le site de Capgemini à Toulouse. Crédit photo: Capgemini

(...)(18/02/2011 12:57:05)Oracle livre des correctifs critiques pour Java à installer sans délai

Oracle a dû livrer un important paquet de patchs pour corriger 21 vulnérabilités critiques dans Java SE et Java for Business. La majorité des vulnérabilités que vient réparer cette mise à jour critique concernent le JRE (Java Runtime Environment). Oracle et les experts en sécurité de produits tiers exhortent les administrateurs à déployer cette mise à jour sans délai. Ces failles peuvent en effet être exploitées sans authentification, ce qui signifie que les attaquants n'auraient même pas besoin de nom d'utilisateur et de mot de passe pour en tirer profit.

Sur une échelle de 10, huit vulnérabilités affichent le degré de gravité le plus élevé, deux autres sont notées 7,6 et quatre autres 5. Selon Oracle, 13 des 21 vulnérabilités affectent les déploiements client de Java, et 12 parmi les 13 peuvent être exploitées via des applications Java Web Start et des applets Java non fiables, qui s'exécutent dans la sandbox Java avec des privilèges limités. L'une des vulnérabilités client affecte le composant Java Update spécifique à Windows.

Trois vulnérabilités touchent les déploiements client et serveur. Elles peuvent également être exploitées par des applications et des applets non fiables, et par des données injectées à des API particulières via un service Web, par exemple. Trois autres failles ne concernent que les déploiements serveur de Java et peuvent être exploitées par l'introduction de données malveillantes dans les API de certains composants Java. Oracle précise que l'une de ces vulnérabilités a déjà été corrigée dans le cadre du correctif d'urgence publié le 8 février. Enfin, l'une de ces failles est spécifique à Java DB, un composant du Java JDK, qui n'est pas inclus dans le JRE.

La mise à jour est disponible sur le site d'Oracle, ainsi que toutes les détails la concernant.

Collaboratif : SAP adosse son StreamWork aux API OpenSocial

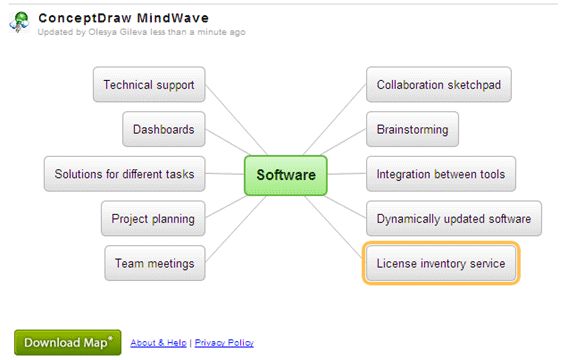

SAP a ajouté le support des API OpenSocial à son logiciel en ligne StreamWork. Celui-ci propose à une équipe dispersée un ensemble d'outils pour réfléchir en groupe et prendre des décisions concertées. Après avoir été proposé en version bêta limitée pendant plusieurs mois, StreamWork a été lancé au printemps dernier. Désormais, les logiciels qui utilisent les interfaces de programmation OpenSocial (développées par Google) peuvent donc être présentés à ses utilisateurs par le biais du catalogue d'outils de l'application. Google Translate en fait partie. SAP cite aussi les produits d'éditeurs tels que Atlassian, Doodle (illustration ci-dessus), Got Decisions, MindMeister ou encore CS Odessa (et son logiciel ConceptDraw MindWave, illustration ci-dessous).

SAP cherche des applications partenaires qui correspondent à ce que les utilisateurs de StreamWork aimeraient trouver. L'éditeur tient compte de leurs « feedbacks », a expliqué Holly Simmons, directrice senior du marketing on-demand, à nos confrères d'IDG News Service. Il est plus logique d'étendre les fonctions du logiciel vers les produits dont les clients se servent déjà. Les intégrer à StreamWork réduit le nombre de personnes qui devront passer d'un outil à l'autre.

La version de base de StreamWork est gratuite. La Professional Edition démarre à 9 dollars par utilisateur et par mois aux Etats-Unis (elle comporte des fonctions d'administration avancées). Il y a aussi une Enterprise Edition, qui inclut des fonctions de contrôle et d'allocation de ressources (à partir de 192 dollars par utilisateur et par an). Pour connaître la tarification appliquée dans les autres pays, il faut contacter l'éditeur.

Outils de collaboration : un marché très encombré

Evidemment, comme tout vendeur de solutions de collaboration, SAP se retrouve sur un marché très encombré comportant des flopées de nouvelles offres, qui côtoient des plateformes aussi largement adoptées que Microsoft SharePoint. Sans compter que certaines tentatives pour faire adopter ce genre d'outils ont fait long feu. Invoquant un taux d'adoption trop bas, Google lui-même a stoppé les développements de sa plateforme baptisée Wave, autour de laquelle il avait pourtant fait pas mal de battage. SAP avait d'ailleurs pris soin, à l'époque, d'offrir la possibilité d'intégrer son StreamWork à Google Wave. Il se rabat maintenant sur OpenSocial, une option que le Centre d'Innovation de SAP Business Objects (à Levallois-Perret) avait déjà retenue pour l'outil d'analyse des réseaux sociaux SNA.

Holly Simmons n'a pas souhaité indiquer combien de clients payants SAP avaient déjà drainé vers StreamWork à ce jour. Elle se contente d'affirmer que « les ventes se portent très bien ». Pour l'instant, la plupart des clients sont des PME. Le profil typique, c'est une petite entreprise de conseil qui veut élaborer des stratégies et partager des documents avec des clients distants de plusieurs milliers de kilomètres, explique la directrice marketing.

Les grandes entreprises ont des demandes différentes. Elles veulent notamment aider leurs employés à travailler plus efficacement avec les logiciels qu'ils utilisent déjà. L'Enterprise Edition de StreamWork n'est sortie qu'en décembre dernier. SAP démarre donc à peine la phase de commercialisation du produit.

L'éditeur a lui-même déployé en interne l'outil, à travers toute l'entreprise, ajoute Holly Simmons. Tout en explorant l'aspect communauté de partenaires, SAP a aussi prévu d'ambitieux plans de développement de son côté avec cet outil. Les clients devraient s'attendre à voir approfondir l'intégration de StreamWork avec les logiciels de gestion de l'éditeur, précise Holly Simmons. « Les gens veulent l'utiliser dans un contexte métier. Nous ne sommes pas juste en train de créer une autre suite de productivité ». (...)

Le standard HTML5 sera prêt en 2014 selon le W3C

« C'est la première fois que nous sommes en mesure de dire à quel moment le standard sera achevé, » a déclaré Ian Jacobs, directeur du marketing et des communications du W3C. « De plus en plus d'industries et de gens se demandent quand cette norme sera prête. Ils doivent pouvoir compter sur sa stabilité et sur une très forte interopérabilité ». Les préoccupations concernant la date de disponibilité du HTML5, prochaine version de l'HyperText Markup Language, un standard indépendant de toute plate-forme et utilisé dans le monde entier pour le rendu des pages web, se sont multipliées ces dernières années. Dans le même temps, Apple, Google et Microsoft ont commencé à promouvoir les avantages du nouveau langage de l'Internet et à le choisir comme base pour construire des applications web, alors même que la norme n'est pas achevée. Malgré l'enthousiasme de ces entreprises et des autres soutiens dont elle bénéficie, beaucoup mettent en garde contre l'utilisation du HTML5 avant qu'il ne soit tout à fait finalisé. En raison de la complexité de la tâche, les estimations quant à la date de livraison de la version finale n'ont pas cessé de varier : entre un à deux ans et pas avant 2022. La dernière communication entendue à ce sujet faisait même état du 22 mai de cette année !

« À partir du 22 mai 2011 et jusqu'en 2014, le HTML Working Group, chargé de plancher sur la nouvelle norme, aura plusieurs tâches à accomplir avant la finalisation, » a déclaré Ian Jacobs. En effet, le groupe doit examiner et traiter les observations qui auront été soumises à l'organisation jusqu'à cette date butoir. Le groupe s'attend à un feedback considérable pour ce « dernier appel », lequel pourrait entraîner une nouvelle révision du document de travail. Le groupe a également pour mission de concevoir une suite de tests, qui doit prendre en compte le large éventail des navigateurs et plates-formes sur lesquels seront rendues les pages web et exécutées les applications écrites en HTML 5.

Les prochaines évolutions sont déjà envisagées

Compte tenu de la gamme croissante d'appareils permettant d'accéder à Internet, dans laquelle figure les téléviseurs, les tablettes tactiles et les téléphones mobiles, cette interopérabilité est capitale. « L'objectif est d'assurer cette vaste interopérabilité, » a ajouté le responsable du W3C. L'organisme chargé de la normalisation ne prévoit pas d'ajouter de nouvelles fonctionnalités après ce dernier appel. « À partir de là, le groupe ne prendra en compte que les avis concernant l'implémentation et agira en fonction des résultats obtenus au cours des tests réalisés, » a déclaré Philippe Le Hégaret, qui dirige le W3C Interaction Domaine chargé de superviser le développement du HTML, du CSS (Cascading Style Sheets), du SVG (Scalable Vector Graphics) et d'autres normes pour le Web.

En même temps que le groupe finalisera le HTML5, il commencera à travailler sur de nouvelles fonctionnalités et préparera des améliorations pour les versions suivantes. Les membres du groupe de travail ont décrété qu'ils n'attribueraient pas de numéro de version - HTML5.1, HTML6 - aux versions successives. Mais Ian Jacobs et Philippe Le Hégaret ne sont pas aussi affirmatifs. « Pour l'instant, les travaux en cours seront classés sous la dénomination HTML.next, » a dit Ian Jacobs. Le W3C a également annoncé qu'il avait étendu la charte du groupe de travail HTML à 2014. Le HTML Working Group comporte plus de 400 membres, dont des vendeurs de navigateurs Internet, des développeurs de logiciels et d'autres organismes dont l'activité est dépendante du standard de l'Internet.

Illustration principale : page de test HTML5 d'Apple, http://www.apple.com/html5

Des extensions Google pour renforcer la sécurité de Java

Google développe un ensemble d'extensions pour Java qui devraient aider à mieux sécuriser les programmes de cette plate-forme contre des attaques dites de « saturation de mémoire tampon » ou « buffer overflow ». Google a même annoncé que le projet sur lequel travaillait ses ingénieurs pour ajouter à Java une nouvelle fonctionnalité du nom de Contracts, ou Design-by-Contract (DBC), désormais qualifié Open Source. Cette implémentation de Google, appelée Contracts For Java, ou Cofoja en abrégé, est elle-même tirée de Modern Jass, un ensemble d'annotations Java développées par Johannes Rieken.

Selon les chercheurs, cette technique principalement destinée à faciliter la programmation, pourrait également fournir aux développeurs une méthode pour se prémunir facilement des attaques de type buffer overflow. Car cette technique d'attaque, parmi les plus anciennes de l'arsenal virtuel à la disposition des pirates, pose toujours problème. Au mois de décembre dernier, Microsoft a répertorié 2,6 millions d'attaques qui pourraient probablement être rattachées à un buffer overflow au niveau de la pile Java Runtime Engine (JRE). Dans son mode de fonctionnement, Contracts exige que chaque fois qu'une requête est envoyée vers un programme en cours d'exécution, toutes les valeurs passées doivent répondre à un ensemble de critères prédéfinis. De même, chaque fois qu'un composant retourne une valeur, elle doit aussi répondre à un ensemble de critères. « DBC doit être compris comme une convention passée entre les composants d'un logiciel, » a expliqué Johannes Rieken, dans une interview.

Des emprunts au langage Eiffel

Les chercheurs ont emprunté l'idée au langage Eiffel, où le concept est connu sous le nom de Design-By-Contract (DBC). Les partisans d'Eiffel revendiquent le fait que le DBC rend ce langage parmi les plus sûrs. Dans le blog annonçant la sortie du DBC, les développeurs de Google ont mis en avant les apports de Contracts, notamment comme moyen de faciliter la programmation Java

Selon eux, cette méthode contribue à identifier des bugs dans un ensemble complexe de code dysfonctionnel. D'après Andreas Leitner, ingénieur chargé du test logiciel chez Google et membre de l'équipe Cofoja, « Contracts peut également contribuer à renforcer la sécurité du code Java. » Celui-ci ajoute que, « en annotant le code avec des « contrats », la probabilité de révéler des bugs dans les premières phases de développement augmente. » Cela pourrait être particulièrement utile « pour trouver des bugs qui ne plantent pas un logiciel, mais le mette tout de même dans de drôles d'états, » explique encore Andréas Leitner. Des états qui pourraient éventuellement « être exploités par des attaquants afin de voler des données ou s'approprier le contrôle d'une machine. »

Une sécurité reposant déjà sur une sandbox

Même sans DBC, Java dispose déjà, en termes de sécurité, d'un certain nombre d'avantages par rapport à plusieurs autres langages, car il s'exécute dans une sandbox et nécessite l'intervention de programmeurs pour définir les variables avant leur utilisation. Toutefois, Design-By-Contract pourrait offrir une sécurité accrue dans le cas d'attaques par saturation de mémoire tampon, lesquels provoquent au minimum le crash d'un programme ou bien rendent sa manipulation possible par l'introduction de valeurs plus grandes que prévues. Un Contrat « peut faire en sorte que l'entrée n'excède pas une certaine longueur, » a déclaré Johannes Rieken. « Il pourrait également s'assurer que les valeurs invariantes ne puissent être modifiées quand elles sont appelées par un programme. » D'après lui, ces contrôles seraient « très appropriés pour des situations généralement mises de côté par un programmeur qui estime que le code n'était pas destiné à être utilisé comme ça. »

Les développeurs de Google à l'origine de Cofoja consacrent 20% de leur temps de travail au projet, conformément à la politique de Google qui autorise ses salariés à poursuivre des projets individuels au sein de l'entreprise.

Mise à jour majeure, Business Objects BI 4.0 est en vue

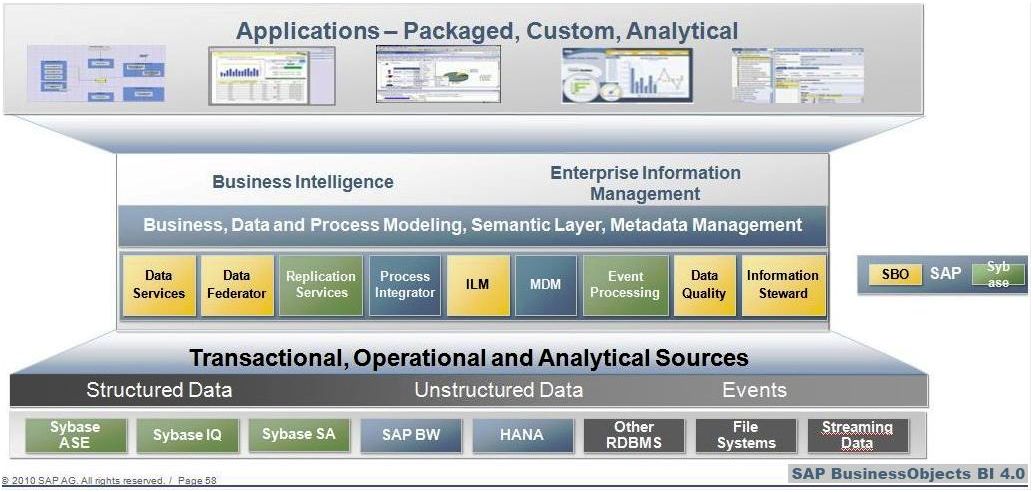

SAP se prépare à lancer très officiellement son offre décisionnelle Business Objects 4.0, le 23 février prochain à New-York, lors d'une présentation retransmise en webconférence. Cette version importante, qui sort trois ans après la précédente, est également la première solution de Business Intelligence ayant été réalisée en collaboration par les équipes de SAP et de l'éditeur français BO depuis le rachat de ce dernier en octobre 2007. L'éditeur allemand en a détaillé les futurs apports depuis l'automne dernier mois, à différentes occasions, sur son TechEd 2010 à Berlin, mais également à Paris, en novembre dernier.

« Cette mise à jour est énorme, confirme Dave Weisbeck, senior vice-président sur les solutions BI et EIM chez SAP. Chaque outil dispose d'améliorations majeures. Il n'y a pas un seul endroit que nous n'avons pas touché. » Toutefois, cette arrivée marque aussi la « mise à la retraite » d'un composant longtemps très apprécié, Desktop Intelligence, également connu sous le nom de Deski (ou DeskI). Une décision qui n'est pas du goût de tous les utilisateurs. Cela dit, Business Objects BI 4.0 dispose de nombreuses améliorations. Les entreprises qui migreront vers cette version bénéficieront d'une meilleure intégration des outils BI de SAP avec sa gamme de produits EIM (Enterprise information management). L'objectif est de réduire le temps et les efforts déployés pour assembler, transformer, modéliser et diffuser des informations aux utilisateurs, indique Dave Weisbeck. Dans BI 4.0, le module Information Steward, par exemple, permettra à ceux qui se focalisent sur certaines catégories d'informations (au hasard, un commercial qui scrute ses données clients) de surveiller et d'évaluer au fur et à mesure la qualité des données en question.

Relié à l'outil de CEP de Sybase

Autre nouveauté, le module Event Insight, tire parti de la technologie CEP (complex event processing) que SAP a récupérée avec le rachat de Sybase l'an dernier. Les logiciels de CEP examine, au fil de l'eau, les flux de données qui transitent par le système d'information d'une entreprise afin d'y repérer des comportements inhabituels ou des corrélations particulières. L'objectif étant de déclencher dans la foulée des alertes ou des actions. Ce sont des outils généralement utilisés pour la détection de fraude ou pour la négociation rapide de titres, mais également dans d'autres domaines, la logistique notamment. Event Insight permettra aux entreprises de construire des modèles CEP et de livrer l'information par le biais d'alertes et de tableaux de bord.

Parmi les autres apports notables de Business Objects BI 4.0 figure la capacité d'effectuer des requêtes sur les données à partir de la même interface, quelle que soit la source et la base interrogée. SAP souligne aussi une meilleure évolutivité du produit, un support 64 bit natif et un accès facilité aux données non structurées.

Illustration 1 : L'utilisateur accède à diverses représentations graphiques des données (source SAP)

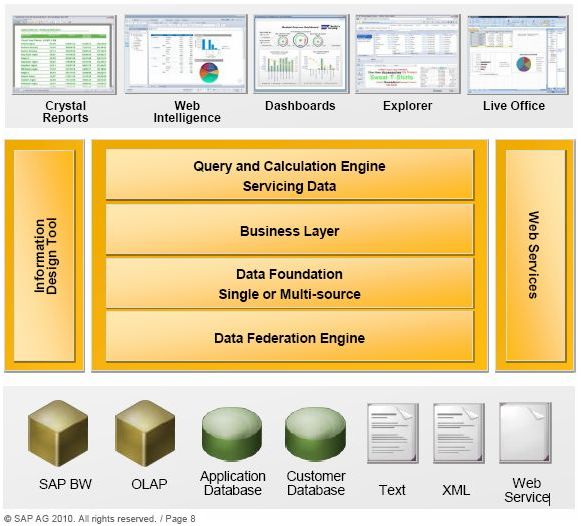

Illustration 2 : Business Objects BI 4.0 (dont on voit ici le détail de ses composants) peut puiser ses données à différentes sources.

[[page]]

Cliquer ici pour agrandir l'image

Pour bénéficier de ces innovations, les entreprises qui utilisent Desktop Intelligence devront donc migrer leurs existant vers l'outil Web Intelligence. Bien sûr, le destin de DeskI a ému les familiers du site (non officiel) Business Objects Board, où l'on trouve un certain nombre de « posts » se plaignant de cet arrêt. On peut même y lire que cet abandon a contribué à la décision d'une entreprise de laisser tomber Business Objects, rapportent nos confrères d'IDG News Service. « C'est avec grand regret que nous avons décidé d'abandonner SAP BO », dit l'un des messages postés la semaine dernière. « J'en suis particulièrement attristé dans la mesure où je faisais partie du comité de sélection de cet outil », relate son auteur en déplorant la perte « du meilleur outil OLAP DeskI, la promotion de l'ancien outil Crystal, toutes les promesses non tenues, les plantages et l'utilisation malaisée. Nous avons décidé de redéfinir notre Business Intelligence en allant vers une autre direction. »

WebI supporte la couche sémantique multidimensionnelle

L'outil Web Intelligence a été livré par Business Objects il y a plus de dix ans et il a toujours été question qu'il supplante un jour Desktop Intelligence dont l'utilisation a diminué, a déclaré pour sa part SAP. Pour lui, Web Intelligence assure désormais la majorité des fonctions de DeskI et dispose d'une profusion de fonctions dans les domaines de la mobilité, de l'interopérabilité avec les autres logiciels clients (Crystal Reports, Explorer, Live Office), ou encore, dans le support de la couche sémantique multidimensionnelle. De fait, sur le Business Objects Board, un autre participant confirme ces éléments : « J'ai utilisé WebI de façon assez intensive pendant les quatre dernières années et, franchement, je n'aimerais pas revenir à DeskI. Certaines fonctions m'ont manqué, mais maintenant, elles sont pour la plupart toutes disponibles dans la dernière version de WebI ». D'ailleurs, les utilisateurs de DeskI ne vont pas être complètement abandonnés puisque le produit va disposer, jusqu'en 2015, du support le plus couramment assuré dans le cadre de Business Objects XI 3.1 et du support Priority One jusqu'en 2017, selon SAP. (...)

Adobe corrige 42 vulnérabilités dans Reader X et Flash

Presque toutes les failles corrigées dans le lecteur PDF ont été qualifiées de «critiques» par Adobe, ce qui signifie qu'elles pourraient être exploitées par des attaquants pour introduire des logiciels malveillants sur un système non patché. Cependant, l'éditeur indique que pour plusieurs bugs, il n'est pas certain que l'exécution de code à distance soit possible. 2 failles parmi les 29 seraient vulnérables à des attaques dites «cross-site scripting » (XSS), une tactique banale utilisée par les voleurs d'identité qui ciblent les navigateurs Internet. En particulier, les pirates pourraient exploiter une de ces deux vulnérabilités - dans Windows seulement - pour s'octroyer des privilèges supplémentaires sur un ordinateur.

Beaucoup de bugs dans la version X du Reader

Selon l'avis publié par Adobe, environ la moitié des bugs identifiés dans le Reader X concernent le code d'analyse de fichier pour les polices de caractères, l'image ou la 3D. Tous les bugs, sauf 3, affectent le Reader X, cette version Windows du lecteur lancée en grande pompe par l'éditeur il y a trois mois. Elle comprend la fameuse SandBox, cette technologie qui permet d'isoler l'application de l'ordinateur pour arrêter, ou du moins emprisonner un code d'attaque pour l'empêcher de faire des ravages sur l'ensemble du système d'exploitation. La sandbox intégrée dans le Reader X est basée sur des technologies utilisées par Google et Microsoft : ainsi Google a « sandboxé » son navigateur Chrome, tandis que Microsoft utilise des défenses similaires pour protéger Internet Explorer et Office 2010 dans Windows. Il y a quelques semaines un chercheur avait trouvé une faille dans ce « mode protégé ». Un porte-parole de l'éditeur se veut rassurant « aucun des 26 bugs affectant le Reader X ne concernent la sandbox et ne peuvent donc pas être mis à profit pour contourner la protection. » Le Reader passe en versions 8.2.6, 9.4.2, et 10.0.1 pour Windows et Mac OS X. Les utilisateurs Linux devront quant à eux attendre jusqu'au 28 février, date à laquelle Adobe livrera les correctifs pour le Reader tournant sous ce système d'exploitation.

Flash mais aussi ColdFusion et Shockwave

Le Tuesday Patch publié met également mis à jour le plug-in Flash, corrigeant 13 vulnérabilités, toutes qualifiées de critiques, car susceptibles d'être exploitées pour exécuter du code malveillant. Adobe a précisé que 8 des 13 failles étaient liées à des problèmes de corruption de mémoire, tandis que les autres bugs été liées au chargement de bibliothèque, à un dépassement de nombre entier et à l'analyse de fonte. La mise à jour de sécurité fait passer Flash en version 10.2.152.26. Comme cela a été le cas il y a un an environ, les utilisateurs de Google Chrome ont pu profiter de la nouvelle version de Flash via une mise à jour du navigateur, également publiée mardi. Adobe a également livré des mises à jour de sécurité pour ColdFusion, son serveur d'applications web de classe entreprise, et pour Shockwave, un player assez répandu pour lire des contenus online animés. « On aurait dit qu'Adobe était prête pour ce cycle de patch ! » a déclaré Andrew Storms, directeur des opérations de sécurité chez nCircle Security, dans une interview. « J'ai été surpris par cette coordination. » Selon Adobe, « cette coordination est sans doute exceptionnelle, parce que le Reader et son cousin Acrobat sont patchés régulièrement. » Reste que, comme le dit Wiebke Lips, la porte-parole d'Adobe, « chaque fois que possible, l'éditeur tente de prévoir, en même temps que le Tuesday Patch, la livraison de mises à jour de sécurité pour d'autres produits. » Cette fois, le calendrier a inclus Flash Player, ColdFusion et le player Shockwave.

Du tout ou rien

Cependant, si Andrew Storm se félicité de la mise à jour simultanée de plusieurs produits d'Adobe, il souligne que l'éditeur continue à livrer des mises à jour de sécurité « tout-ou-rien, » contrairement à Microsoft qui répartit ses correctifs en plusieurs avis séparés, laissant le choix aux utilisateurs de les déployer ou non, selon leur configuration. « C'est du genre à prendre ou à laisser, ça manque de nuances, » estime Andrew Storm. « Pratiquement tout est du code à distance et nous n'avons aucune possibilité d'en avoir un aperçu pour faire un choix, si cela s'avérait nécessaire, pour une raison ou une autre. » À cet égard, les mises à jour de sécurité d'Adobe ressemblent plus à celles d'Apple qu'à celles de Microsoft. « La seule différence, c'est que, avec Adobe, nous savons à quel moment le déjeuner sera servi, » a déclaré le directeur des opérations, évoquant la planification des mises à jour faite par Adobe, contrairement à Apple.

Adobe Reader et Flash pour Windows et Mac OS X peuvent être téléchargés via les liens inclus dans les avis publiés mardi. Mais, comme toujours, les utilisateurs peuvent récupérer les nouvelles versions via les mécanismes de mise à jour intégrés.

Oracle sort un correctif en urgence pour réparer une faille Java

Oracle a sorti un correctif d'urgence pour réparer une faille Java qui peut être exploitée à distance sans authentification. Le bug plante le runtime Java lors de la conversion du nombre décimaal "2.2250738585072012e-308" en nombre binaire à virgule flottante, selon l'alerte diffusée par Oracle. Un problème qui a déjà affecté certains serveurs PHP.

L'attaque réussie de cette vulnérabilité peut résulter de la capacité à causer un blocage ou fréquemment un crash reproductible (complétant l'attaque Denial of Service) du runtime, a indiqué l'éditeur. Il a précisé que les applications et les serveurs web Java étaient particulièrement exposés à cette vulnérabilité. Un certain nombre de produits sont touchés par le virus, comme Java SE et Java for Business.

Des produits qui nécessitent davantage de rustines

Une liste complète vers les patchs recommandés de même que des liens ont a été publiés sur le site de l'éditeur. Oracle sort généralement des correctifs de sécurité pour tous les produits concernés chaque trimestre. Pourtant, dans ce cas-ci, l'éditeur a également mis au point des correctifs pour les bugs jugés trop graves qui ne permettent pas d'attendre la prochaine mise à jour. « Par le passé, alors qu'il y avait beaucoup moins de produits au catalogue d'Oracle, l'éditeur avait l'habitude de rectifier 100 failles à la fois sur sa base de données, a indiqué Amichai Shulman, CTO d'Imperva, une société spécialisée dans la sécurité des données dans un billet de blog. Il semble évident qu'un nombre plus important de produits réclame davantage de rustines. Et pourtant, nous voyons arriver des patches plus petits rassemblant moins de correctifs, alors qu'il y a plus de produits. »

(...)

| < Les 10 documents précédents | Les 10 documents suivants > |