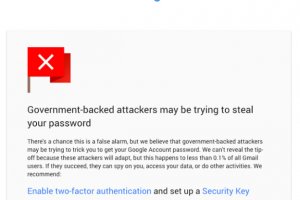

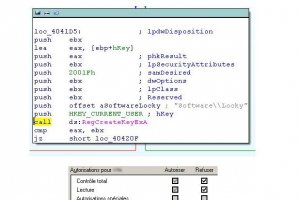

San Bernadino : Le FBI révèle qu'un outil a été acheté pour débloquer l'iPhone 5c

Le directeur du FBI, James Comey, a indiqué mercredi que le gouvernement américain avait acheté un outil conçu par un tiers pour casser le chiffrement du tueur de San Bernardino.