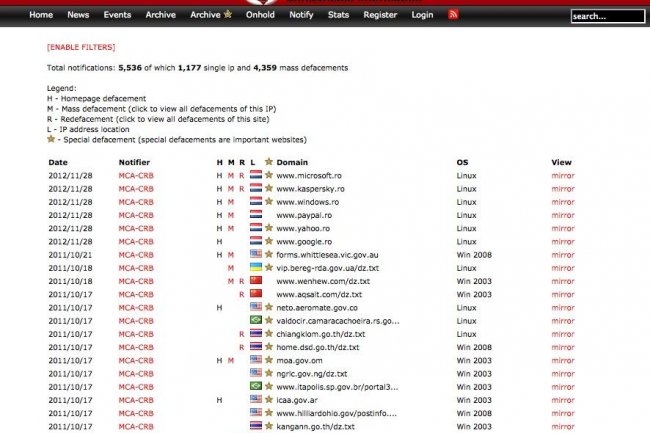

Les noms de domaine roumains de Google, Yahoo, Microsoft, Kaspersky Lab et d'autres ont été détournés et redirigés vers un serveur pirate localisé aux Pays-Bas. Selon Costin Raiu, directeur de la recherche et patron de l'équipe d'analystes chez Kaspersky Lab, « le détournement a eu lieu au niveau du DNS (Domain Name System) lui-même, les attaquants ayant réussi à modifier les enregistrements DNS pour google.ro, yahoo.ro, microsoft.ro, hotmail.ro, windows.ro, kaspersky.ro et paypal.ro ». Du coup, les sites web ont affiché une page différente de la page web habituelle. L'attaque, qualifiée de dégradation de site Internet et parfois de « barbouillage », est connue. Selon la page de substitution, elle est le fait d'un pirate algérien identifié sous le pseudonyme de MCA-CRB. Celui-ci a également posté des captures d'écran des sites défigurés sur Zone-H.org qui répertorie les sites web dégradés.

Selon Bogdan Botezatu, analyste senior spécialisé dans les e-menaces chez le vendeur de solutions antivirus roumain Bitdefender, « le pirate a fait pointer les domaines vers un serveur situé aux Pays-Bas - server1.joomlapartner.nl - qui semble aussi avoir été piraté ». Celui-ci pense que les enregistrements DNS ont été modifiés après une intrusion dans les systèmes du registraire de domaine RoTLD, qui gère les serveurs DNS faisant autorité pour la totalité du domaine .ro. L'Institut national de recherche et de développement en informatique roumain, qui gère le registre RoTLD, n'a pas répondu à une demande de commentaire. « Il est possible que le domaine Internet de premier niveau RoTLD utilisé par les propriétaires du nom de domaine .ro pour administrer leurs domaines ou que les serveurs DNS du registraire aient été piratés », a déclaré Costin Raiu. « Le compte RoTLD de Kaspersky Lab utilisé pour administrer kaspersky.ro - l'un des noms de domaine concernés - n'a pas lancé d'alertes, ni montré de signes évidents de piratage », a-t-il ajouté. « Cependant, cela n'exclut pas que des pirates aient pu avoir directement accès au compte administrateur RoTLD », a-t-il expliqué. « Kaspersky a déposé une plainte officielle auprès du registraire RoTLD », a encore ajouté Costin Raiu.

Deux types d'attaques utilisées

Dans un blog, les chercheurs de Kaspersky ont évoqué une autre attaque « dite par empoisonnement de cache DNS ». Des pirates ont inséré de faux enregistrements DNS dans les serveurs du résolveur de DNS public - 8.8.8.8 et 8.8.4.4 - de Google. Tous les utilisateurs roumains ont été touchés par l'attaque. « En fait, les serveurs du résolveur de DNS de plusieurs fournisseurs de services Internet roumains n'ont pas repéré ces données corrompues », a expliqué Costin Raiu. La défaillance peut aussi venir des différences dans les temps de mise en cache. Il se peut que les serveurs DNS publics de Google arrivent à actualiser les enregistrements DNS, après un passage par les serveurs DNS faisant autorité comme RoTLD, plus rapidement que les résolveurs DNS de certains FAI.

«Les services de Google en Roumanie n'ont pas été piratés », a déclaré un représentant du géant de l'Internet mercredi par mail. Mais il a confirmé que « pendant un court laps de temps, l'adresse www.google.ro et quelques autres adresses web ont pointé vers un site différent ». Le responsable de Google a également indiqué que Google était en contact avec l'organisme chargé de la gestion des noms de domaine en Roumanie. Une porte-parole de Yahoo a également confirmé par courriel que le fournisseur était informé que yahoo.ro était inaccessible à certains utilisateurs en Roumanie, mais que « le problème était résolu ». Microsoft n'a pas immédiatement répondu à une demande de commentaire. Enfin, on ne sait pas avec certitude si le nom de domaine paypal.ro est propriété de PayPal. Ce dernier n'a pas répondu à une demande de commentaire pour donner des éclaircissements sur cette question.

Une première vague d'attaques au Pakistan

L'attaque menée en Roumanie fait suite à une autre attaque similaire qui a eu lieu la semaine dernière au Pakistan, affectant les domaines en .pk de Google, Microsoft, Yahoo, Paypal et autres. Cette fois, c'est le registraire PKNIC qui gère les noms de domaine .pk qui a été compromis. « PKNIC a identifié une vulnérabilité dans l'un de ses systèmes, laquelle a permis l'usurpation de quatre comptes utilisateurs le 23 novembre, avec des conséquences sur neuf enregistrements DNS, sur un total de 50 000 environ », a déclaré le registrary dans un communiqué publié sur son site. « Pendant quelques heures, plusieurs sites web ont été redirigés vers une page affichant un message en turc. Presque tous ces sites sont des miroirs de sites mondiaux comme google.pk, microsoft.pk, ou des espaces d'hébergement de grandes marques internationales qui n'ont pas vraiment d'activité au Pakistan, comme paypal.pk par exemple. » Bogdan Botezatu pense que les pirates qui ont détourné les DNS des noms de domaines roumains mercredi sont les mêmes que ceux qui ont mené cette action au Pakistan la semaine dernière.

Les attaques contre les registraires locaux de noms de domaines de premier niveau (ccTLD) sont, semble-t-il en augmentation. En octobre, des pirates ont réussi à modifier les enregistrements NS de plusieurs noms de domaine irlandais, dont Google.ie et Yahoo.ie. Le 9 novembre, le registraire de domaine irlandais IE Domain Registry (IEDR) a fait savoir dans une déclaration que des pirates étaient parvenus à exploiter une vulnérabilité dans son site web.

Des pirates détournent les domaines .ro et .pk de Google, Microsoft, Yahoo et autres

1

Réaction

La modification des enregistrements DNS des noms de domaine concernés indique une possible violation de la sécurité du registraire de noms roumain.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Commentaire

Suivre toute l'actualité

Newsletter

Recevez notre newsletter comme plus de 50 000 professionnels de l'IT!

Je m'abonne

Bonjour à tous.

Signaler un abusBien souvent, nous entendons parler de fuites de données comme les mots de passes et noms d'utilisateurs qui sont piratés sur une base de donnée d'un site bien connu ou d'un autre. Et on le dit. Ici non. C'est curieux.

Cette attaque d'empoisonnement de Cache DNS permet une autre attaque très redoutable de type "Man in the midle". Et c'est sans aucun doute ce qui a été mi en place ici par les pirates.

On peut concevoir que pour minimiser l'affaire il soit di que les sites étaient toujour disponibles. Et c'est compréhensible. Sinon cela ne sert a rien. Le seul intéret de ce type d'attaques étant d'intercepter les mots de passe et identifiants, ainsi que le trafic dans son intégralité, en se positionnant entre le client et le serveur sans éveiller l'attentionPour un détournement d'une telle empleure, c'est unou plusieurs serveur Gigabite qui ont étés détournés.

De plus , de ceux dont la bande passante n'était que peu utilisée, sans quoi l'attaque n'aurait pas eue de chance de réussir.Il serait plutot étonnant que ce soit simplement pour déffacer les sites concernés que ce détournementd'adresses de domaines eue lieu. Ce serait prendre un bien gros risque au niveau légal, pour n'en tirer aucun bénéfice. Aussi toute cette affaire laisse penser que les personnes impliquées dans ces attaques sont arrivées à leurs fins. A savoir. Vol d'identifiants et de mots de passe a l'échelle de pays. Je crois aussi que ce n'était pas leur coup d'éssais. On ne fait pas ceci à l'echelle d'un pays sans lavoir testé et réussi à petite échelle .Ou, quant, comment?Qui fut concerné ? Bref. C'est un casse sur internet. Un de plus, mais celui ci est d'envergure. Et la leçon à en tirer est de taille. Deverons nous prochainement et au niveau individuel, vérifier l'integrité des adresses de nos serveur, ainsi que celle de la route utilisée ?