Les revenus de Microsoft dans la sécurité devraient-ils inquiéter les autres fournisseurs ?

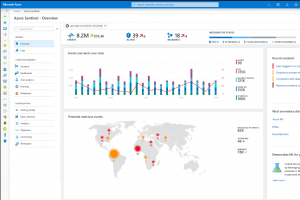

Pour la première fois fin janvier, les recettes de Microsoft dans la cybersécurité ont dépassé les 10 Md$. Cette croissance représente-t-elle une menace « existentielle » pour les...