5 conseils pour protéger les applications héritées sur les réseaux Windows

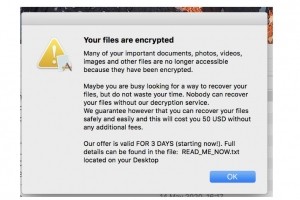

Alors qu'il est probable que vous utilisez encore des applications anciennes, les cyberpirates peuvent en profiter comme des cibles vulnérables. Voici quelques conseils qui vous...