Le cybergang APT MuddyWater lié à l'Iran multiplie les attaques contre Israël

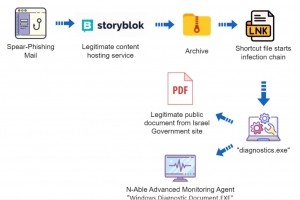

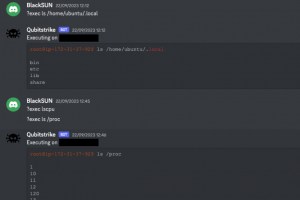

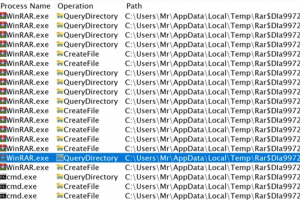

Selon l'entreprise de cybersécurité Deep Instinct, la dernière campagne du groupe d'espions MuddyWater contre des cibles israéliennes utilisent des dossiers dissimulés et des...