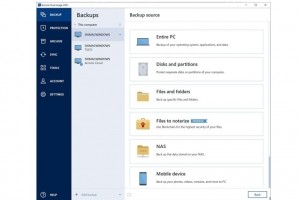

Test Acronis True Image 2021 : sauvegarde et cybersécurité entièrement intégrées

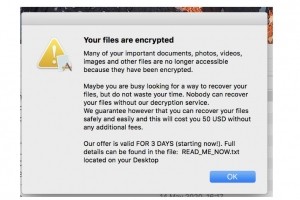

Avec la fonction de protection en temps réel, True Image d'Acronis est désormais une solution de sauvegarde et de sécurité des données parmi les plus complètes du marché.