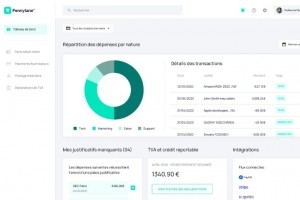

La plateforme de pilotage comptable automatisée Pennylane lève 4 M€ d'amorçage

Pour un pilotage en temps réel des petites entreprises, Pennylane automatise la récolte et l'analyse des données comptables et financières issues de diverses sources. Elle...