Une faille zero day dans WinRAR exploitée par des pirates chinois et russes

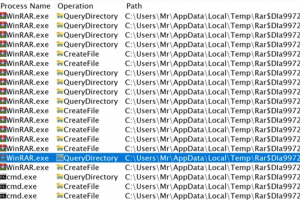

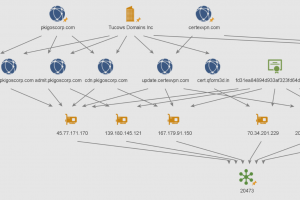

Les chercheurs en analyse de la menace de Google ont observé que plusieurs cybergangs ont bénéficié d'un soutien de niveau étatique (Chine et Russie) pour exploiter une faille...