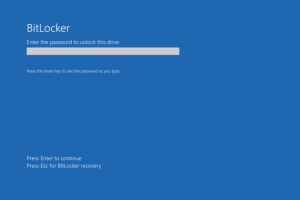

Pas de correctif pour la faille zero day YellowKey contournant BitLocker

Microsoft travaille sur un correctif pour juguler la vulnérabilité YellowKey permettant à des pirates de contourner la fonction de chiffrment BitLocker de Windows. En attendant,...